Mens representanter for Lenovo har gjort det klart at selskapet ikke helt forstår risikoen ved at det nå mye omtalte crapware-programmet Superfish Visual Discovery kaprer krypterte nettleserforbindelser – offisielt for å kunne sette inn annonser på sikre websider, advarer stadig flere om den potensielle faren ved å ha programmet og det tilhørende rotsertifikatet installert på maskinen.

Advarsel

US-CERT, IT-sikkerhetsgruppen som er underlagt Department of Homeland Security, kom fredag med en advarsel om at programvaren og sertifikatet kan brukes i angrep av typen SSL-spoofing, altså forfalskning av antatt sikker trafikk.

Ifølge Reuters forteller Superfish at problemet ble uforvarende introdusert gjennom et verktøy som følger med Superfish Visual Discovery. Dette er et verktøy som leveres av israelske Komodia. Mange vil huske at passordet til det nevnte rotsertifikatet var nettopp komodia.

Komodia skal i liten grad ha ønsket å uttale seg til pressen, men på selskapets nettsted opplyse det at selskapet tilbyr kaprerprogramvare som gjør det mulig for pc-brukere å se data som sendes kryptert fra maskinen. Isolert sett er dette funksjonalitet som kan være nyttig for enkelte. Men i dette tilfellet er verktøyet i bruk uten at brukerne har bedt om det eller kjenner til risikoen ved at programvaren er installert og i bruk.

Ifølge Reuters' kilder skal også annen programvare, blant annet flere filtre som foreldre kan installere på pc-ene til sine barn, ha tatt i bruk løsningen fra Komodo. Dette gjelder også Komodos eget produkt i denne kategorien, som ironisk nok heter KeepMyFamilySecure. Men ifølge Ars Technica skal også trojanere og en hel del annen programvare ta i bruk samme teknologi.

Lenovo

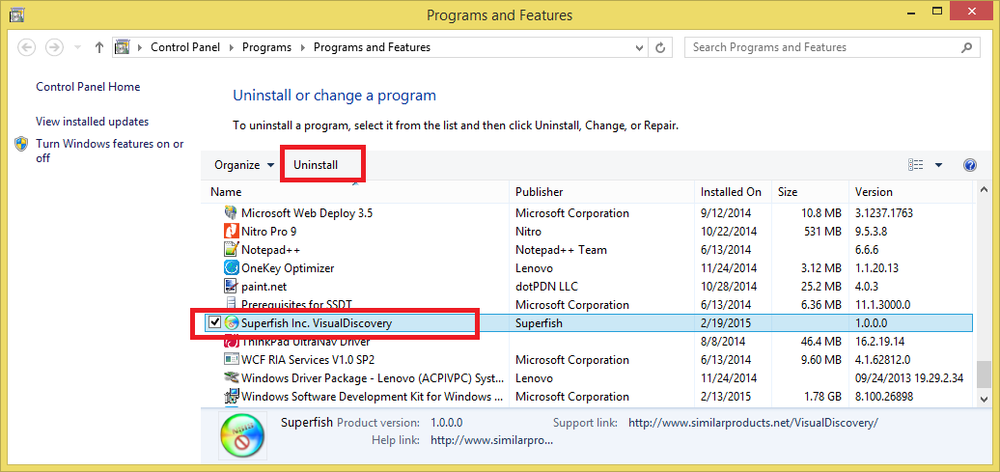

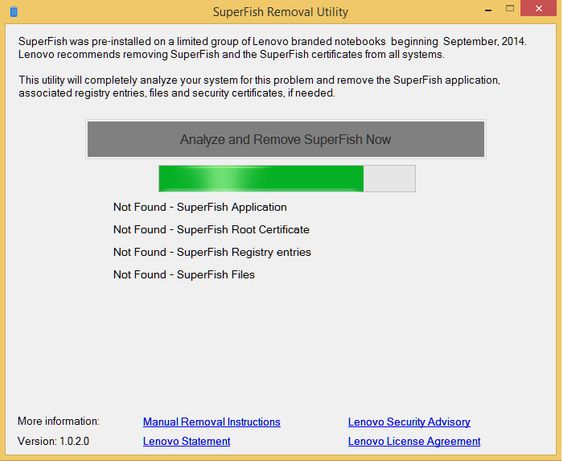

Lenovo kunngjorde fredag at det automatiske avinstalleringsverktøyet som selskapet hadde lovet tidligere i uken, nå er tilgjengelig på denne siden. Det skal fjerne Superfish-programvaren, men også Superfish-sertifikatet fra alle de større nettleserne. Verktøyet er utgitt med Mozilla Public License. Kildekoden er tilgjengelig her.

Også enkelte eksisterende sikkerhetsverktøy har blitt oppdatert for å kunne fjerne Superfish, blant annet Microsofts Windows Defender. Men ifølge Ars Technica fjerner ikke Microsofts verktøy alle mulige forekomster av sertifikatet.

– Vi beklager at vi har forårsaket disse bekymringene blant våre brukere. Vi lærer av denne erfaringen og vil bruke den til å forbedre det vi gjør og hvordan vi gjøre det i framtiden, skriver Lenovo i en pressemelding fredag.