Phishing eller nettfiske er en velkjent svindelteknikk. Det skjer typisk gjennom e-post der mottaker anmodes om å legge igjen ulike typer personlig informasjon, som kontoopplysninger eller ved å lure folk til å logge seg inn på falske nettsider.

Slike angrep kommer i mange forskjellige former. Som regel klarer et trent øye å forstå at de blir forsøkt lurt, men metodene blir stadig mer avanserte.

Det kan komme fra noen du stoler på

I går kveld avdekket det norske sikkerhetsfirmaet Netsecurity en mer avansert variant, som de ønsker å advare mot. Dette tilfellet later til å være rettet mot brukere av Google Gmail, som er en av de mest utbredte eposttjenestene i verden.

– Dette svindelforsøket er mer profesjonelt enn det vi vanskeligvis ser. Mange er nok blitt lurt. De som går på forsøket får ikke bare hele kontaktlisten eksponert, men Google Drive (tilhørende fillagringstjenste) blir nok også tømt, forklarer administrerende direktør Jan Søgaard i Netsecurity til digi.no.

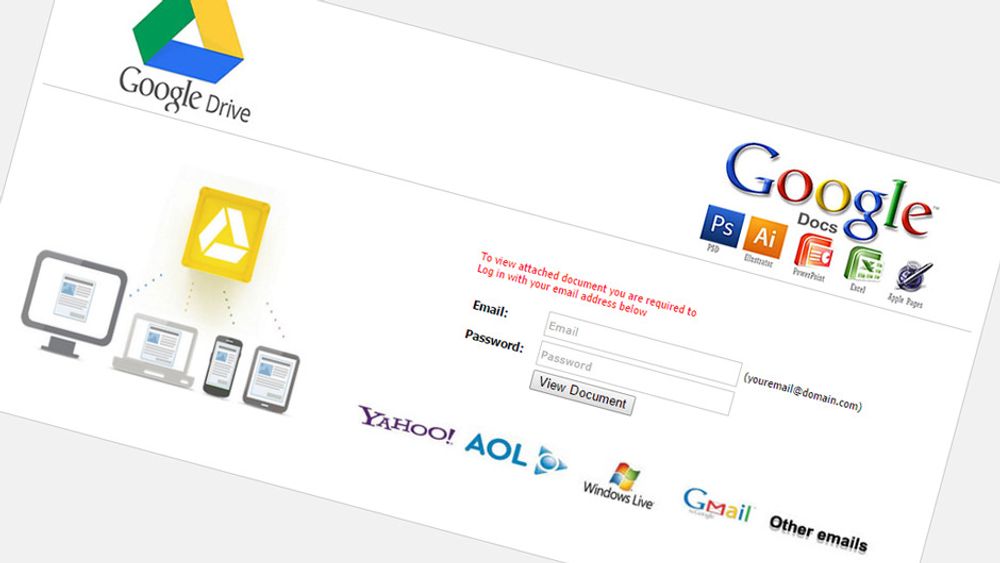

Først dukker det opp en e-post fra en kjent person. Vedkommende kjenner du kanskje godt, og han eller hun ber deg om å åpne et vedlegg. I dette tilfellet fremstår vedlegget som et dokument noen deler med deg. Dokumentet er en lenke som leder til en tvilsom nettadresse med innlogging.

Merk: Fyller du ut ditt korrekte brukernavn og passord der, så har du gitt fra deg opplysningene til den eller de som står bak svindelkampanjen.

Så langt er dette velkjente metoder.

Roboten svarer på norsk

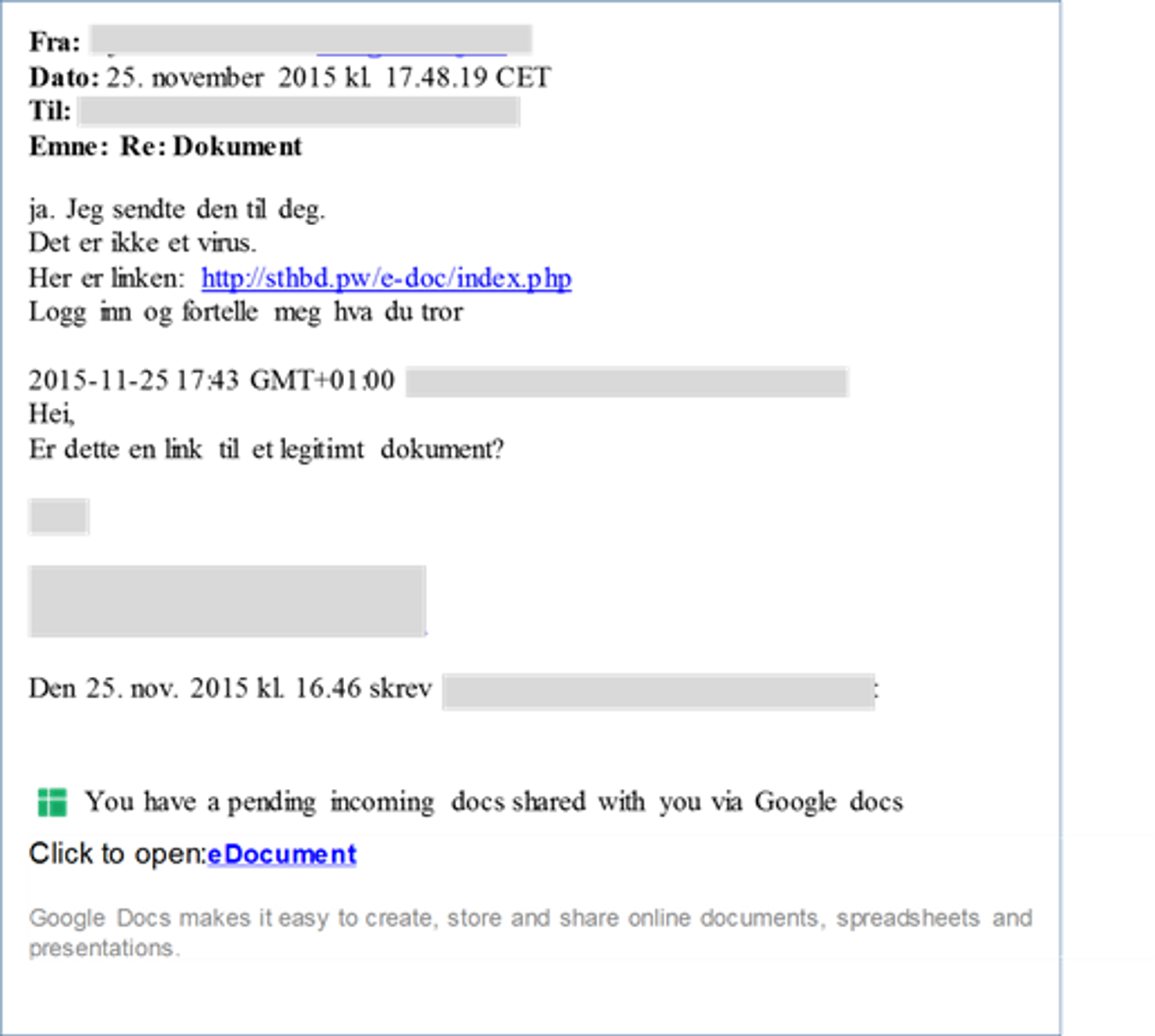

Det er også mulig å svare på e-posten uten å følge veien til det delte dokumentet. Dette kan være en måte å spørre avsenderen om det mistenkelige vedlegget er legitimt.

Gjør man det får man faktisk svar i dette tilfellet. Ikke bare svarer «personen», men alt foregår på norsk.

– Vi har sporet hvordan dette foregår. Du sender faktisk svaret ditt til en ekte Gmail-konto, men meldingen blir redirigert til angriperens epostserver. Det er ganske utspekulert. Vi har sett slike metoder før, men ikke lokalisert, altså med norsk språk, sier Søgaard.

Angriperne bruker JavaScript for å plukke opp hvor i verden svindelofferet befinner seg, basert på IP-adresse. Det er ikke et menneske som sitter å svarer på e-posten. Derimot er det et program eller en robot som svarer så godt den er lært opp til, forklarer han.

– Hvis du svarer på phishing mailen, vil et automatisk program bruke IP-informasjonen til avsenderen til å svare på det samme språket som det landet den kompromitterte brukeren befinner seg i.

Roboten responderer basert på et visst antall kjente mønstre. For eksempel spørsmål som om vedlegget er ekte. Det virker som de har definert et knippe standardtekster som så blir sendt ut med riktig språkdrakt.

– Dette er basert på «Google Translate-norsk» og kanskje lett å avdekke som svindel?

– Nei, jeg vil ikke si det. Det er skrivefeil i en av meldingene, men ellers er dette helt ålreit norsk. Det er ikke så lett å se at det er automatisk oversatt, mener Søgaard.

Råd til ofrene

Offeret som selskapet ikke ønsker å navngi fikk hele kontaktlisten kompromittert. Netsecurity mener at samtlige av disse kan ha fått samme phishingangrep i etterkant. Fordi ingen av disse skal ha reagert, tror selskapet at mange antakelig går på denne svindelkampanjen.

Vedkommende visste heller ikke hva han burde gjøre etter at kontoen var blitt kapret. Da er rådene fra sikkerhetsselskapet som følger.

- Bytt passord på google

- Bytt passord på samtlige tjenester hvor du benytter deg av samme passord og mail

- Varsle alle på din kontaktliste via en alternativ kanal (f.eks SMS) om at dette er et phishing angrep og at de bør gjøre det samme hvis de åpnet linken og skrev inn brukernavn/passord.

- Aktiver Googles 2fase SMS autentisering

Det siste punktet er et godt stalltips i alle sammenhenger der såkalt tofaktor-autentisering tilbys.