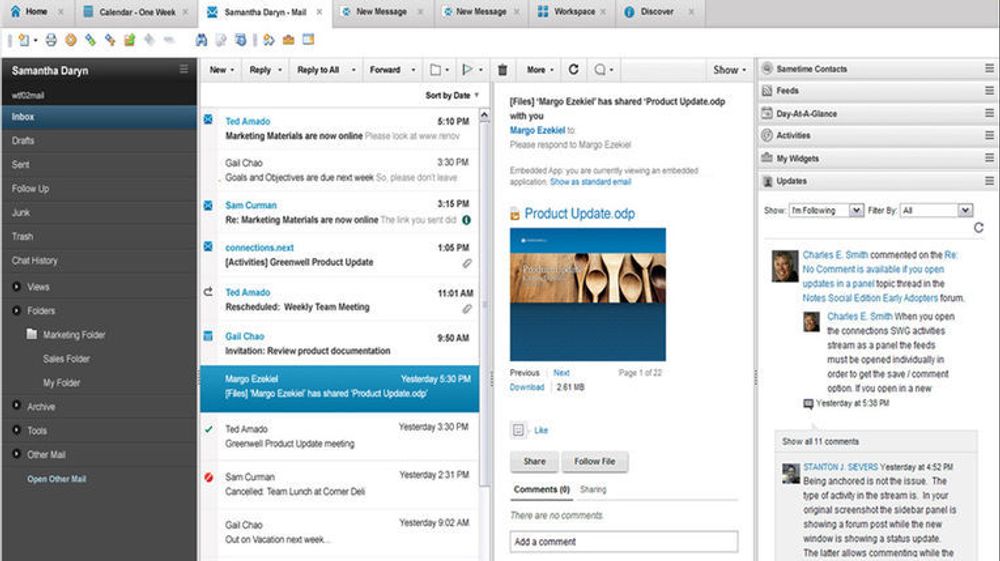

IBM advarer om at svakheter i e-postdelen av klientprogramvaren Notes (tidligere Lotus Notes) kan utnyttes av angripere til å kjøre JavaScript-kode og/eller Java-applikasjoner via HTML-basert e-post som åpnes i klienten, uten at brukeren må gi sin tillatelse til slik kjøring. Dette skal også åpne for angrep basert på cross-site scripting (XSS) i brukerens nettleser, dersom en viss type lenke i e-posten blir klikket på.

Årsaken til problemene er at Notes, i motsetning til nesten alle andre e-postklienter, faktisk godtar kjøring JavaScript-kode og tagger for Java-applets i HTML-innholdet til e-post, uten at bruken selv må aktivere dette. Ren HTML-kode kan sjelden gjøre noen skade, men med kjøring av JavaScript og Java i e-postene er mulighetene til å utnytte kjente og ukjente sikkerhetshull en helt annen.

Ifølge det tyske sikkerhetsselskapet n.runs, som skal ha oppdaget det Java-baserte problemet, er det spesielt versjonen 8.5.3 som har blitt studert. I likhet med andre utgaver av Notes, leveres denne versjonen med en egen IBM-utgave av Java – IBM Java 6 SR12. IBM har senere gitt ut SR13-utgaven, som fjerner en rekke svært alvorlige sårbarheter.

Sårbarhetene åpner for kjøring av vilkårlig kode, noe som kan oppnås ved å sende spesielt utformet e-post til Notes-brukere. Det forutsettes dog at Notes-brukerne faktisk åpner eller forhåndsviser e-posten.

Det er fullt mulig å skru av den automatiske kjøringen av JavaScript og Java-applets i Notes. IBM beskriver hvordan dette gjøres på denne siden.

På den samme siden er det også lenker til et par foreløpige sikkerhetsfikser som blokkerer Java-applets i e-post.

Les også:

- [06.05.2013] Intel kjøper finsk sikkerhet