ALNABRU (digi.no): Vi er på besøk hos Kobit AS, et lite tomannsfirma som leverer servere og nettverksutstyr, drift og IT-tjenester til små- og mellomstore bedrifter.

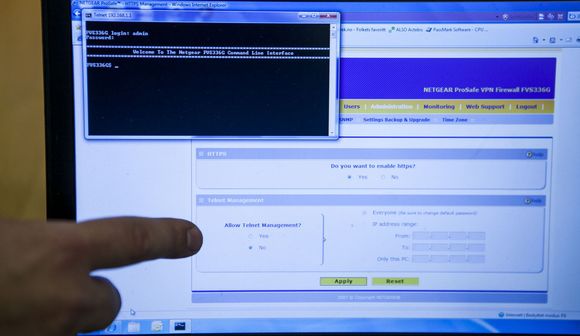

De har oppdaget et sikkerhetsproblem i en brannmur fra Netgear, som de oppgir er en av de mest solgte i dette segmentet. Modellen heter FVS336G og ble lansert i 2008, men er fortsatt på markedet om enn i en nyere utgave.

Full kontroll

- Hvis jeg kommer meg inn på bedriftens trådløse eller fysiske nettverk, kan jeg i praksis få full kontroll over brannmuren etter få sekunder, sier Kjetil Broch.

Problemet ligger i eldre systemvare (firmware) der boksen godtar telnet-anrop, uavhengig av om opsjonen er aktivert eller ikke.

- Denne opsjonen er bare til pynt, sier Broch og demonstrerer.

Han tar seg lett inn via telnet. Fra et primitivt linux-shell kan han slette eller lage nye brannmur-regler etter hjertens lyst.

Det er heller ikke mulig å endre innloggingen som har brukernavn «admin» og passordet «password». Selv om admin-kontoen lar seg endre i webgrensesnittet, gjelder ikke dette telnet-tilgangen.

Det er verdt å merke seg at sårbarheten er fjernet i oppdateringer som kom allerede for flere år siden.

Likevel er Broch overbevist om at mange glemmer å oppdatere systemvaren (firmware) og dermed er sårbare.

- Brannmuren har ikke noen automatisk oppdatering og sånne bokser har typisk ganske lang levetid, sier han.

Kobit alene har solgt nærmere 30 eksemplarer av dette produktet i sin kundekrets. Disse har fått bistand med å oppgradere utstyret. Komplett.no er en annen forhandler. De oppgir å ha solgt 331 enheter av Netgear FVS336G siden 2008.

Den sårbare utgaven ble solgt inntil for halvannet år siden, antar Kjetil Broch. Det var også da han oppdaget sårbarheten og kontaktet produsenten for å informere dem.

- Vi fikk aldri noe svar, sier IT-teknikeren.

Ifølge Broch er sårbarheten til stede i hvert fall i firmware-versjonene 3.0.3-17, 2.2.0-67 og 2.2.0-68.