IT-giganten Verizon har gjennom sine avdelinger Verizon Business og ICSA Labs opprettet et nettsted som bedrifter kan ty til dersom de ønsker hjelp til å håndtere et datainnbrudd, uten å måtte oppgi hvem de er.

Tiltaket er døpt Veris, for Verizon Enterprise Risk and Incident Sharing.

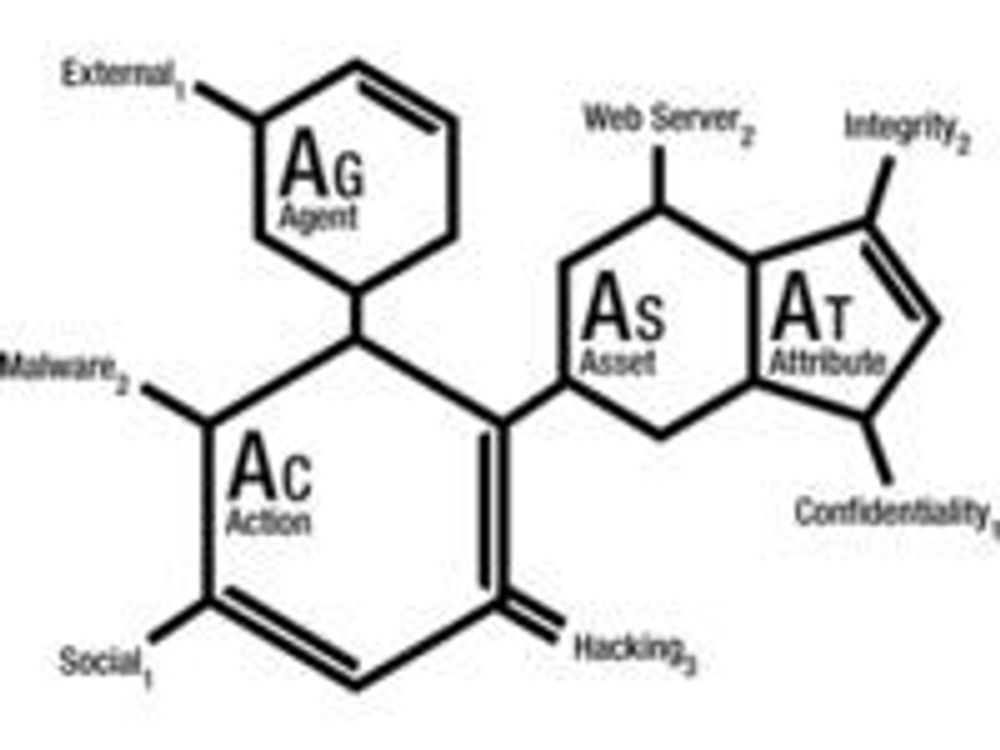

Veris omfatter et rammeverk for å beskrive datainnbrudd på en så standardisert måte som mulig. Grunnlaget er en modell døpt «a4». De fire «a»-ene står for henholdsvis agent, action (handling), asset (ressurs) og attribute (hva som er krenket, som integritet eller konfidensialitet). Modellen gir anledning til å beskrive en hendelse like enkelt som en kjemisk substans. Bildet nedenfor viser et eksempel, der hver «a» er tilordnet ett eller flere standardiserte parametere:

La oss si en bedrift har opplevd en rekke datainnbrudd. Intern etterforskning viser at informasjon er tappet til en russisk IP-adresse, og at det hele etter all sannsynlighet startet med flere SQL-injiseringer mot en ekstern webapplikasjon. Angriperen har deretter installert tastetrykkloggere og nettverksniffere, og fanget opp brukernavn og passord som så har gitt tilgang til ytterligere interne opplysninger. Det hele har pågått i mange måneder.

Etter a4-modellen kan dette beskrives som tre ulike hendelser:

Hendelse 1

Agent: External(Type: Organized crime; Role: Participated directly and deliberately; Origin: Europe-East)Action: Hacking(Type: SQLinjection; Path: Web Application)Asset: Servers & Applications(Type: Web app/server, Database)Attribute: Integrity

Hendelse 2

Agent: External (Type: Organized crime; Role: Participated directly and deliberately; Origin: Europe-East)Action: Malware(Type: Keylogger, Packet sniffer; Path: Installed / injected by remote attacker)Asset: Servers & Applications(Type: Web app/server)Attribute: Confidentiality

Hendelse 3

Agent: External(Type: Organized crime; Role: Participated directly and deliberately; Origin: Europe-East)Action: Hacking(Type: Use of stolen credentials; Path: Remote access and control services/software)Asset: Servers & Applications, Networks & NW Devices(Type: multiple)Attribute: Confidentiality, Integrity

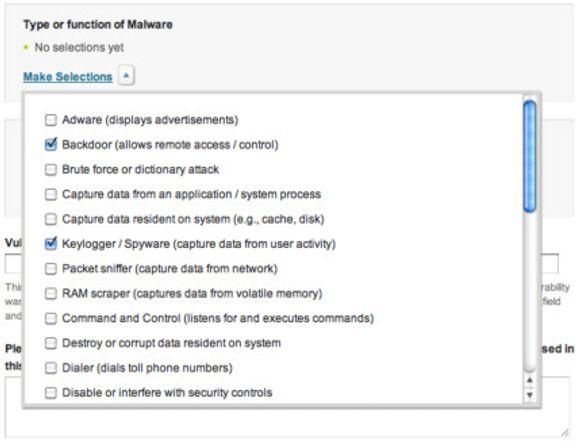

Bedrifter som bruker Veris, behøver ikke forholde seg direkte til rammeverket. De får hjelp til å kode hendelsene de har vært utsatt for gjennom en egen Veris-applikasjon. Man haker rett og slett av i en liste:

Man må også svare på spørsmål knyttet til bedriftens størrelse og bransje. Disse er gjort så generelle at det ikke skal være mulig å identifisere en bedrift ved hjelp av disse opplysningene. Nettstedet til Veris advarer dessuten at dersom man frykter at man kan identifiseres, skal man holde informasjonen for seg selv.

Veris-applikasjonen overfører de kodede hendelsesbeskrivelsene anonymt – og kryptert – til en database. Overføringen utløser en rapport som sammenlikner hendelsene man har registrert med andre meldinger til Veris, og med hendelser registrert ellers hos både Verizon og US Secret Service.

En åpenbar svakhet med Veris er datakvalitet. Det ser ikke ut til å være lagt inn noen kontroll av hvorvidt en innsender rapporterer en faktisk hendelse. Tjenestens verdi hviler også helt og holdent på at opplysningene som gis, om for eksempel sårbarheter og framgangsmåter, er korrekte.

Digi.no har bedt datakrimavdelingen til Kripos kommentere tjenesten.