Det russiske IT-sikkerhetsselskapet Kaspersky Lab har publisert en analyse av tjenestenektangrep verden over i andre kvartal i år: DDoS attacks in Q2 2011.

Analysen peker på at distribuert tjenestenekt («distributed denial of service», derav forkortelsen DDoS) i stadig større utstrekning anvendes som aksjonsform for å protestere mot myndigheter og store selskaper. Tidligere dreide distribuert tjenestenekt seg hovedsakelig om utpressing, eller om å påføre en konkurrent økonomisk tap.

De fremste eksponentene for DDoS som aksjonsform er ifølge Kaspersky hacktivistgruppene LulzSec og Anonymous.

I andre kvartal angrep disse gruppene offentlige og statlige nettsteder i mange land, blant dem USA, Storbritannia, Spania, Tyrkia og Iran. De greide å ramme formodentlig godt sikrede nettsteder, som den amerikanske etterretningstjenesten CIA og det britiske rikspolitiet SOCA. Dette tolkes ikke bare som protest: Det er også en maktdemonstrasjon.

Angrepene provoserte myndighetene i USA og Storbritannia: I løpet av kvartalet ble mer enn 30 medlemmer av Anonymous arrestert, og det ventes flere arrestasjoner.

En annen tendens som ble styrket i andre kvartal, er bruken av distribuert tjenestenekt som avledningsmanøver for å henlede oppmerksomhet bort fra et mer alvorlig angrep.

Anonymous’ tjenestenektangrep mot PlayStation-nettet til Sony var bare delvis en protestaksjon. Gruppen gjennomførte samtidig andre angrep, og lyktes i å tappe Sony for personopplysninger til 77 millioner brukere. Tjenestenektaksjonen hadde også til hensikt å avlede Sonys oppmerksomhet fra forsøket på å trenge inn i selve nettverket.

Politisk DDoS er ikke bare en protest mot myndigheter og det bestående. Kaspersky viser til tilfeller i Russland der distribuert tjenestenekt har rammet tjenester og sosiale medier som lar vanlige folk komme til orde mot korrupsjon.

I slutten av mars i år ble det sosiale nettet LiveJournal og antikorrupsjonsstedet rospil.info rammet av et angrep fra botnettet Optima. Angrepet mot LiveJournal rettet seg særlig mot ytringene til Alexey Navalny, en kjent politisk aktivist som har markert seg i kampen mot korrupsjon.

Ingen har tatt på seg ansvaret for angrepene mot LiveJournal. Kaspersky mener det er vanskelig å si hvem som står bak.

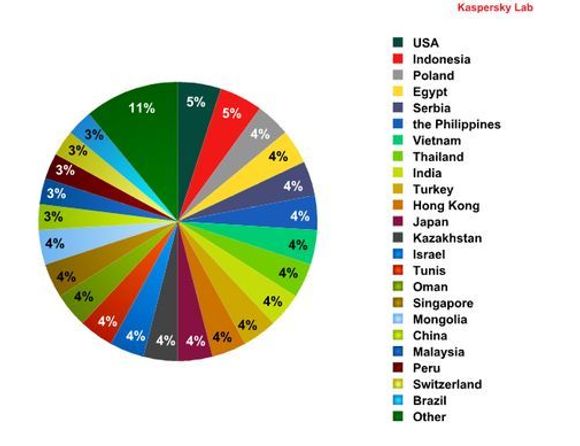

Analyser av DDoS-trafikk viser at 89 prosent stammer fra 23 land. Verstingene er USA og Indonesia, som begge står for 5 prosent av den globale DDoS-trafikken. Forklaringen for USAs del er stor pc-tetthet i et stort land med mange fristende mål. Forklaringen for Indonesias del er en svært høy andel smittede pc-er. Kaspersky anslår at 48 prosent av alle indonesiske pc-er har en eller annen form for aktiv ondsinnet kode.

Landene som bidrar minst til den globale DDoS-trafikken faller i to kategorier: Japan, Hongkong og Singapore kombinerer høy pc-tetthet med høy IT-sikkerhet, mens land som India, Vietnam, Oman, Egypt og Filippinene har så lav pc-tetthet at dårlig IT-sikkerhet ikke gjør særlig fra eller til.

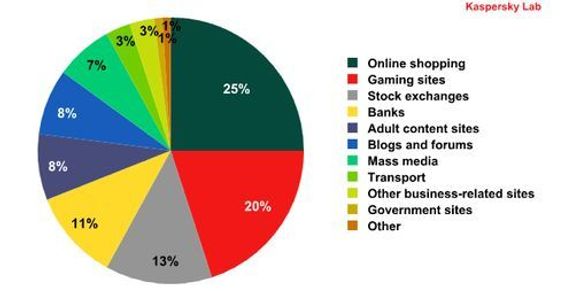

45 prosent av alle DDoS-angrep rettes mot nettbutikker (25 prosent) og spillsteder (20 prosent). Nettspillet EVE Online ble spesielt hardt rammet. Angrepene rettet seg ikke bare mot selve spillstedet, men også mot nettsteder med nyhetsstoff om spillet.

Rapporten forteller om hyppige angrep mot pirattjenere for populære spill som World of Warcraft og Lineage. Pirattjenere lar deltakerne jukse og hacke selve spillet.

Distribuert tjenestenekt mot ytringsfrihet rammer ikke bare antikorrupsjonsaktivister i Russland.

Ifølge Kaspersky rettes 7 prosent av alle DDoS-angrep mot massemedier og 8 prosent mot blogger og diskusjonsfora. Rapporten nevner derimot ikke et fenomen vi har merket i Norge, der protestaksjoner i form av DDoS-angrep rammer nettilbydere som også har massemedier som kunder. Protestene mot Workzone i forbindelse med Stortingets vedtak om EUs datalagringsdirektiv i april førte til at digi.no ble brutalt rammet. Norsk Presseforbund gikk ut med en advarsel mot politiske angrep som utilsiktet rammer medier.

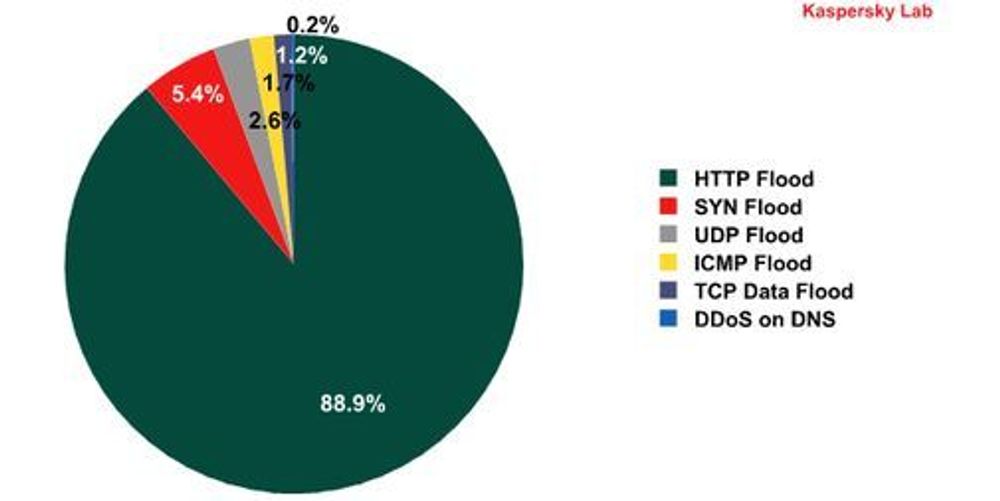

De fleste tjenestenektangrepene – 88,9 prosent – utnytter den enkle teknikken kjent som http-flom, der en server overveldes av et stort antall http-henvendelser. 5,4 prosent faller i kategorien SYN-flom, som krever mer IT-ferdighet fra angripernes side, og som kan lamme en server uten behov for et stort antall zombie-pc-er.