De fleste bærbare pc-er som er rettet mot forbrukermarkedet, leveres med mye annen programvare enn bare Windows. Dette inkluderer ofte nødvendige enhetsdrivere, men også tredjeparts programvare og verktøy som ofte har tvilsom kvalitet. Tidligere har det blitt oppdaget alvorlige sårbarheter i slik programvare.

De fleste pc-er inkluderer også et sentralt verktøy for oppdatering av all denne tilleggsprogramvaren. Dessverre viser det seg at også slike oppdateringsverktøy kan utgjøre en betydelig sikkerhetsrisiko.

Sikkerhetsselskapet Duo Labs kom i går med en omfattende rapport om sikkerheten til oppdateringsverktøyene som fulgte med ti ulike pc-er som Duo Labs hadde kjøpt inn for dette formålet. Flere av modellene, eller varianter av disse, blir også tilbudt i Norge:

1. Lenovo Flex 3

2. HP Envy

3. HP Stream x360 (Microsoft Signature Edition)

4. HP Stream (UK version)

5. Lenovo G50-80 (UK version)

6. Acer Aspire F15 (UK version)

7. Dell Inspiron 14 (Canada version)

8. Dell Inspiron 15-5548 (Microsoft Signature Edition)

9. Asus TP200S

10. Asus TP200S (Microsoft Signature Edition)

- Ikke første gang: Dell utstyrte pc-er med gigantisk sikkerhetshull

Alvorlige sårbarheter fra samtlige leverandører

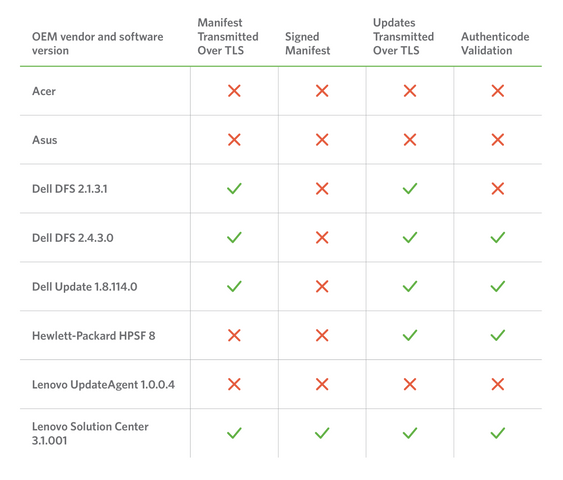

De ti maskinene ble levert med i alt åtte forskjellige oppdateringsverktøy, hvor tre var fra Dell og to fra Lenovo. Flere av pc-ene ble levert med flere ulike oppdateringssystemer, til ulike formål.

I oppdateringsverktøyene fra samtlige leverandører fant Duo Labs minst én sårbarhet som åpnet for kjøring av vilkårlig kode på SYSTEM-bruker, noe som åpner for fullstendig kompromittering av enheten.

De fleste av sårbarhetene ble ansett som trivielle å utnytte.

I tillegg ble mange oppdateringer overført over ikke-krypterte forbindelser – noe som blant annet kan gjøre det mulig for uvedkommende å tilby modifiserte utgaver av oppdateringene som sendes til pc-en. De fleste utførte heller ikke integritetstesting av oppdateringene før de ble installert.

– Sikkerhetsforskere har alltid visst forbruker-laptops solgt hos storhandelbutikker er sårbare for hackere, sier Darren Kemp, en sikkerhetsforsker hos Duo Labs, i en pressemelding.

– Sårbarhetene finnes fordi disse maskinene er fylt med tredjepartsprogrammer og bloatware som ikke er tilstrekkelig sikkerhetsrevidert. Vi ble likevel overrasket hvor ille det ble gjort med disse tilleggene da vi startet etterforskningen vår. For en systemadministrator er det litt av et mareritt dersom disse maskinene blir brukt til forretningsapplikasjoner og til å få tilgang til bedrifts-epost, sier Kemp.

På grunn av dette mener han at virksomheter må ta i bruk policyer som hindrer sårbare eller risikofylte enheter å få tilgang til sensitive forretningsdata.

Kaotisk

I selve rapporten skriver Duo Labs at dataene fra studien kan tyde på at teamene som er ansvarlige for implementeringen av den buntede programvare, har hatt mangelfull rettledning og koderevidering. Ofte framsto systemene som kaotiske, noe som er beskrevet slik i rapporten:

«During our research, we were often greeted by an intricate mess of system services, web services, COM servers, browser extensions, sockets, and named pipes. Many confusing design decisions made us wonder if projects were assembled entirely from poor stackoverflow posts.»

Det påpekes også at mange av implementeringsfeilene går igjen på tvers av leverandørene.

Duo Labs varslet pc-leverandørene om sikkerhetsproblemene for minst 90 dager siden. Da rapporten ble publisert hadde HP svart på henvendelsen og rettet de mest alvorlige sårbarhetene. Acer og Asus hadde også svart, men ennå ikke oppgitt noen tidsplan for når en sikkerhetsfiks vil komme. Lenovo skal på sin side ha fjernet hele den sårbare programvaren. Det er ikke oppgitt om Dell har svart eller har planer om å fjerne sårbarhetene.

Sikkerhetsselskapet anbefaler uansett brukerne av slike pc-er om å deaktivere oppdateringsverktøyene helt og å avinstallere alle tredjepartskomponenter.

- Har de holdt løftet? Lenovo skal droppe «crapware»