– Dette er ikke nulldagssårbarheter. Det er udokumenterte komponenter bygget inn på lavnivå i operativsystemet. Apple er godt kjent med dem, støtter dem og oppdaterer dem av ukjente grunner.

– Ja, hvorfor trenger vi egentlig en innebygget pakkesniffer (altså et stykke programvare som i sanntid kan lese og analysere data på vei ut og inn av en node i et nettverk) kjørende på over 600 millioner iOS-enheter?

Den kjente sikkerhetseksperten, iOS-hackeren og forfatteren Jonathan Zdziarsk har avdekket en rekke hemmelige funksjoner som skal kjøre på enhver iPhone og iPad.

_logo.svg.png)

Tjenestene han har funnet «unngår Apples backup-kryptering for sluttbrukersikkerhet fullstendig». Alt dette må ifølge ham være bevisst plassert og ment for å dumpe ut data fra enheten ved gitte forespørsler.

Tjenester med navn som «lockdownd», «pcapd», «mobile.file_relay» og «house_arrest» kjører i bakgrunnen. Ifølge ham gjør de det mulig å hente ut brukergenererte data som tekstmeldinger, bilder, videoklipp, kontaktlister, lydopptak og samtalehistorikk. Uten å kunne pinkode eller passord. Også brukerens GPS-koordinater lagret i minst 60 dager skal være omfattet.

Ifølge Jonathan Zdiarsk kan disse tjenestene aksesseres både fra en pc eller Mac gjennom USB-tilkobling til enheten, men også trådløst over WiFi. Kanskje også via mobilnettet.

Han stiller en rekke betimelige spørsmål i et foredrag han holdt på konferansen Hackers On Planet Earth (HOPE nummer 10) på Manhattan i New York i helgen. Denne konferansen arrangeres annet hvert år. Her er lysbildene, som først ble omtalt av teknologinettstedet ZDnet.

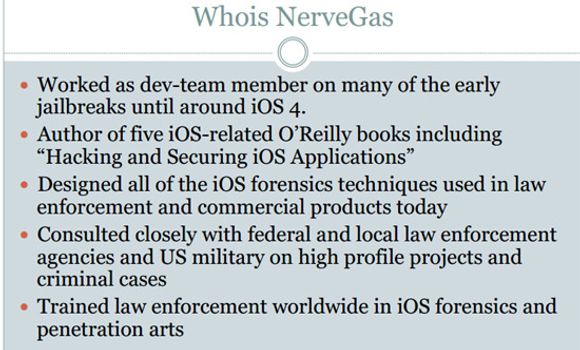

Zdiarsk jobber selv profesjonelt med såkalt forensics-vitenskap og får betalt for å bryte seg inn i utstyr fra Apple.

Ellers går han under pseudonymet «NerveGas» i hackerkretser, og deltok i utviklingen av mange av de første såkalte jailbreak-verktøyene som knakk kopisperren og åpnet for installasjon av uautorisert programvare på iPhone.

Ett av spørsmålene han stiller til Apple lyder:

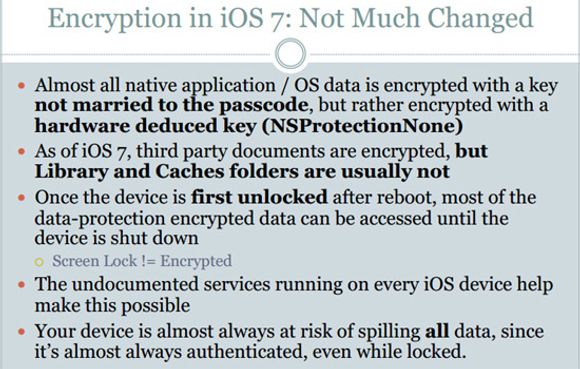

– Hvorfor er mesteparten av mine data fortsatt ikke kryptert med pinkoden eller passordet mitt? Det finnes ingen gyldig unnskyldning for å lekke personopplysninger eller tillate pakkesniffing uten brukerens viten og tillatelse. Mange av disse dataene bør aldri flyttes vekk fra mobilen, selv under backup.

– Apple har jobbet hardt for å sikre seg tilgang til data på sluttbrukerenheter på vegne av politimyndigheter. Det skal de ha, iPhone 5* og iOS 7 (de nyeste modellene iPhone 5s og 5c og det underliggende operativsystemet de kjører, red.anm.) er blitt sikrere mot ethvert angrep fra alle, med unntak fra Apple selv og myndigheter, skriver han i et lysbilde.

Nyere kommersielt tilgjengelig programvare utviklet til etterforskningsøyemed har verktøy som kan foreta «dyp uttrekning» av data ved hjelp av disse tjenestene, hevder Zdiarsk.

Men kanskje skumlere hevder han videre at det også skal foreligge flere private verktøy og kildekode «der ute» som også kan utnytte de samme tjenestene.

Dataene som hentes ut på denne måten er i et raw-format som gjør det umulig å legge dataene tilbake på mobiltelefonen. Ifølge ham er det utenkelig at tjenestene er laget som verktøy for Apples brukerstøtte.

– Dette er heller ikke et verktøy for utviklere, da disse tjenestene ikke krever at utviklermodus er aktivert. Utviklere har heller aldri behov for å forbigå Apples backup-kryptering. Og igjen, ingen av disse «funksjonene» er dokumentert, påpeker han.

Alt dette fremstår som funksjoner Apple kan ha bygget inn etter krav fra myndighetene. iOS-hackeren understreker at han ikke beskylder dem for å ha samarbeidet med det amerikanske etterretningsorganet NSA (National Security Agency), men han mistenker at nettopp NSA allerede har brukt disse tjenestene for å samle inn data om potensielle mål.

Avsløringene ser ut til å sammenfalle godt med NSA-programmet DROPOUTJEEP, som Der Spiegel avdekket romjulen 2013.

– Ikke få panikk

Det er sprengkraft i det Jonathan Zdziarsk presenterte under helgens hackersamling i New York, men på egne hjemmesider forsøker han samtidig å tone ned funnet.

«Ikke få panikk» skriver han i store bokstaver. – Jeg antyder ingen stor konspirasjon her. Det er likevel noen tjenester som kjører på iOS som ikke burde være der, tjenester som bevisst er lagt inn av Apple som del av fastvaren, og som forbigår backup-krypteringen og samtidig kopierer mer av dine persondata enn det som noensinne burde forlate mobiltelefonen.

– I det minste mener jeg at dette fortjener en forklaring fra Apple overfor de om lag 600 millioner kundene som har iOS-enheter. Mitt paranoia-nivå har fått seg en dytt, men jeg tar ikke helt av og blir gal av dette. Håpet mitt er at Apple vil korrigere dette problemet, verken mer eller mindre. Jeg ønsker disse tjenestene vekk fra telefonen min. De hører ikke hjemme der, skriver han i et blogginnlegg.

Les også:

- [24.07.2014] Apple vedgår skjulte iOS-funksjoner