Pinkoden eller bevegelsesmønsteret som låser mobiltelefonen din er kanskje ikke nok til å beskytte innholdet. Ikke kryptering heller.

Sperrer som etter hvert har blitt svært vanskelige å komme rundt, kan la seg beseire ved å kjøle ned mobilen.

Ikke bare nedkjøling, naturligvis. Men kulde er sentralt for vellykket utnyttelse av et fenomen kalt dataremanens.

_logo.svg.png)

Enkelt forklart lever data på et lagringsmedium, i dette tilfellet minnet på mobiltelefonen, videre i et kort øyeblikk – også etter at strømkilden er fjernet. Ved å kjøle ned mobilen kjøper man seg lenger tid til å lese av dataene.

En time i fryseren er tilstrekkelig. Ved minus 15 grader celsius kan data leses av fra en fullt kryptert Samsung Galaxy Nexus med siste versjon av Android.

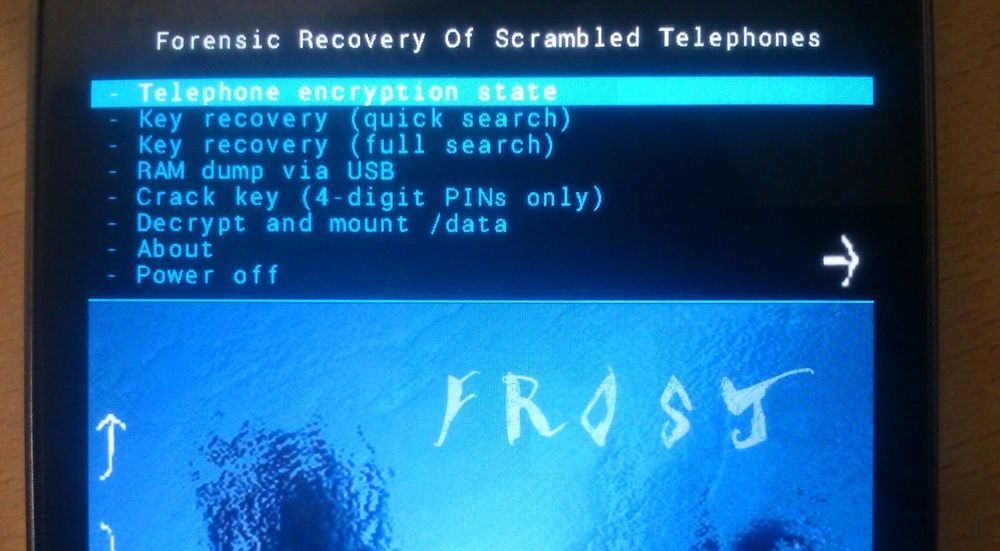

Det er forskere ved det tyske universitetet Erlangen-Nürnberg som nå har demonstrert dette. Teknikken og verktøyet de har utviklet er døpt «FROST» eller Forensic Recovery of Scrambled Telephones.

Tilo Mueller og Michael Spreitzenbarth forklarer hvordan de etter frysetrikset og et såkalt «cold boot attack» lyktes å hente ut innhold på Android-telefonen.

– Det inkluderer personlige meldinger, bilder og passord. Til og med krypteringsnøkkelen, heter det i forskningsrapporten (pdf).

Fordi en smarttelefonen sjelden blir skrudd av, og fordi verktøyene forskerne har laget ikke må installeres i forkant, så er denne metoden egnet til faktiske angrep, hevdes det.

Et tilsvarende angrep ble demonstrert mot datamaskiner i 2008, men det er første gang metoden er anvendt med hell mot mobiltelefoner, skriver Forbes.

– RAM mister ikke innholdet umiddelbart [når strømmen kuttes]. Ved 30 grader celsius forsvinner det etter 1-2 sekunder. Men hvis du kjøler ned telefonen, så overlever innholdet i fem eller seks sekunder. Det er nok tid til å reboote telefonen og få tilgang til minnet, sier Mueller til avisen.

– Vi viser for første gang at det er mulig å gjennomføre kald boot-angrep mot Android-telefoner, sier forskerne. På sitt nettsted deler de foruten avhandlingen også kildekoden de har benyttet i arbeidet.

Full tilgang til mobiltelefonen krever imidlertid at Android-enhetens oppstartsprogram (bootloader) må være ulåst.

Det er ganske uvanlig at Android-telefoner har ulåst bootloader, og dermed liten grunn til å frykte et slik angrep, ifølge nettstedet Android Community.