«Kontinuerlige sikkerhetsangrep rettet mot kritisk infrastruktur i industrien vil resultere i miljøhendelser som overstiger 10 milliarder dollar, katastrofale tap av liv og ny global regulering innen 2019»,

At nettet er utsatt for alle slags trusler er ingen nyhet. Men hva er egentlig nettet? Grovt sett er det alt som henger sammen og snakker IP. Slikt kan rammes av såkalt skadevare som hele tiden flyter rundt og leter etter noe å infisere.

Leste du denne? Hackere angriper norsk kraftsektor

_logo.svg.png)

Ikke tilkoblet – eller?

Heldigvis er noe ikke koblet til nettverket. Industrielle kontrollsystemer, slikt som styrer prosesser og informasjonsflyt i fabrikker, ventiler i vann- og kloakksystemer, strømnettet, annen kommunal infrastruktur og mye annet er ikke koblet til internett. Slik var det i hvert fall før. Dette var jo små isolerte, egne verdener, styrt av såkalte PLS-er - Programmerbar logisk styring. Industrielle datamaskiner som gjerne snakket sine egne språk også.

I dag er situasjonen, både heldigvis og dessverre en helt annen. Svært mange industrielle kontrollsystemer er koblet til nettet. Det gjør det mye enklere å kommunisere meldinger og styringssignaler, koble dem til forretningsprosessene og å til logge data. Men mange vet ikke en gang at systemene er tilkoblet.

Les også: - De fleste dataangrep er uhell

Mindre erfaring

PLS-er langlivede styringsenheter. De står tiår etter tiår i fabrikker og på anlegg og gjør jobben sin dag ut og dag inn. Dessverre er de blitt oversett som mulige hull i et sikkerhetssystem. Sikkerhetsinnsatsen er konsentrert om den utsatte delen av nettet. Heldigvis er de i det store og hele blitt oversett av de mørke kreftene på nettet. Men jo mer tilkoblet slike systemer blir, jo mer fristende objekter blir de.

Utfordringen med PLS-er og liknende utstyr er at de har gamle programmer og operativsystemer og blir svært sjeldent oppgradert. IT-folkene har mer enn nok å gjøre med de andre systemene hvor trusselbildet er mer livlig.

Les bidragsyter: Hva om hackeren tar over bilen din og hugger i bremsene?

Kan blir katastrofalt

Det var ormen Stuxnet som for alvor rettet oppmerksomheten mot slike trusler. De iranske sentrifugene som ble brukt i landets atomprogram ble angrepet på PLS-nivå. De var ikke en gang koblet til nettet, men ble infisert via en USB-pinne.

I Tyskland har hackere stengt ned strømforsyning og de har stoppet smelteovnene i et stålverk. Typisk nok startet det med et vedlegg til en epost som ble åpnet og det var nok til at skadevaren tok seg fra IT-systemet til kontrollsystemet. Begge med svært kostbare følgeskader. I USA har hackere overtatt trafikkskilt og skrevet nye meldinger.

— Kontinuerlige sikkerhetsangrep rettet mot kritisk infrastruktur i industrien vil resultere i miljøhendelser som overstiger 10 milliarder dollar, katastrofale tap av liv og ny global regulering innen 2019, heter det fra dataanalyseselskapet Gartner.

Les også: Israels hærsjef tar æren for Stuxnet

Fått oppmerksomhet

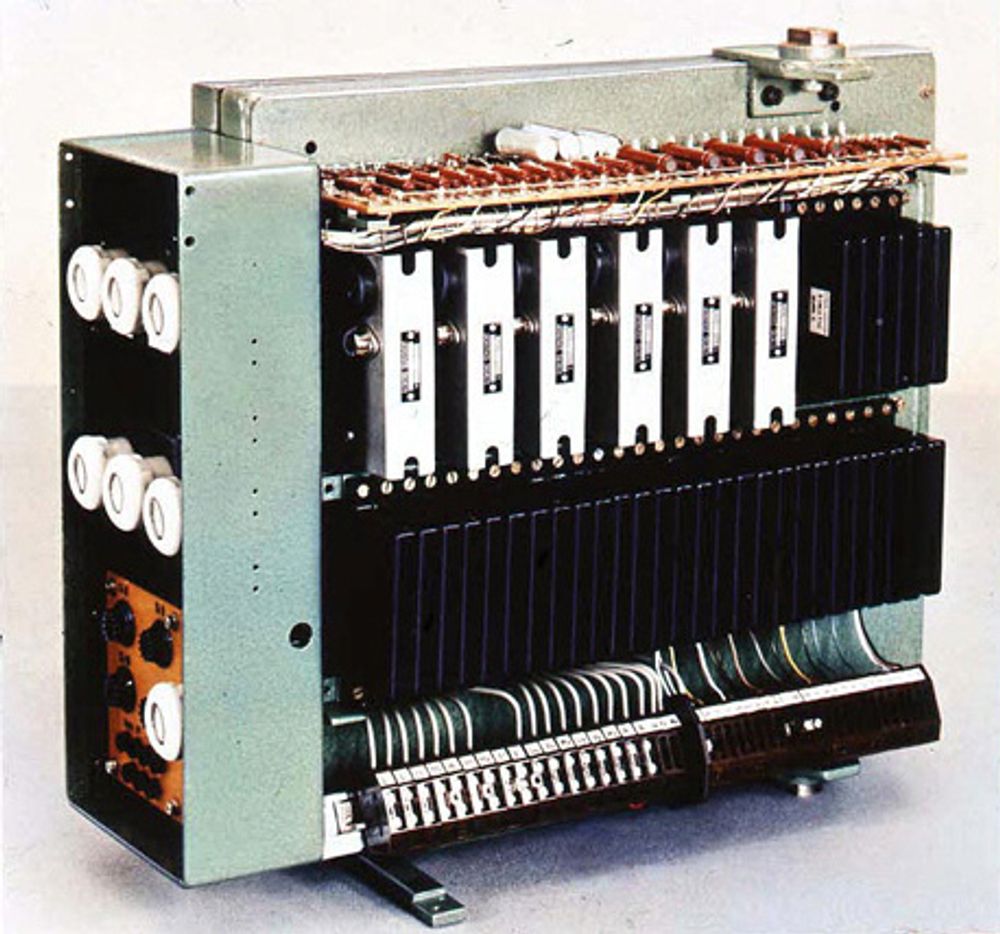

Nå har flere sikkerhetsselskaper begynt å interessere seg for såkalte SCADA-systemer. SCADA står for Supervisory, Control And Data Aquisition og er et begrep brukt om industrielle kontrollsystemer, som snakker en rekke ulike språk.

— Det vi ser alt for mye av er gamle systemer med gamle protokoller. Det hender at leverandørene truer med å oppheve garantien hvis man patcher systemene, sier Arnfinn Strand, sikkerhetsingeniør og teamleder i Check Point.

Det israelske selskapet har jobbet lenge for å inkludere kontrollsystemer i sin sikkerhets infrastruktur. Nå er de klar både med enheter som kan stå ute i støvete og fuktige industrilokaler og programvare som kan snakke alle SCADA-språkene. De rører ikke enhetene men overvåker dem og sjekker hva de kommuniserer seg imellom. Ved å kjenne truslene som kan angripe enheter i kontrollnettet, kan de stoppe dem når de kommer inn og prøver å infisere sårbarhetene.

Les også: Stuxnet mye eldre enn antatt