Det norsk-svenske friprog- og driftsselskapet Redpill Linpro står på terskelen til en omfattende satsing på IT-sikkerhet, nærmere bestemt avanserte systemer for å avdekke, avverge og uskadeliggjøre datasnoker.

Opphavet til «IPS»-verktøyene («intrusion prevention system») som Redpill Linpro satser på, er det amerikanske friprog-selskapet Sourcefire, kjent som miljøet bak Snort, den mest utbredte IPS-motoren i åpen kildekode.

Mannen bak Snort, Martin Roesch, grunnla Sourcefire i 2001. Mens Snort er fritt tilgjengelig for alle, satser Sourcefire på produkter der IPS-motoren utnyttes mest mulig effektivt, og der kundene også sikres avanserte løsninger for å holde snokvernet oppdatert i så nært opptil sanntid som mulig.

Det har gitt Sourcefire et enormt gjennomslag i USA, ikke minst i det offentlige og innen forsvaret.

Sourcefires betydning for USAs helhetlig sikkerhet kom klart fram da Roesch høsten 2005 avtalte å selge selskapet sitt til det israelske IT-sikkerhetsselskapet Check Point for 225 millioner dollar. I mars året etter ble partene enige om å trekke avtalen, trass i at den var godkjent av styre og aksjonærer i begge selskapene, og selv om amerikanske antitrustmyndigheter heller ikke hadde innvendinger.

Innvendingene mot avtalen kom fra Committee on Foreign Investments in the United States (CFIUS), et amerikansk sikkerhetsorgan med deltakere fra flere departementer.

En av oppgavene til dette organet er å sikkerhetsklarere utenlandske overtakelser av amerikanske bedrifter. Wall Street Journal forklarte at USAs forsvarsdepartement og føderale politi (FBI) begge hadde signalisert at det var uholdbart å gi et israelsk selskap kontroll over Snort som brukes for å verne mange amerikanske IT-systemer innen forsvar og etterretning. De ville ikke la utlendinger få kontroll over et selskap med følsom teknologi for å overvåke datatrafikk og avverge innbrudd i IT-systemer.

Nå kommer denne teknologien, ytterligere forbedret, til Norge.

Sourcefire opererer gjennom lokale partnere, og har hittil vært verken godt representert eller utbredt blant norske organisasjoner med behov for avansert sikkerhet.

– I Redpill Linpro har vi hatt en prosess for sterkere posisjonering innen sikkerhet, forklarer salgssjef Jan William Haagensen og sikkerhetsanalytiker Edward Fjellskål til digi.no. – Samtidig hadde Sourcefire en evaluering og en prosess gående på mulige partnere i Norge, Vi fant tonen, og konstaterte at de var felles interesser og ingen konflikt.

_logo.svg.png)

En strategisk samarbeidsavtale som gir Redpill Linpro enerett på å selge Sourcefire-løsninger i Norge, ble undertegnet i november. Før de gikk ut på markedet, bygget de opp sin kompetanse.

Snort er fortsatt friprog, distribuert under GPL. Sourcefire legger Snort til grunn for et system kalt «Sourcefire 3D System»: Det beskrives som en «intelligent sikkerhetsinfrastruktur for effektiv risikostyring. De tre d-ene står for «discover, determine, defend».

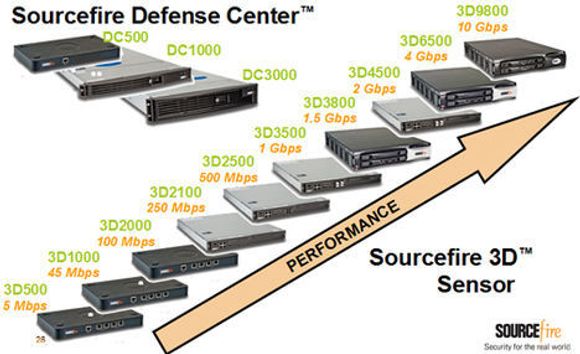

Systemet omfatter to ulike typer dedikerte apparater: et «forsvarssenter» (Sourcefire Defense Center) og en serie trafikkovervåkere kalt «Sourcefire 3D Sensors».

Forsvarssenteret brukes til å styre hele systemet, mens overvåkerne – sensorene – samler kunnskap om nettverket, brukerne og trafikken, og, avhengig av hvilke programvaremoduler de er lastet med, gjør selve jobben med å avdekke og eventuelt også avskjære snoking og andre typer angrep, som tjenestenekt, portskanning, nulldagsangrep med mer.

Overvåkerne differensieres etter hvor mye trafikk de kan håndtere. Spennet er fra 5 megabit per sekund til 10 gigabit per sekund.

Modulene i overvåkerne omfatter selve snokvernet (IPS, inklusiv Snort); en passiv overvåker (RNA eller «real time network awareness») som samler informasjon om operativsystemer, tjenester, applikasjoner, protokoller og mulige sårbarheter; en bruker-overvåker (RUA eller «real time user awareness») som følger med på hvilke brukere som kontakter hvilke IP-adresser; og til slutt en frivillig modul for trafikkanalyse kalt Netflow Analysis.

Alle sikkerhetsløsninger er avhengig av kontinuerlig oppdatering. IPS-modulen til Sourcefire sørger for dette blant annet gjennom selskapets «vulnerability research team» eller VRT.

Denne gruppen følger løpende med på det samlede globale trusselbildet, og sørger for at reglene som styrer kundenes IPS-moduler alltid er à jour.

En av fordelene med denne ordningen er at kunden er beskyttet mot forsøk på å utnytte kjente sårbarheter selv om man ikke har installert alle sikkerhetsfiksene. Sourcefire VRT oppdaterer sine IPS-regler innen et døgn etter at Microsoft publiserer sine sikkerhetsbulletiner. Sourcefire-kunder var vernet mot Conficker-ormen – også kalt Downadup – to år før den slo til, selv om de ikke hadde installert de relevante fiksene fra Microsoft.

Både nettverksovervåkeren (RNA) og brukerovervåkeren (RUA) har egenskaper som kommer godt med i overgangen fra passiv snokvarsling til aktiv snokvern – IDS handler om «detection», mens IPS dreier seg om «prevention».

– I IPS-modus skal systemet kunne sperre for regelstridig trafikk. RNA bidrar til denne egenskapen ved å finne absolutt alt man har på nettverket, og så generere regelsett spesifikt mot bestemte maskiner. Generelt sett er dette en tidkrevende oppgave. Med Sourcefire går det av seg selv. I en «opplæringsfase» bidrar man til å innstille systemet ved at man varsles om hvilke sesjoner som hadde blitt brutt, og bare tillater de avbruddene som dreier seg om faktisk ulovlig trafikk, forklarer Fjellskål.

Poenget med RUA er at den etablerer en kopling mellom brukerne slik de beskrives i LDAP eller Active Directory, og IP-adresser som Sourcefire forbinder med sikkerhetsproblemer.

– RUA reduserer tiden som trengs for å avdekke brukeridentitet og kontaktinformasjon med 95 prosent eller mer. Det lar IT-avdelingen løse sikkerhetsproblemer langt raskere.

Modulen for trafikkanalyse, Netflow Analysis, gir flere muligheter til å avdekke interne trusler, ved å vurdere bruken av båndbredde og ved å feilsøke utfall og dårlig ytelse i nettverket. Sammen med RUA utgjør denne modulen forskjellen mellom et system satt opp for det Sourcefire kaller «adaptive IPS» og en infrastruktur innrettet mot fullverdig trusselvern gjennom hele bedriften, «enterprise threat management» (ETM).

– Målgruppen for vår Sourcefire-satsing er det offentlige, store bedrifter og virksomheter som er avhengig av Internett, som banker og nettbutikker, samt Forsvaret og andre med spesielle krav til IT-sikkerhet.

Redpill Linpro sier de vil tilby også driftede varianter av Sourcefire.

De regner med å konkurrere mot løsninger fra IBM, Juniper og Cisco, og mot Snort-baserte løsninger fra flere uavhengige aktører.

I sine årlige vurderinger av løsninger mot datasnoking og andre typer angrep, rangerte analyseselskapet Gartner, for fjerde år på rad, Sourcefire i den absolutt øverste avdelingen i en rapport fra april i år, Network Intrusion Prevention System Appliances. Gartner peker på at Sourcefire VRT står for alle selskapets IPS-regler, og at disse er langt mer omfattende enn dem utviklet av friprog-fellesskapet rundt Snort. Samtidig understreker Gartner at Sourcefires eierskap til Snort gir dem en stor fordel i forhold til konkurrenter som bygger sine løsninger på Snort.

Les også:

- [24.07.2013] Cisco sluker Sourcefire

- [11.04.2011] Angrep er beste forsvar

- [01.07.2010] USA sperrer fiberoptikk til Kina

- [02.12.2009] IBM kjøper snokvern for databaser

- [27.11.2009] Overvåker all web 2.0-bruk

- [25.08.2009] Sikkerhetshull i Cisco WLAN

- [20.08.2009] Nytt nettkort kan vekke pc-er fra dvale

- [22.06.2009] Outsiderne vinner fram innen sikkerhet

- [15.09.2008] Mer enn bare verdens raskeste brannmur

- [27.03.2006] USA-uro over at UD kjøper Lenovo-PC-er

- [24.03.2006] USA fryktet israelske Check Point