Det internasjonale IT-sikkerhetsselskapet Websense markerte seg i den norske debatten i fjor høst, gjennom sikkerhetsanalytiker Preben Nyløkkens opptreden på to viktige konferanser, henholdsvis Re:Load til Aproco Data i september, og Paranoia til Watchcom i november. Selskapets analytiske avdeling, Websense Security Labs, publiserte denne uken en sammenfatning av hvordan trusselbildet endret seg i løpet av annet halvår 2007: Research Highlights Q3–Q4 2007. Rapporten kan lastes ned fra selskapets nettsted, mot registrering.

Den mest oppsiktsvekkende observasjonen i denne rapporten, er at flesteparten av nettstedene som smitter sine besøkende med ondsinnet kode, er legitime tjenester som er kompromittert gjennom angrep, og ikke falske tjenester opprettet av kriminelle utelukkende i den hensikt å spre smitte.

I annet halvår utgjorde kompromitterte legitime tjenester 51 prosent av alle smittespredende nettsteder.

Denne utviklingen gjenspeiler det enkle faktum at folk flest har tillit til legitime tjenester, og at smitte spres mest effektivt når man slipper å måtte lokke sine ofre til et falskt nettsted. Det mest kjente tilfellet av kompromittert tjeneste var den til idrettsarenaen Dolphin Stadium i fjor høst: Den spredte smitte i dagene før 2007 Super Bowl XII i Miami.

Websense tror denne tendensen vil fortsette i 2007: De venter at en stadig større andel av smittespredende nettsteder vil være kompromitterte, legitime tjenester.

En interessant observasjon er at det er vanskelig å se klare trender for visse fenomener.

I oktober, november og desember var USA og Kina opphav til flest phishing-forsøk, men deres respektive andeler varierte sterkt: I disse månedene sto USA for henholdsvis 34 prosent, 24 prosent og 32 prosent, mens Kina sto for henholdsvis 18 prosent, 24 prosent og 22 prosent. På tredje og fjerde plass er det en tilsvarende veksling mellom India og Russland.

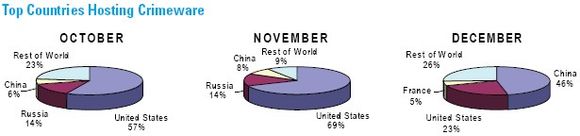

En annen registrering uten klar trend, gjelder hvilke land som huser flest servere med kriminell ondsinnet kode. Grafikken nedenfor er hentet fra rapporten:

Rapporten konstaterer at andelen globale meldinger – e-post og lynmeldinger – som består av spam eller som formidler ondsinnet kode, økte jevnt fra 83 prosent i juli til 90 prosent i november og desember. I dette halvåret sto pornografi for 17,7 prosent av all spam, kosmetikk og Viagra for 12,6 prosent, legemidler for 11,6 prosent og generell reklame for 11,3 prosent.

Et fenomen som ikke har utviklet seg til en trend er tilfeller av utpressing etter kapring og kryptering av følsomme opplysninger.

Ofre fikk e-post der det het at deres private data var kryptert etter en 4096-biters nøkkel som det i beste fall ville ta dem flere år å knekke. Alternativet var å betale 300 dollar for å få nøkkel til å dekryptere dem. Websense mener det stort sett dreide seg om bløff, og at sikrede brukere kan betrakte seg som immune mot denne typen angrep.

I 2008 advarer Websense at man kan vente seg en bølge av kyberangrep i forbindelse med sommer-OL i Beijing. De mest utbredte vil trolig være tjenestenektangrep mot populære servere, og forsøk på å få nyhets- og resultattjenester til å spre ondsinnet kode.

Andre trender Websense tror vil komme i 2008 er:

- Flere fellesangrep mot populære plattformer som Windows, Mac og iPhone

- Flere forsøk på å bruke blogger, søketjenester, sosiale nettverk og diskusjonsfora til å spre ondsinnet kode, blant annet ved å henvise til kriminelle eller kompromitterte tjenester

- Flere rettede angrep mot brukergrupper med felles interesser

- Økt bruk av IP-telefoni for å spamme med automatisk genererte meldinger

- Økt bruk av polymorfisk Javascript for å hindre skannere fra å oppdage ondsinnet kode