DDoS-angrepene, eller tjenestenektangrepene, blir i likhet med andre typer ondsinnet aktivitet på nettet stadig mer potente. Digi har tidligere fortalt om rekord etter rekord, men nå meldes det om et nytt angrep som feier alle tidligere rekorder av banen.

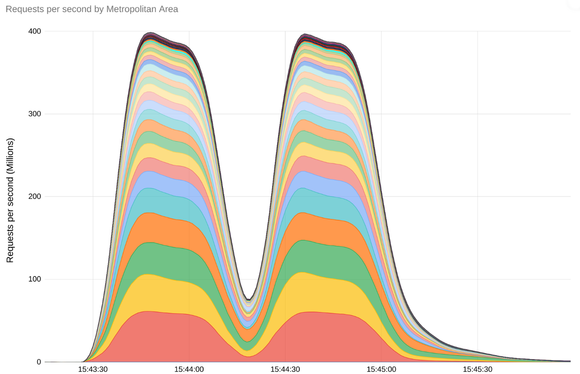

Google opplyser på nettsidene sine at de nylig bidro til å avverge et tjenestenektangrep som på det kraftigste nådde et trafikkvolum på vanvittige 398 millioner forespørsler per sekund – noe som skal gjøre angrepet til det heftigste som er registrert hittil.

Tidligere rekord slått med svær margin

Til sammenligning meldte Cloudflare tidligere i år om et angrep på 71 millioner forespørsler per sekund, som på det tidspunktet var det kraftigste noensinne. Denne rekorden er nå altså slått med stor margin.

Tjenestenektangrep er en type dataangrep som innebærer å overvelde internettilkoblede mål med trafikk i en slik grad et serverne ikke lenger klarer å håndtere innkommende forespørsler.

Resultatet er gjerne at tjenester midlertidig går ned for telling, og i mange tilfeller tar det tid for ofrene å komme til hektene igjen, noe som kan medføre økonomisk tap og manglende tilgang til tjenester for kunder.

Det ferske rekordangrepet var en del av en bølge av tjenestenektangrep som startet i slutten av august og som ifølge Google fortsatt pågår. Målet skal være Googles egne tjenester, nettskyinfrastruktur og selskapets kunder.

Angrepet ble også registrert av Cloudflare, som omtaler angrepene på sin egen offisielle blogg.

Utnyttet HTTP/2-svakhet

Ifølge Google og Cloudflare skal angrepet denne gangen ha utnyttet en svakhet i den utbredte HTTP/2-protokollen, døpt «rapid reset», som Google har viet en egen artikkel til å forklare.

_logo.svg.png)

Angrepet utnytter en kjernefunksjon i HTTP/2-protokollen kalt «stream multiplexing» på originalspråket. Denne funksjonen gjør det mulig å prosessere mange forespørsler og responser parallelt over den samme TCP-forbindelsen for å gjøre kommunikasjonen mer effektiv, der hvor den gamle HTTP/1.1-protokollen bare håndterte én forespørsel av gangen.

I et såkalt «rapid reset»-angrep sender angriperen et stort antall forespørsler samtidig på den samme forbindelsen, for deretter å kansellere forespørselen umiddelbart etter at den er sendt, i stedet for å vente på responsen fra serveren.

Som Google peker på, gjør dette det i praksis mulig å ha et ubegrenset antall forespørsler i sving på samme tid, siden forespørslene ikke lenger avhenger av «tur-retur»-tiden, men kun av båndbredden. Samtidig må målserveren utføre et betydelig arbeid i form av prosessering og ressursallokering for hver av kanselleringene, mens ressurskostnaden på angriperens side er svært lav.

Metoden gjør det altså relativt enkelt å mangedoble styrken på et tjenestenektangrep.

Microsoft utsatt for dataangrep: Rammet en rekke av selskapets tjenester