IT-sikkerhetsselskapet Emsisoft kunne på årets første dag melde om at det har funnet en type utpressingsvare («ransomware») som tar i bruk en tilsynelatende ny tilnærming.

JavaScript

Hovedkomponenten i skadevaren som Emsisoft har oppdaget og analysert, er JavaScript-basert. I praksis dreier det seg om en NW.js-applikasjon, altså en JavaScript-applikasjon som kan kjøres omtrent som vanlig pc-programvare. Dette inkluderer også vanlig tilgang til det underliggende systemet, noe som i stor grad er stengt for JavaScript-applikasjoner som kjøres i nettlesere.

NW.js-applikasjoner kan i utgangspunktet kjøres på både Windows-, OS X- og Linux-baserte systemer.

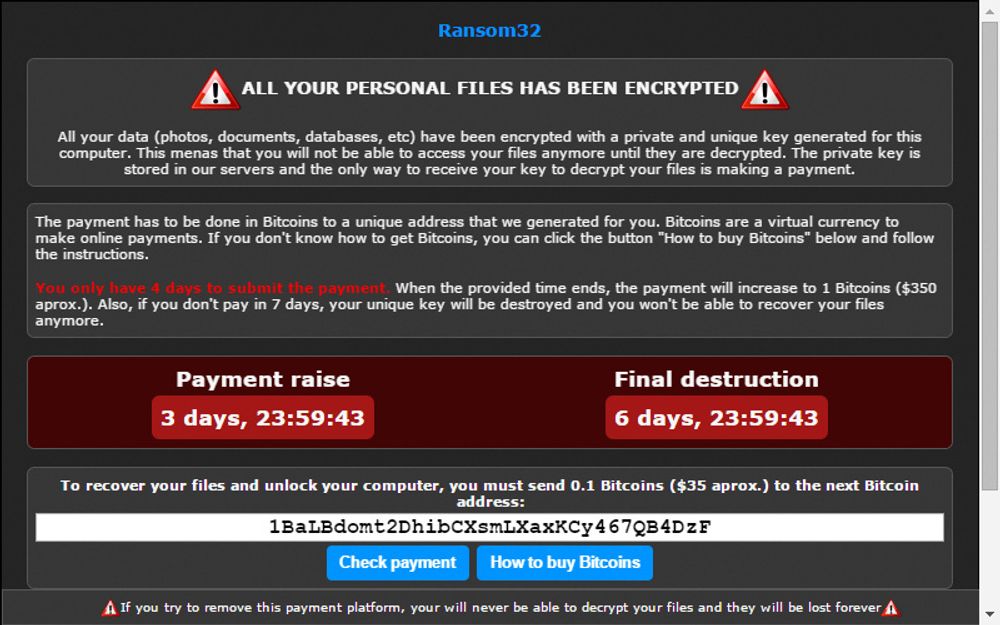

Ransom32, som den nye utpressingsvaren kalles, er dog pakket for å kjøres i Windows-baserte systemer. Det dreier seg om et selvutpakkende WinRAR-arkiv som etter utpakkingen starter en fil som kalles for chrome.exe.

Til tross for navnet, er ikke chrome.exe-filen Googles nettleser, men selve skadevaren, altså den NW.js-baserte applikasjonen.

Kryssplattform?

Det er også flere andre, til dels Windows-spesifikke filer i arkivet. Dette inkluderer blant annet en Tor-klient som sørger for kommunikasjonen med en kommando- og kontrollserver for blant annet å laste ned den offentlige krypteringsnøkkelen, samt for å fremskaffe Bitcoin-adressen som offeret bes betale løsesummen til.

Så langt er det få sikkerhetsverktøy som stopper eller i alle fall advarer mot den aktuelle chrome.exe-filen, selv om det skal ha gått mer enn to uker siden skadevaren ble lagd. Emsisoft mener at dette skyldes at det er bruken av NW.js som er årsaken, siden det dreier seg om et legitimt rammeverk.

Det at selve utpressingsvaren har kryssplattformstøtte, gjør ifølge Emsisoft at den enklere kan pakkes om til å fungere også i OS X og Linux. Så langt er det likevel ingenting som tyder på at dette har blitt gjort i praksis.

Sosial hacking

I kommentarene under Emsisoft-artikkelen påpekes det at det vil være mye vanskeligere å lykkes med en slik skadevare i Linux enn i Windows, fordi filen som brukeren lokkes til å laste ned, først må gjøres kjørbar. Fabian Wosar i Emsisoft bekrefter dette, men understreker at selv i Windows så handler de fleste tilfeller av skadevareinfeksjon om at noen har lokket ofrene til å gjøre noe de ikke burde gjøre.

– Det er en grunn til at mange IRC-kanaler med Linux-tema har en FAQ lenket til temabekrivelsen hvor brukerne advarer fra å kjøre visse kommandoer, som 'rm -Rf /' eller ':(){:|:&};:', fordi altfor mange av brukerne blindt vil kjøre alt det noen andre ber dem om, uten å tenke, for så å skade maskinen sin, skriver Wosar.