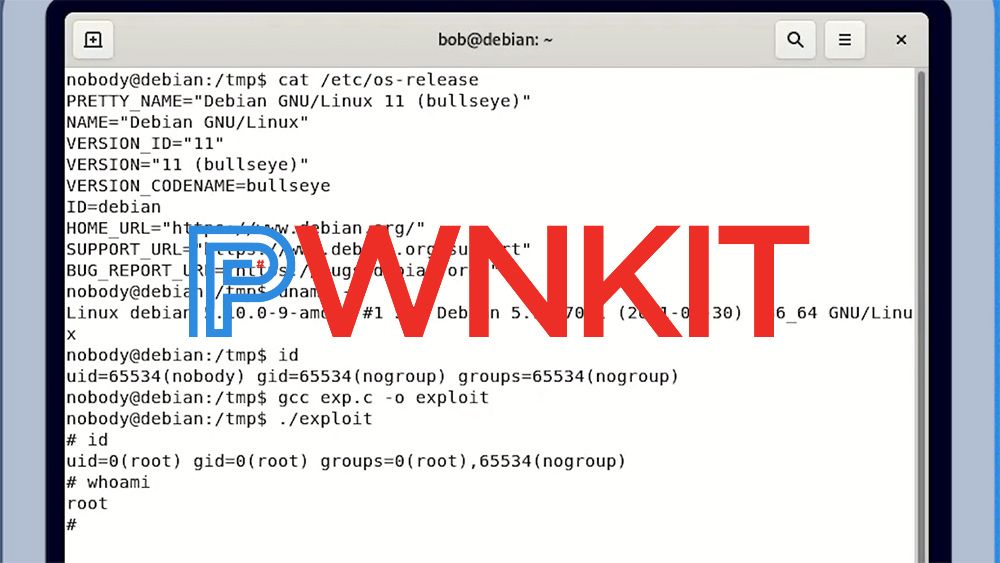

Sikkerhetsforskere hos cybersikkerhetsselskapet Qualys har funnet en alvorlig sårbarhet i sentral og mye brukt komponent i Linux-baserte og andre Unix-lignende operativsystemer. Sårbarheten gjør det mulig for vanlige brukere å oppnå root-tilgang.

Det dreier seg om en minnekorrupsjonssårbarhet som finnes i pkexec, som er en kommando for å kjøre andre kommandoer som andre brukere, ikke ulikt den mer kjente sudo-kommandoen. Pkexec er en del av Polkit (også kalt PolicyKit), en komponent for å kontrollere privilegier på systemnivå i Unix-lignende operativsystemer.

Sårbarheten er knyttet til hvordan pkexec leser miljøvariabler, for eksempel PATH.

Sikkerhetsfiks på vei ut

Polkit skal være i bruk i de fleste Linux-distribusjoner. Qualys nevner spesifikt Ubuntu, Debian, Fedora og CentOS, men langt flere er trolig berørt.

Ifølge Qualys ble den snart 13 år gamle sårbarheten innført i Polkit-koden i mai 2009, da pkexec-kommandoen ble gjort tilgjengelig.

Qualys skal ha varslet Red Hat om sårbarheten i november i fjor. En koordinert utrulling av en sikkerhetsfiks ble påbegynt tirsdag denne uken, men det ser ikke ut til at den har nådd fram til alle pakkebrønner riktig ennå.