Iransk og russisk infrastruktur ser ut til å ha vært målet for et angrep som fredag slo ut mange tusen nettverkssvitsjer og rutere i flere land.

– Angrepet har tilsynelatende berørt 200.000 rutere og svitsjer i et omfattende globalt angrep, inkludert 3500 svitsjer i vårt land, sier Mohammad Javad Azari Jahromi i en melding fra det statlige iranske nyhetsbyrået IRNA. Han er Iransk minister for teknologi og telekom.

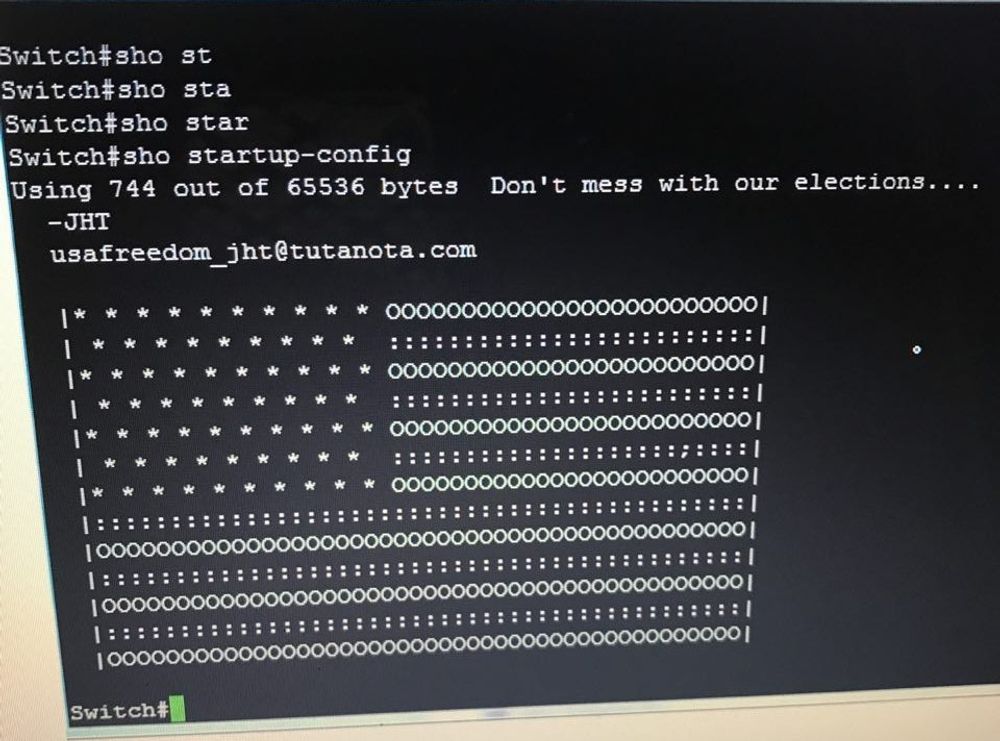

Jahromi har også delt et skjermbilde i sosiale medier som viser meldingen angriperne etterlot, inkludert et amerikansk flagg og beskjeden «ikke kødd med våre valg», med klar adresse til manipuleringen av det amerikanske presidentvalget i 2016.

Ministeren har på statlig TV gått ut og sagt at angrepet i hovedsak har berørt infrastruktur i Europa, India og USA, ifølge nyhetsbyrået Reuters.

– Rundt 55.000 enheter ble berørt i USA og 14.000 i Kina. Irans andel av de berørte enhetene var 2 prosent, skal han ha sagt.

Iranske myndigheter blir også sitert på at angrepet skal ha blitt nøytralisert i løpet av timer og at ingen data skal ha kommet på avveie.

Kaspersky sier på sin side at angrepene for det meste skal ha vært rettet mot russisktalende deler av internett, men at andre segmenter opplagt har vært mer eller mindre påvirket.

– Ønsket å ramme Iran og Russland

En gruppe hackeraktivister har tatt på seg skylden. De hevder at de skannet mange land etter sårbare systemer, inkludert USA, Storbritannia og Canada, men at disse ble skånet da de kun ønsket å ramme Russland og Iran. Det melder Motherboard som i helgen intervjuet de som står bak.

Angrepet blir omtalt som relativt lite sofistikert. Det skal ikke rare kunnskapen til å utnytte sårbarheten ettersom det allerede er laget og utgitt angrepsmoduler til kjente verktøy som Metasploit, som er i bruk både blant penetrasjonstestere og folk med onde hensikter.

Sårbare Cisco-enheter

Angrepet utnyttet en kritisk sårbarhet i Cisco-utstyr som åpner for fjernangrep. Dette er den samme svakheten som digi.no meldte om få dager tidligere i en programvareklient kalt Cisco Smart Install.

– En ukjent trusselaktør har antakelig brukt en bot for å søke seg fram til sårbare Cisco-enheter via IoT-søkemotoren Shodan, eller kanskje de har brukt Ciscos eget verktøy laget for å søke etter sårbare svitsjer. Angrepets omfang er foreløpig uklart, men dette kan være virkelig stort - med hele internettleverandører og datasentre påvirket, skriver det russiske IT-sikkerhetsselskapet Kaspersky i et blogginnlegg fredag.

Kasperky peker på at Ciscos Smart Install-protokoll er designet for ikke å kreve autentisering, og at det således kan stilles spørsmål ved om det i det hele tatt kan kalles en sårbarhet, eller snarere misbruk.

Innlegget har flere tekniske råd til hvordan deaktivere adgang til protokollen for berørte systemadministratorer.