Kaspersky Lab kunngjorde i går at selskapet siden oktober i fjor har etterforsket det som har vist seg å være en svært langvarig kampanje innen IT-spionasje. Det russiske IT-sikkerhetsselskapet har gitt operasjonen navnet «Red October», forkortet «Rocra». De som står bak Rocra skal i minst fem år ha greid å infiltrere datanettverkene til både diplomatiet, myndigheter og vitenskapelige forskningsinstitusjoner. Informasjon skal ha blitt tappet fra både mobile enheter, datamaskiner og nettverksutstyr ved hjelp av spionvare.

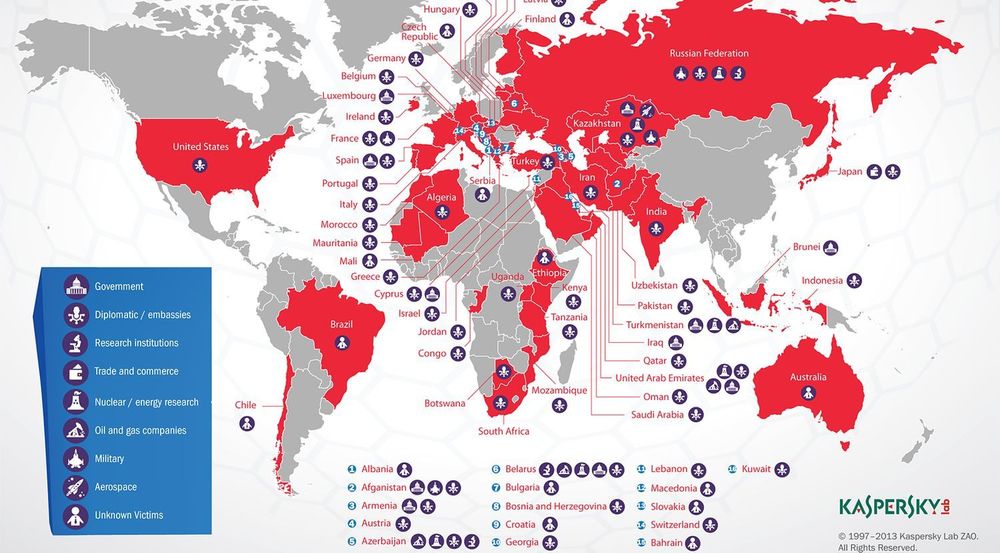

Operasjonen skal i særlig grad ha vært rettet mot organisasjoner i Øst-Europa, samt hos tidligere medlemmer av Sovjetunionen og i land i Sentral-Asia. Men også organisasjoner i Vest-Europa, USA, Brasil og Chile er berørt. Finland er på listen over funnsteder, men de øvrige nordiske landene så langt har gått fri.

Ifølge Kaspersky Lab er kampanjen fortsatt aktiv, og det sendes data til flere C&C-servere (Command and Controll) gjennom en infrastruktur som sikkerhetsselskapet beskriver som like kompleks som infrastrukturen til Flame-skadevaren. De eldste sporene etter kampanjen – registrering av domenenavn for C&C-serverne – stammer fra mai 2007. Det dreier seg om mer enn 60 domenenavn. Serverne er lokalisert ved flere hostingsentre, først og fremst i Tyskland og Russland. C&C-serverne er satt opp i kjede og fungerer som stedfortredere som skjuler hvor det virkelige kommandosenteret befinner seg.

Kaspersky Lab har gjort en rekke funn i forbindelse med undersøkelsene.

Blant annet er det klart av mye av informasjonen som har blitt samlet inn, brukes for å kunne gjennomføre nye angrep, for eksempel for å finne fram til passord for innlogging på andre steder.

I tillegg til tradisjonelle angrep mot pc-er, skal systemene til Red October kunne stjele data fra mobile enheter, inkludert smartmobiler. Kaspersky Lab nevner spesifikt iPhone, Nokia og Windows Mobile. Dessuten skal systemene kunne få Cisco-utstyr til å oppgi nettverkskonfigurasjonen, og det skal være mulig å kopiere filer fra flyttbare harddisker og FTP-servere i lokalnettet, samt e-post fra enten lokale Outlook-filer eller POP/IMAP-servere.

I likhet med veldig mange andre IT-angrep, er det blitt utnyttet sårbarheter i vanlig programvare. Kaspersky Lab nevner tre ulike sårbarheter, alle i Microsoft Office-produkter, som man vet at har blitt brukt. Den eldste av disse sårbarhetene er CVE-2009-3129, som altså ble kjent i 2009.

Langt flere detaljer finnes i dette blogginnlegget og i en rapport som det henvises til der.