Det florerer av skadevare til Android, men svært lite av dette finner veien inn i Google Play Store. Det er i stor grad brukere kinesiske applikasjonsmarkedsplasser for Android som har blitt brukt til slik spredning. Men leverandører av sikkerhetsprogramvare til Android, som ofte er de samme som forteller om disse tilfellene, er ofte ikke så nøye med å fortelle hvor skadevare faktisk har blitt funnet.

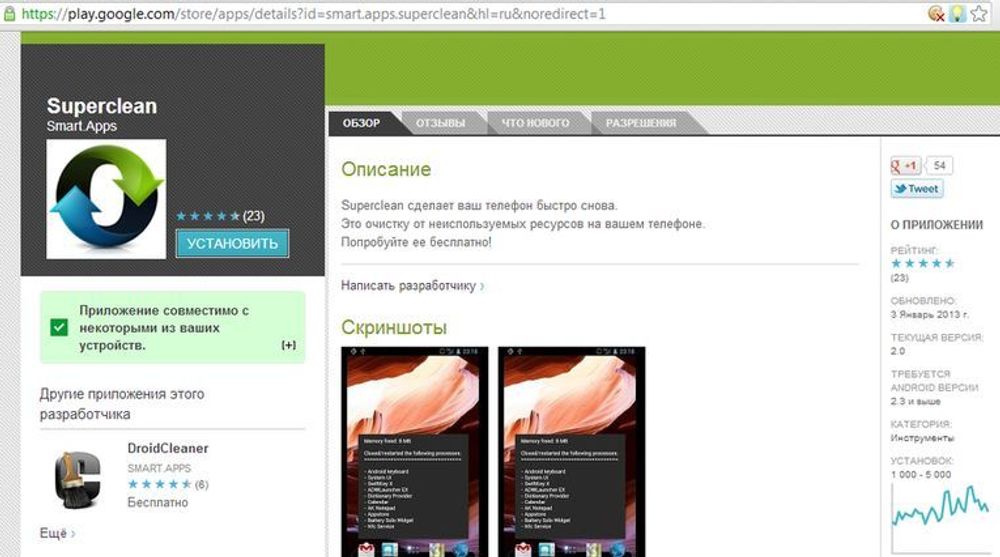

Likevel, det finnes unntak. Før helgen kunngjorde russiske Kaspersky Lab at selskapet den 22. januar i år oppdaget to skadevaretilfeller i Google Play. Disse het henholdsvis Superclean og DroidCleaner, men det skal dreie seg om den samme applikasjonen, bare utgitt med to ulike navn.

Før appene ble fjernet av Google, kan de tilsammen ha blitt lastet ned inntil 6000 ganger.

Skadevareapplikasjonene lokker med å kunne frigjøre minne på Android-enheter for dermed å øke ytelsen. Men egentlig gjør de selvfølgelig ikke noe slikt.

Victor Chebyshev, som har forfattet innlegget til Kaspersky, skriver at selskapet fra før kjenner til at skadevare til pc-er som også infiserer mobile enheter. Skadevaren de nå har oppdaget, gjør det motsatte.

Kobler man en Android-mobil til en Windows-maskin via USB, og maskinen er konfigurert med aktiv Autorun/Autoplay-funksjonalitet for USB-enheter, vil filer som skadevaren legger igjen i rotmappen til den mobile enhetens eventuelle SD-kort bli kjørt. Dette er filer som infiserer pc-en.

Fra og med Windows 7 er Autorun-funksjonen for USB-enheter deaktivert. Microsoft har senere også gitt ut en oppdatering til Windows XP og nyere som deaktiverer denne funksjonaliteten, som anses som svært risikabel.

Skadevaren som i det nye tilfellet i verste fall ble spredt til Windows-maskiner, er en kjent bakdør – Backdoor.MSIL.Ssucl.a – som kan brukes mikrofonen til pc-en til å avlytte brukeren og sende opptakene tilbake til angriperen.

Selve mobilapplikasjonen har langt mer funksjonalitet:

- Sende SMS-meldinger

- Skru på WLAN/Wi-FI

- Samle inn informasjon om enheten

- Åpne vilkårlige lenker i nettleseren

- Laste opp alt som finnes på SD-kortet

- Laste opp en vilkårlig fil eller mappe til en server

- Laste opp alle SMS-meldinger

- Slette alle SMS-meldinger

- Laste opp alle kontakter, bilder og koordinater til angriperens server

Kaspersky Lab har ikke oppgitt tidspunktet for når selskapet varslet Google eller hvor lang tid Google brukte på å fjerne de to skadevare-appene.

Les også:

- [11.12.2012] – Androids skadevaresjekk er ikke nok

- [22.10.2012] Populære Android-apps kan avlyttes

- [16.10.2012] Skremselspropaganda om Android

- [26.09.2012] – Smartmobilen utgjør den største risikoen

- [20.08.2012] 500 000 Android-mobiler infisert

- [12.07.2012] Skadevare lå på Google Play i flere uker