Det finnes en rekke nettsteder som tilbyr undertekster («subtitles») til filmer og TV-serier, og disse kan brukes i populære mediespillere. Disse filene er kanskje ikke så harmløse som man skulle kunne tro, ifølge sikkerhetselskapet Check Point.

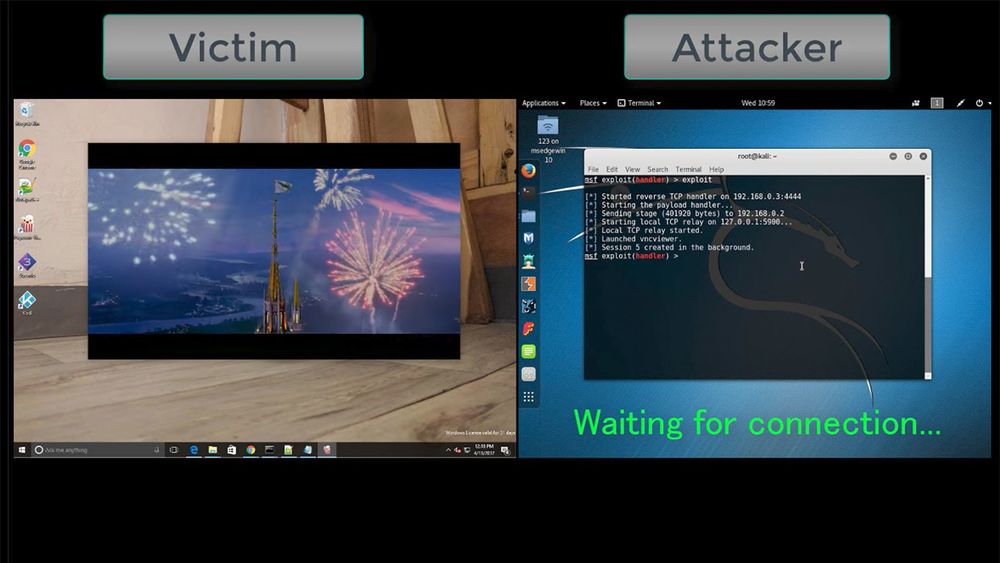

Det viser seg nemlig at filene i verste fall kan gjøre angripere i stand til å ta fullstendig kontroll over PC-en (se demonstrasjonsvideo nederst i saken).

Sikkerhetsselskapet har oppdaget sårbarheter i flere populære medieavspillere og strømmetjenester, inkludert VLC, Kodi (XBMC), Popcorn Time og strem.io. Det er grunn til å tro at lignende sårbarheter kan finnes også i andre avspillere. I alt anslår selskapet at rundt 200 millioner videoavspillere og strømmetjenester kan være berørt. Dette gjør dette til den sårbarheten med størst utbredelse de siste årene, og en sårbarhet som også er enkel å utnytte, hevder Check Point på sine nettsider.

Sikkerhetsselskapet skriver at i motsetning til andre angrepsvektorer som både sikkerhetsselskaper og brukere er oppmerksomme på, så anses undertekster som ikke annet enn rene tekstfiler. Dermed sjekkes gjerne ikke disse av brukere eller antivirusprogramvare. Enkelte mediespillere kan også laste ned undertekster automatisk, noe som gjør sårbarheten enda enklere å utnytte.

Oppdateringer til mediespillerne er tilgjengelig

Check Point har valgt å ikke publisere en detaljert teknisk beskrivelse av hvordan angrepet foregår ennå, for å gi utviklere mer tid til å fikse sårbarheten.

Alle de fire mediespillerne Check Point omtaler har nå kommet med oppdateringer, og om du bruker noen av disse avspillerne anbefaler vi at du oppdaterer snarest:

- PopcornTime. Fikset, men ligger foreløpig ikke tilgjengelig på de offisielle nettsidene. Kan lastes ned manuelt her: https://ci.popcorntime.sh/job/Popcorn-Time-Desktop/249

- Kodi. Fikset – lastes ned fra https://kodi.tv/download

- VLC. Fikset – lastes ned fra http://www.videolan.org/vlc/

- Stremio. Fikset – lastes ned fra https://www.strem.io/

Her er en demonstrasjon av hvordan et slikt angrep foregår: