Sikkerhetskonsulenten Ruben Santamarta i IOActive kom i september 2018 over en åpent tilgjengelig server hos flyprodusenten Boeing. Serveren inneholdt kildekode til programvare som blir brukt i fly av typen Boeing 737 og 787, i tillegg til en Linux-basert virtuell maskin (VM). Denne VM-en brukes ifølge et whitepaper fra IOActive til å la flyteknikere få tilgang til deler av nettverket ombord på flyene.

IOActive er et selskap som driver med såkalt penetrasjonstesting (pen-testing), og funnene ble lagt frem under en presentasjon på Black Hat-konferansen i Las Vegas på onsdag. Det skriver The Register.

Ifølge IOActive er det flere sårbarheter i programkoden – sårbarheter som i teorien kan brukes til å ta kontroll over flyene. Selskapet understreker imidlertid at de ikke har hatt mulighet til å få bekreftet om dette er mulig, ettersom de av naturlige årsaker ikke har kunnet gjennomføre tester på virkelige fly. De har heller ikke hatt tilgang til et Boeing 787 lab-miljø for sikker testing.

Tre nettverk

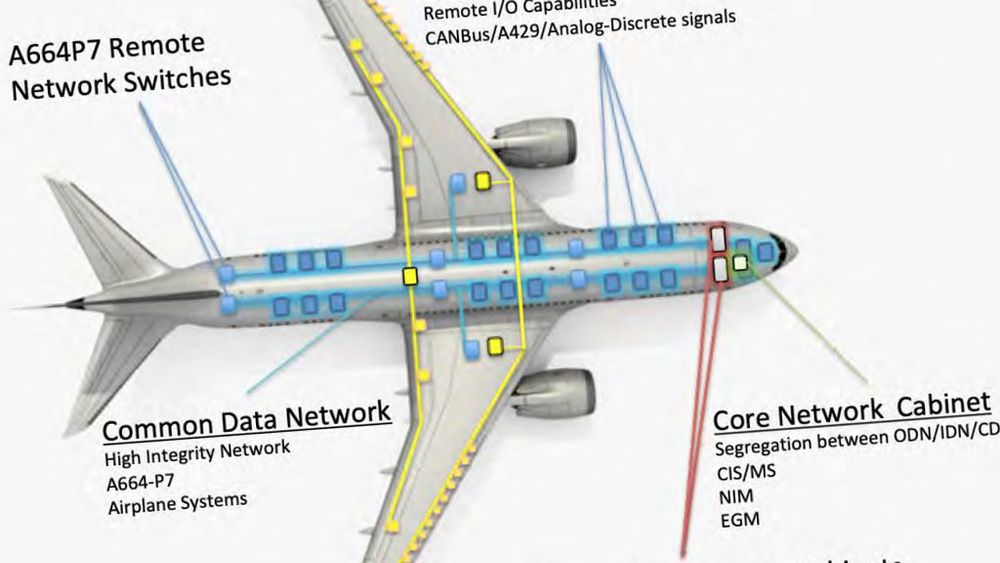

Boeing 787 har tre separate nettverk: ett som brukes til ikke-kritiske formål som for eksempel underholdningssystemet, ett for ulike applikasjoner som brukes av ombordpersonalet og flyteknikere, samt ett nettverk som brukes av systemene som kontrollerer flyet, leser av sensorer og så videre.

Ruben Santamara og hans team hevder å ha funnet sårbarheter i programvare som brukes av ombordpersonalet og som kjører på nettverk nummer to. Han mener det vil være mulig å utnytte sikkerhetshull i for eksempel underholdningssystemet ombord på det første nettverket til å komme seg videre til nettverk nummer to. Deretter kan sårbarhetene de har avdekket brukes til å komme seg videre til nettverk nummer tre, og til slutt altså ta kontroll over vitale styresystemer i flyet.

Boeing: – Lar seg ikke gjøre

Ifølge rapporten fra sikkerhetsselskapet bekrefter Boeing og Honeywell, som har laget den aktuelle programvaren, at sårbarhetene finnes. Boeing mener imidlertid at det ikke er mulig å gjennomføre den typen angrep som IOActive beskriver. Det skal blant annet være maskinvarebaserte filtre som begrenser hva slags data som kan flyte mellom de ulike nettverkene.

Santamara sa ifølge The Register under sin Black Hat-presentasjon at han ikke har noen mulighet til å få bekreftet om de aktuelle sårbarhetene faktisk vil gjøre han i stand til å ta kontrollen over et fly.

Alvorlig sårbarhet gjør det mulig å fjern-installere skadevare på Qualcomm-baserte Android-mobiler

– Vi har bekreftet sårbarhetene, men ikke at de lar seg utnytte. Derfor presenterer vi hvorfor vi tror de er det, sa han ifølge The Register.

Boeing har i en samtale med The Register fortalt at programvare på en server ved flyselskapets forsknings- og utviklingslab ved en feil hadde blitt liggende åpent tilgjengelig via internett. Ifølge Boeing skal de aktuelle feilene i programvaren nå være fjernet, og flyprodusenten skal også ha verifisert at det ikke skal være mulig å utnytte sårbarhetene Santamara har funnet til å ta kontroll over et fly.

– Selv om vi setter pris på ansvarlig engasjement fra uavhengige sikkerhetsforskere, er vi skuffet over IOActives uansvarlige og villedende presentasjon, sier en talsperson for Boeing.