Det globale systemet for å spore all internasjonal skipstrafikk, AIS (Automatic Identification System), er ikke utformet med tanke på formidling via Internett. Tre sikkerhetseksperter har penetrasjonstestet AIS-baserte tjenester. På bloggen til IT-sikkerhetsselskapet Trend Micro gjør de rede for flere sårbarheter de har kommet over, og for hvilke muligheter det gir folk med uærlige eller ondsinnede hensikter.

AIS ble utviklet på 1990-tallet, og ble påbudt i alle fartøy over 300 tonn så tidlig som i 2002. Prinsippet er at fartøy utstyres med en AIS-sender som kontinuerlig kringkaster identitet og posisjon. Signalene fanges opp sentralt – av mottakere langs kysten og i satellitter – slik at AIS til enhver tid kan tilby en oppdatert oversikt over hvor ethvert fartøy befinner seg til enhver tid, med posisjon, hastighet og kurs. Alle fartøy i kommersiell persontrafikk er pålagt å installere AIS, uavhengig av størrelse. Mange større fritidsfartøy i langtrafikk velger av sikkerhetshensyn å installere AIS.

Rundt 400 000 fartøy har i dag AIS.

I tillegg utstyres fyr, bøyer, staker og så videre med AIS-sendere, med tanke på sikrere navigasjon i vanskelige farvann.

AIS ligger til grunn for en rekke tjenester, fra de heller trivielle til de absolutt kritiske.

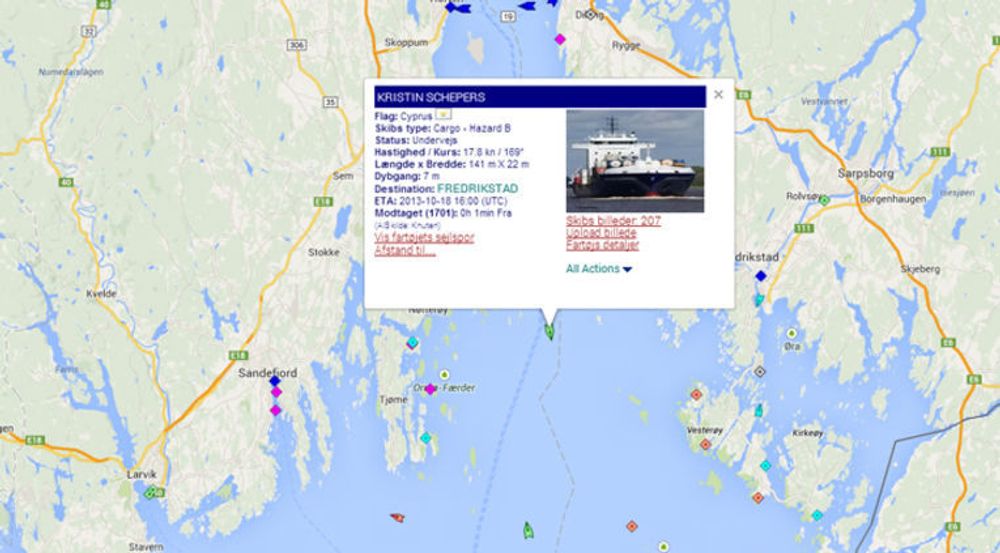

På den trivielle siden er Marinetraffic.com (finnes også som app) der enhver kan slå opp på et Google-kart og se posisjon, kurs, hastighet og annen informasjon om ethvert fartøy med AIS.

Av mer kritiske AIS-baserte tjenester kan nevnes:

- Varsling av mulig kollisjonskurs med andre fartøy

- Overvåking av fiskefartøy

- Trafikkovervåkning i havner og travle farvann

- Overvåkning av kystnasjoners økonomiske soner

- Tjenester for søk og redningsoperasjoner

- Datafangst med tanke på sjøforklaringer etter ulykker

- Støtte til navigasjon i havner og travle farvann

Bloggen til Trend Micro gjør rede for forsøk foretatt av to av deres egne eksperter, Kyle Wilhoit og Marco Balduzzi, samt uavhengig Alessandro Pasta. Resultatene av forsøkene er lagt fram på en fagsamling i Kuala Lumpur i Malaysia. Det forsikres at informasjon er gitt AIS i forkant av presentasjonen.

Forsøkene viser at AIS er sårbar for mange og svært ulike typer angrep. Angrepene vil kunne gjennomføres av blant annet sjørøvere og terrorister.

Det er to hovedkategorier mulige angrep: Forfalskning av ekte informasjon og kringkasting av oppdiktet informasjon. AIS-data flyter nærmest usikret over Internett. Systemets grunnleggende protokoll validerer ikke data, sjekker ikke klokkeslett, har ingen autentisering, og kontrollerer ikke for dataintegritet.

De to angrepskategoriene kan selvfølgelig kombineres.

Det innebærer at AIS er et eldorado for både lekne og ondsinnede hackere:

- Enhver opplysning om ethvert fartøy kan endres når som helst. Forskerne har fått det til å se ut som et fartøy på 300 tonn kjører rundt i gatene i Cannes.

- Falske fartøy kan dukke opp hvor som helst og utstyres med hva som helst. Forskerne har eksperimentert med å la et iransk atomdrevet krigsskip dukke opp i amerikansk farvann.

- Bøyer, staker og fyr kan flyttes og skapes vilkårlig. Systemer for trafikkstyring i havner og travle farvann, samt fartøys egne navigasjonssystemer med AIS-informasjon, vil i så fall settes helt ut av spill. Man kan bare se for seg mengden av kollisjoner og grunnstøtinger dette kan forårsake.

- Informasjon til redningsoperasjoner kan forfalskes løpende.

- Informasjon til og fra ethvert fartøy kan plutselig bringes til opphør. Sjørøvere utenfor Somalia vil kunne mørklegge all AIS-informasjon til alle utenom seg selv. De vil kunne peile seg inn på et offer som ingen andre er i stand til å se, heller ikke internasjonale marinepatruljer.

- Det kan sendes falske værvarsler for å få fartøy til å endre kurs.

- Fartøyers AIS-innstillinger kan endres slik at informasjon kringkastes langt hyppigere enn normalt: Et slikt angrep vil lamme all behandling av AIS-informasjon i et gitt område.

Forskerne skriver:

– Alt dette er simulert i vårt dedikerte laboratorium.

Ekstrautstyr for å gjennomføre angrepene i det virkelige liv er svært begrenset: Det dreier seg om små justeringer på en fritt omsettelig VHF-radio til rundt 150 euro, tilsvarende 1200 kroner.

Det advares at det ikke er trivielt å rette opp dette. Selv om alle leverandører av AIS-tjenester over Internett skulle oppgradere til maksimal sikkerhet, er det grunnleggende sårbarheter i den underleggende protokollen.

Forskerne ber om at det straks settes i gang arbeid med å tilføre AIS tre egenskaper: validering, autentisering og kryptering.

– Vi er fullt klar over at kostnadene for å oppgradere AIS på alle fartøy er høy. I lys av trusler som sjørøveri og terrorisme, er det dog ingen alternativer, skriver de til slutt.