Selv om skadevare er langt mindre utbredt i Google Play enn i mange andre app-markedsplasser for Android, dukker det jevnlig opp noen tilfeller som også rekker å bli installert av en del brukere før de blir fjernet av Google.

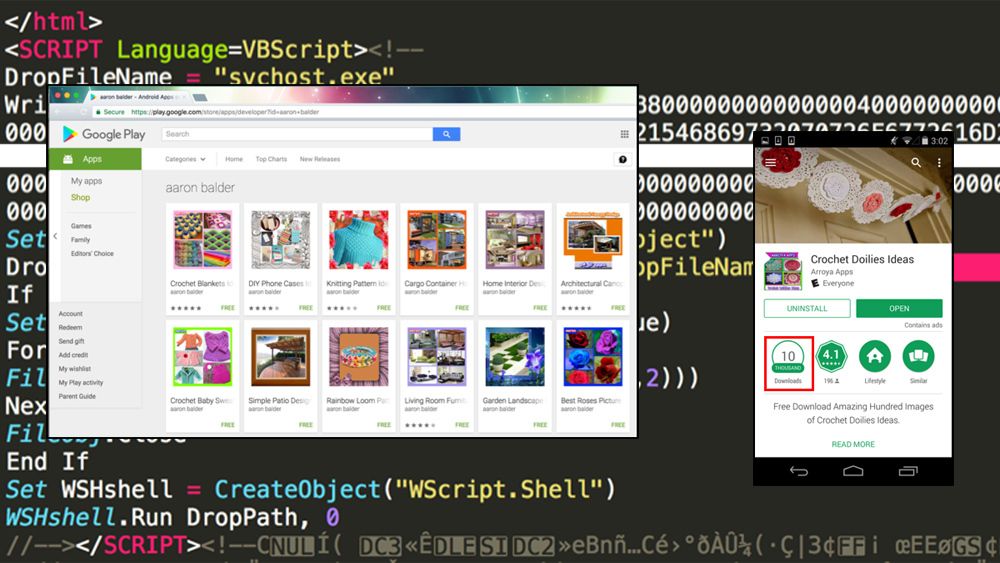

Dette skjer såpass jevnlig at det knapt er verdt en notis. Men nå har sikkerhetsselskapet Palo Alto Networks oppdaget 132 infiserte apper som skiller seg litt ut.

IFRAME

For det første er det ingenting som tyder på at utviklerne av appene har infisert appene med vilje. Palo Alto Networks mener infeksjonen i stedet skyldes at de Windows-baserte pc-ene til utviklerne har vært infisert med skadevare som har søkt gjennom harddisken til utvikleren og plantet en IFRAME-tagg i hvert HTML-dokument skadevaren har funnet.

De aktuelle appene er nemlig av det helt enkle slaget. De bruker Androids WebView til å vise statiske HTML-dokumenter. Inkludert på disse sidene har det altså blitt funnet en nærmest usynlig IFRAME, som laster innhold fra antatt ondsinnede nettsteder.

Blant annet skal det ha blitt funnet eksempler på at appene, via IFRAME-taggen, har forsøkt å laste ned kjørbare Windows-programmer.

Mye tyder på at skadevaren som har infisert utviklernes pc-er, er ganske gammel. Fordi de polske domenenavnene som appene forsøker laste ned fra, ble beslaglagt av CERT Polska allerede i 2013. Men domenenavnene skal tidligere ha vært hyppig brukt til å spre skadevare.

VBScript

I en av appene fant sikkerhetsforskerne hos Palo Alto Network ingen IFRAME-tagg, men i stedet VBScript-kode. Også dette er Microsoft-teknologi som kun fungerer på Windows-systemer. Koden skal blant annet forsøke å skrive over systemets hosts-fil, endre innstillingene til Windows-brannmuren, injisere kode inn i en annen prosess, samt kopiere seg selv.

De 132 appene skal være utgitt av i alt sju utviklere. Det eneste de tilsynelatende har til felles, bortsett fra at appene bruker WebView, er at de muligens er fra Indonesia.

Google skal ha fjernet samtlige apper fra Google Play kort tid etter at selskapet ble varslet.

Leste du denne? Aggressiv skadevare krever fullstendig reinstallasjon av Android-enheter