Det er Cisco som advarer at det er funnet en kritisk sårbarhet i selskapets nettverksutstyr. Nærmere bestemt i trådløse aksesspunkter for Wi-Fi-nettverk.

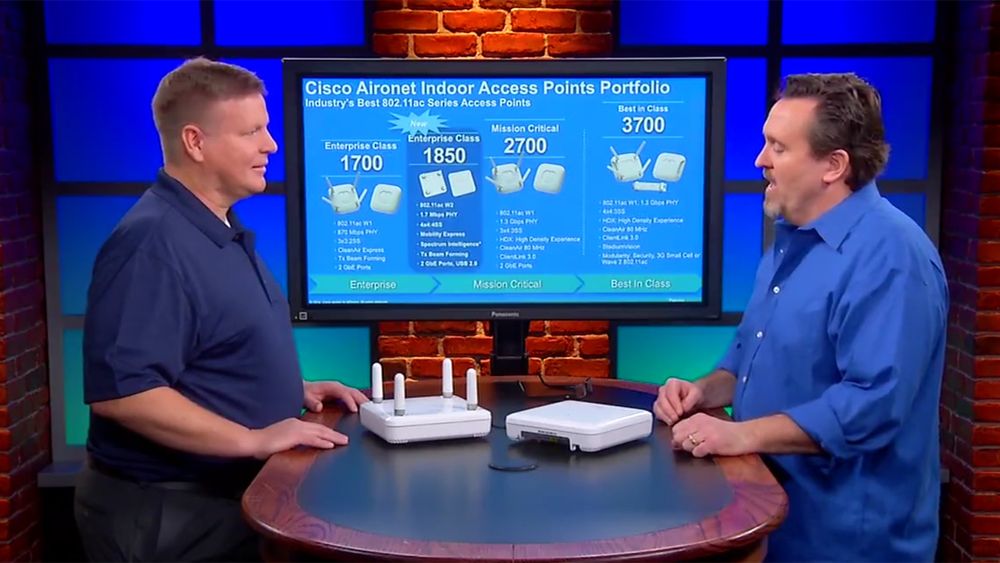

Aironet 1830 og Aironet 1850 er de to berørte produktseriene. Vilkåret er at de kjører med programvaren Cisco Mobility Express i versjon 8.2x og da versjoner som er eldre enn 8.2.111.0.

Fjernangrep er ikke bare mulig, men dessverre også sannsynlig.

Det foreligger nemlig en hardkodet SSH-konto (Secure Shell) her, som altså er en vei inn mot kommandolinjeverktøyet med brukernavn og passord kunden ikke endre.

Etter at Cisco nå selv går ut med varselet, skulle det ikke forundre oss om detaljene allerede sirkulerer blant de med onde hensikter.

Oppgrader nå

Berørte kunder bør derfor snarest logge seg inn på webkonsollen og foreta en hasteoppgradering. Ellers vil en angriper enkelt kunne ta fullstendig kontroll med enheten og dermed det trådløse nettverket.

Denne tabben kommer i tillegg til en rekke andre uheldige omstendigheter som Cisco-kunder har måtte stri med i det siste.

Les mer: For tredje gang på kort tid svikter kritisk Cisco-utstyr hos norske kunder