BGP

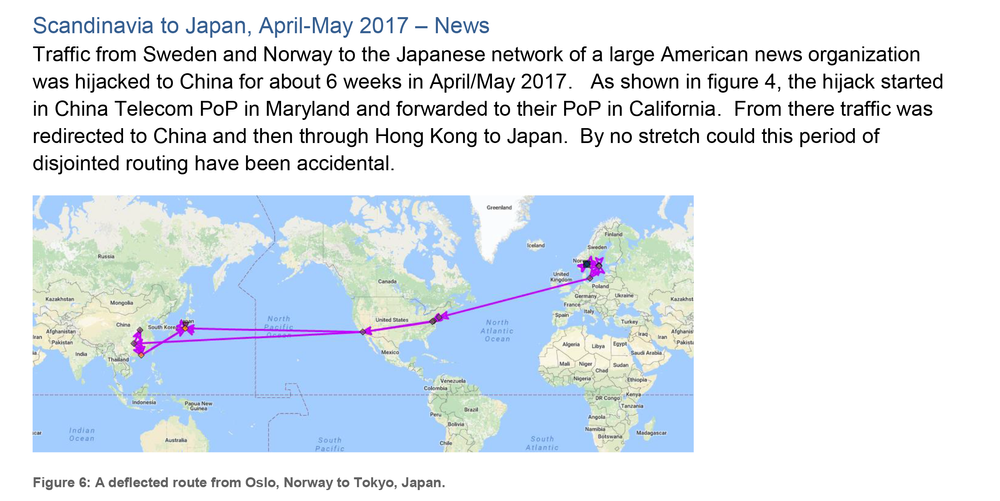

– Internettrafikk fra Norge og Sverige ble kapret og omdirigert til Kina

Mystisk hendelse varte i 6 uker. Var det et bevisst angrep eller et uhell?

Kommentarer

Du må være innlogget hos Ifrågasätt for å kommentere. Bruk BankID for automatisk oppretting av brukerkonto. Du kan kommentere under fullt navn eller med kallenavn.