Hos organisasjonen bak utviklingen av anonymiseringstjenesten Tor, er det fokus på å gjøre den mobile opplevelsen bedre. En av dem som jobber med dette er Alexander Færøy, som bor i Danmark.

Siden februar 2017 har han vært ansatt hos Tor Project, som er organisasjonen bak Tor-tjenesten, hvor han jobber som Tor Core-utvikler.

Alexander Færøy forteller at han alltid har vært interessert i nettverkssikkerhet, kryptografi, privatliv og slike ting. For et par år siden så han et diagram fra Electronic Freedom Foundation over hvordan Tor fungerer.

– Jeg syntes ikke at diagrammet sa så mye. Så jeg begynte med å undersøke de tekniske spesifikasjonene nærmere, og så prøvde jeg å implementere det i programmeringsspråket som heter Erlang.

Erlang-prosjektet ble starten på noen spørsmål, som igjen satte i gang en dialog mellom Alexander Færøy og noen av de utviklerne som allerede var tilknyttet Tor-prosjektet.

– De begynte å bli kjent med meg. Jeg begynte også å møte dem på diverse konferanser rundt om i Europa.

På et tidspunkt ble det en ledig stilling hos Tor Project, og Alexander Færøy ble oppfordret til å søke på den. Men tanken på et utviklingsarbeid som bare skulle foregå via cyberspace, var ikke noe Alexander Færøy hadde lyst til å begynne med.

– Til å begynne med hadde jeg ikke egentlig lyst til det. Jeg var vant til å være i et kontormiljø, og var ganske fornøyd med det.

Alexander Færøy valgte likevel å søke, og endte opp med – etter flere jobbsamtaler via blant annet IRC – å bli tilbudt jobben som han nå har hatt i over ett år.

Forbedring på mobilen

Færøy har hatt et spesielt fokus på å forbedre Tor på mobiltelefon.

– Det er et stort fokus på å lage en offisiell Tor-nettleser til Android. Og vi foretar en masse ytelsesoptimeringer på core-delen til Android.

Det innebærer blant annet at det har vært fokus på å skjære ned på båndbredde- og batteriforbruket. Når det gjelder batteriforbruket, er den delen for eksempel forsøkt redusert ved å begrense hvor ofte programvaren «våkner» og sjekker nettverket. Med hensyn til båndbredde, så er det noen store tekstfiler med informasjon om de knutepunktene som utgjør Tor-nettverket.

Denne kommunikasjonen har Alexander Færøy jobbet med å komprimere, så det bare er informasjon om de knutepunktene hvor det har skjedd endringer som blir overført.

Som Alexander Færøy er inne på, blir det i tillegg til tekniske forbedringer av den mobile opplevelsen også jobbet med en dedikert Tor-nettleser til Android.

Orbot

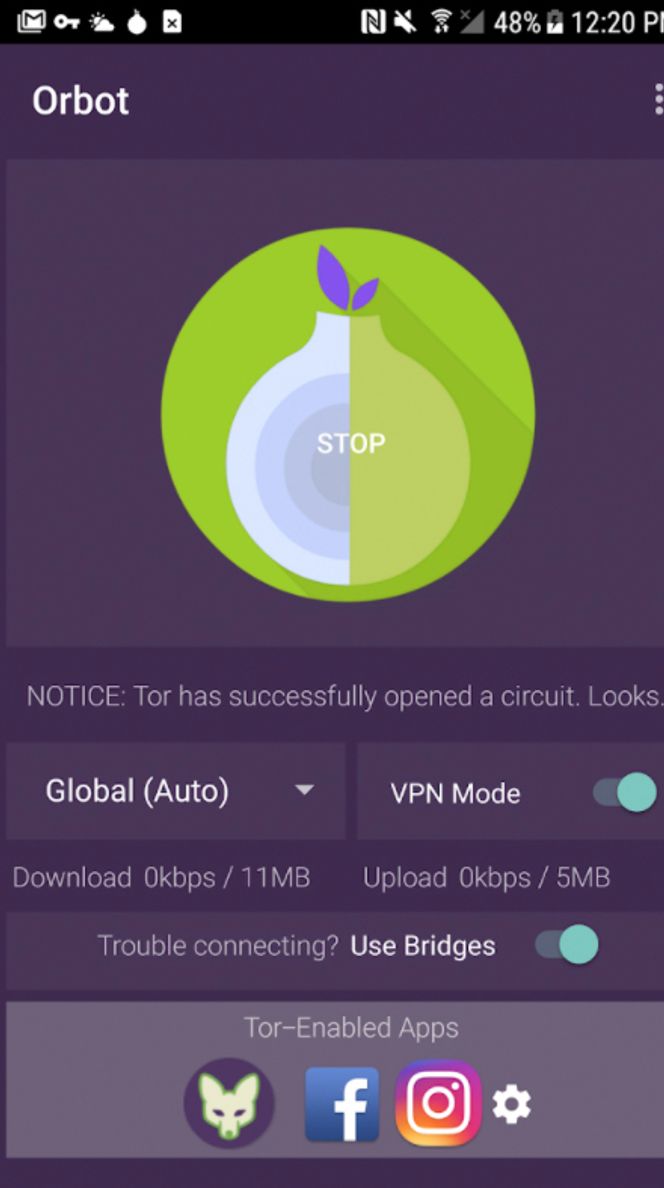

Via Orbot-pakken kan det allerede nå la seg gjøre å koble på Tor fra en Android-telefon uten en spesiell nettleser. Orbot kan hentes fra blant annet Google Play. Programmet kan settes opp som VPN på telefonen. Version2 har foretatt en rask test av Orbot, som umiddelbart gjorde det mulig å sende trafikken fra telefonens Chrome-nettleser via Tor-nettet.

Anonymiteten i Tor fungerer ved å sende trafikken gjennom tre knutepunkter. De enkelte knutepunktene kjenner kort fortalt ikke hele ruten for datatrafikken, og dermed får man anonymiteten.

Det er dette nettverket av knutepunkter som Orbot på en Android-telefon kan brukes til å sende datatrafikk inn i.

Men nå når Chrome og alle mulige andre apper på Android kan bruke Tor via Orbot; hvorfor skal vi da overhodet utvikle en selvstendig nettleser til formålet? Årsaken er den samme som at Tor Project gir ut og vedlikeholder en spesiell nettleser basert på Mozillas Firefox ESR til en vanlig stasjonær pc.

Fingerprinting

Vanlige nettlesere som Chrome og Firefox kan legge igjen en stripe med opplysninger ved besøk på en nettside. Det kan være opplysninger om fonter, skjermstørrelse, og i hvilket tempo en bruker trykker på tastaturet. Når disse opplysningene blir kombinert, kan de generere en verdi som kan være så entydig at den kan brukes til å identifisere Tor-brukeren. Og så forsvinner altså anonymiteten.

Og her kommer den selvstendige Tor-nettleseren inn i bildet. Utviklerne prøver nemlig å gjøre det vanskelig å skjelne de forskjellige nettleser-installasjonene fra hverandre.

– Vi prøver å få alle elementene i nettleseren til å se like ut, forteller Alexander Færøy.

Det foregår blant annet ved å hardkode informasjon om størrelsen på vinduet inn i nettleser-programvaren – en verdi som kan brukes til å spore brukere.

En annen måte å identifisere unike brukere på er, som nevnt, ved å avlese hvor raskt det blir tastet på et tastatur. For å hindre denne formen for fingerprinting, samler Tor-nettleseren inn tastetrykk, og genererer flere hendelser i nettleseren samtidig.

– Det er grunnen til at vi har et nettleser-team. Det er en ganske stor oppgave å vedlikeholde en nettleser ved siden av alt det andre. Men det er på grunn av de fingerprinting-mulighetene som finnes, sier Alexander Færøy.

Når det kommer nye web-standarder, kan det også fortløpende dukke opp nye muligheter for fingerprinting. Færøy forteller at dette er et kappløp, hvor nettleser-utviklerne hver gang skal prøve å finne ut av hvordan – og om – det kan påvirke muligheten for å identifisere brukerne av Tor.

I tillegg til fingerprinting-problematikken forklarer Alexander Færøy at det også kan være en risiko for utilsiktet lekkasje av data fra programvare som settes opp for å kjøres via en Tor-proxy, slike at for eksempel brukerens egentlige IP-adresse blir kjent.

Les også: Sykehusenes utstyr kobles på nett: Øker risikoen for kyberangrep (Version2.dk)

Artikkelen er levert av Version2.dk