Det finnes absolutt ingen absolutt sikkerhet. Naturen er bygget slik at ting kan og vil gå galt. Dette gjelder både pandemi og cybersikkerhet.

En pandemi som Covid-19 var ikke noe verden var forberedt på. Innen noen dager til få uker endret verden seg veldig raskt, og rammet oss på måter vi ikke hadde beregnet for. Selv om pandemien kom raskt og effekten var drastisk, var dens natur, reelle omfang og konsekvens lite

åpenbar, i hvert fall i starten.

Vi var ikke bevisst hvordan og i hvilket omfang det vil endre vårt liv – måten vi lever, sosialiserer og jobber på.

Om forfatteren

Monica Verma er direktør for informasjonssikkerhet i TietoEvry og styremedlem i Cloud Security Alliance Norway. I tillegg er hun en aktiv foredragsholder, og har sin egen sikkerhetsblogg og -podcast.

I 2019 vant hun dessuten prisen som «Outstanding Security Consultant» under prisutdelingen «The Outstanding Security Performance Awards», som her i Norge deles ut av Næringslivets sikkerhetsråd.

Modellen som brukes i denne fagartikkelen har hun utviklet som en del av sitt selvstendige sikkerhetsarbeid.

Det ukjente-ukjente

Disse egenskapene gjelder prinsipielt også sikkerhetshendelser og cyberangrep. I sikkerhetsverden finnes det på den ene siden kjente cybertrusler og sårbarheter, de som vi vet om og prøver å beskytte oss mot.

I tillegg forsker vi på nye trusler og risikoer, de som vi ikke vet om, men skjønner finnes der ute i en eller annen form. Vi implementerer både forebyggende og reaktive tiltak for å beskytte oss, vår virksomhet og vårt samfunn mot disse kjente og uunngåelige truslene.

Men, på den andre siden finnes det flere ukjente trusler og risikoer, de som vi ikke en gang vet at vi ikke vet om. Disse kalles de «ukjente-ukjente».

Det ukjente kategoriseres vanligvis i tre:

- De ukjente-kjente – stilltiende kunnskap

- De kjente-ukjente – uvitenheten vi er klar over, for eksempel sårbarheter

som ikke har blitt offentliggjort ennå – såkalte

nulldagssårbarheter (fra «0-day vulnerabilities» på engelsk) - De ukjente-ukjente – meta-uvitenhet, for eksempel cybertrusler som vi

ikke en gang vet at vi ikke vet om

Ikke nok med reaktivitet og forebygging

Når en krise inntreffer oppdager vi det ukjente-ukjente relatert til krisen først i en senere fase av analysen og undersøkelsen.

Når Covid-19 inntraff, ble det først og fremst kjent at viruset rammet kun ett land. Grunnet manglede oversikt av den reelle videreutviklingen og konsekvensen av krisen, satt flere land restriktive, reaktive tiltak som blant annet reiseforbud fra disse landene, mens reise fra andre land fortsatt var åpent og ikke vurdert som en trussel.

Det var først senere i videreutviklingsfasen at det riktige bildet, omfanget og konsekvensen av spredningen kom til lyset. Både smittetilfeller og dødsfall økte betraktelig og raskt i Europa innen noen få dager.

Fra og med januar til mars hadde koronaviruset utviklet seg fra ett land, til å ha

rammet hele verden og forårsaket fullstendig stillstand i verdensøkonomien og flere sykehus verden over.

En betraktelig økning og rask spredning av smittetilfeller skyldes blant annet globalisering, en godt sammenkoblet verden og selvsagt mangel av immunforsvar mot Covid-19. I dag har et virus muligheten til å hoppe fra et fly til det neste og spre seg over hele verden innen noen timer til få dager.

Det er ikke nok med å sette inn kun reaktive og forebyggende tiltak. Disse har ingen virkning mot de ukjente-ukjente.

Forsyningskjeder gir større konsekvenser

Dette er sammenflettet med informasjonssikkerhet. Grunnet globalisering og digitalisering kan viruset spre fra private enheter til kjernesystemer i næringslivet og samfunnskritisk infrastruktur, fra øst til vest og hele verden om noe få sekunder, samt ramme verden på måter vi ikke en gang vet at vi ikke vet om.

På samme måte som i en krise som Covid-19 utbruddet oppdager vi ofte også i en sikkerhetshendelse den reelle konsekvensen og risikoeksponeringen for selskapet og næringslivet i en senere fase i etterforskningen.

Grunnet digitalisering og nye teknologier som skyen, tingenes internett, og så videre, er grunnleggende funksjoner i næringslivet og samfunnet blitt utgjort av komplekse forsyningskjeder.

Det tilsier at en trussel som rammer et system i et selskap ikke nødvendigvis betyr kun konsekvenser for selve selskapet. I dagens situasjon med komplekse forsyningskjeder og tilknytninger er det enda større konsekvenser for flere organisasjoner fordi hele

forsyningskjeden rammes.

Effektiv motstandsdyktighet

I verste fall vil det være internasjonale konsekvenser. Digitale trusler respekterer ikke landegrenser. Derfor er det viktige spørsmålet hvordan vi, til tross usikkerhet og kaos, kan beskytte vårt næringsliv og samfunn – ikke kun mot det kjente-ukjente, men også mot det ukjente-ukjente?

Hvordan kan vi bygge cybermotstandsdyktighet i tilfeller der det ukjente-ukjente inntreffer? Det beste forsvaret mot de ukjente truslene og cyberangrep er å bygge effektiv cybermotstandsdyktighet.

For å sette oss på en fremtidsrettet vei der vi har bygget egenskaper til å forutse kaos og være forberedt på det ukjente-ukjente, er vi først nødt til å forstå hva cybermotstandsdyktighet er, samt hvilke karakteristikker det har, og så kan vi bruke cyberlivssyklusmodellen (vist lenger ned) for å vurdere vårt nåværende modenhetsnivå, samt å oppnå vårt målbilde.

Cybermotstandsdyktighet er egenskap og evne til å forberede seg på, absorbere, tilpasse seg til, og gjenopprette fra, et cyberangrep, mens kritiske funksjoner og virksomheten fortsatt er operasjonell og leverer i best mulig grad.

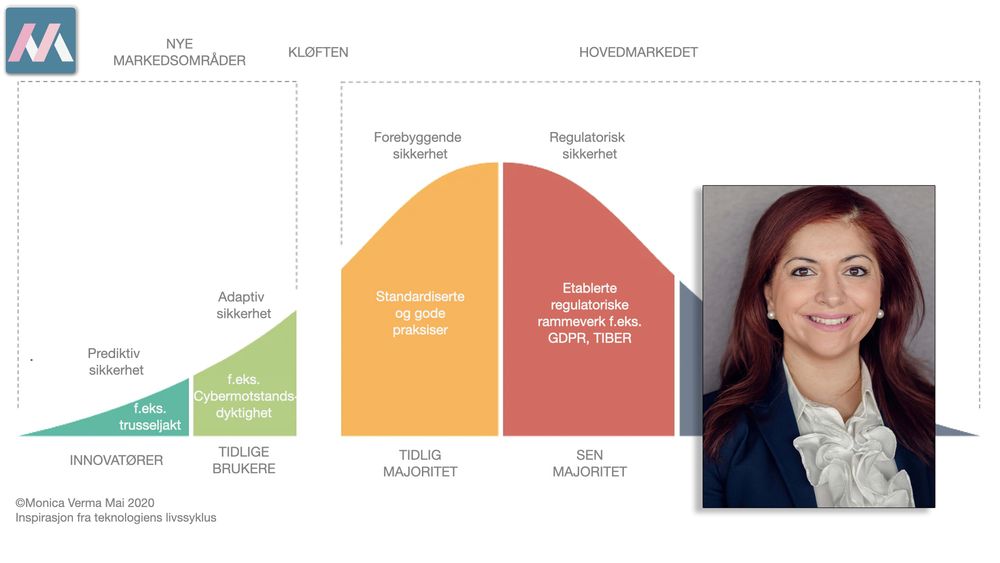

Cyberlivssyklusen

Cyberlivssyklusmodellen viser til forskjellige (cyber-)sikkerhetsmodenhetsgrader som finnes i markedet, hvilke faser sikkerhetskapabiliteter går gjennom, og hvor i livssyklusen du som en

bedrift, en tjeneste, en kapabilitet eller hel organisasjon ligger. Modellen (vist under) utgjøres av følgende faser:

- Prediktiv sikkerhet – kapabiliteter som bygger på å kunne forutse nye ukjente trusler og risikoer

- Adaptiv sikkerhet – kapabiliteter som tilpasses trusler og trussellandskapet

- Forebyggende sikkerhet – tiltak som beskytter oss mot det kjente og er best brukt og adoptert i hele markedet

- Regulatorisk sikkerhet – regulatoriske rammeverk som bygger videre på kjente og mest brukte gode praksiser, og etablerer disse som en del av juridisk rammeverk

- Reaktiv sikkerhet – tiltak som kun brukes som et reaktivt tiltak når en hendelse inntreffer

.jpg)

Modellen kan brukes til:

- Å forstå forskjellige modenhetsgrader av cybersikkerhet i markedet, næringslivet og samfunnet.

- Å forstå hvordan en ideell distribusjon av forskjellige modenhetsgrader kan se ut. For eksempel trenger ikke alle selskaper å jakte etter ukjente trusler.

- Å etablere og bruke nye adaptive kapabiliteter som over tid kan krysse kløften til å bli innført i markedet som forebyggende tiltak i næringslivet. Mer om «å krysse kløften» senere.

- Å vurdere hvilke investeringer i sikkerhetstiltak som er nødvendig, ikke kun for å drive dette videre, men også slik at markedet adopterer dette som en god praksis for hele næringslivet eller samfunnet.

- Forståelse av i hvilken fase du som virksomhet og dine funksjoner ligger generelt og i forhold til markedet, andre organisasjoner i lignende sektorer, eller andre sektorer.

- Å tilrettelegge endring og vekst i virksomhetens sikkerhetsmodenhetsnivå og målbilde.

- Risikovurdering og kartlegging – basert på spørsmålene relatert til risikovurdering og virksomhetens risikotoleranse, kan organisasjonen kartlegges til forskjellige faser i modellen. For eksempel hvis en virksomhet som drifter samfunnskritiske funksjoner med store grensesnitt mot internett, og må tilby 99,99% tilgjengelighet, burde de bygge egne eller bruke eksterne adaptive kapabiliteter til å oppdage trusler og respondere «i tide». Kun forebyggende tiltak er ikke lenger nok for en slik virksomhet med slike funksjoner. I hvert fall bør virksomheten prøve å ligge i den adaptive sikkerhetsfasen, og ikke nødvendigvis i den forebyggende fasen.

Å krysse «kløften»

For å lykkes med å krysse kløften må følgende viktige steg skje først:

- En vellykket analyse og plassering av virksomhets egne kapabiliteter i den riktige fasen av livssyklusen, i henhold til den nåværende sikkerhetsgraden.

- Forståelse av hvordan tjenester og kapabiliteter som ligger i den tidlige adopsjonsfasen kan bygges og leveres, slik at markedet ønsker å adoptere disse som forebyggende. For eksempel hvis trusseletterretningen fortsatt hadde vært i begynnelsesfasen, hadde det vært viktig å vurdere hvordan kapabiliteten videreutvikles, slik at den blir enklere, mer brukbar, kostnadseffektiv, integrerbart og derved mer attraktiv for ulike virksomheter og organisasjoner i markedet.

- Hvilke investeringer er nødvendig for tjenestedriveren til å utvikle kapabiliteten videre, men også fra markedet for å kunne adoptere kapabiliteten som en god praksis for næringslivet. Dette krever at læringskurven, brukervennlighet og tilpasningsevne for adopsjon i markedet ikke er bratt og vanskelig.

Et godt eksempel på dette er trusseletterretning. Dette hører ikke lenger til i den tidlige adopsjonsfasen, selv om den lå der på et tidspunkt, inntil trusseletterretning ble grunnleggende for Security Operations Centers (SOC), hendelsesrespons, endepunktdeteksjon og -respons, risikovurdering, trusselvurdering, etc.

Grunnet videreutvikling i brukertilfeller, forenkling i bruk av selve kapabiliteten, integrerbarhet, og så videre, ble det mer relevant og nyttig for majoritetsmarkedet, og dermed

lyktes det med å krysse kløften.

I tillegg har Europa og mange nordiske land nylig enten vedtatt, eller er i ferd med å vedta, trusseletterretningsbasert sikkerhetstesting (engelsk: TIBER) som et standardisert og juridisk

rammeverk.

I en digital verden som stadig er i vekst, som endrer seg kontinuerlig og fort, og som stadig utgjøres av enda mer komplekse forsyningskjeder, er det ikke nok å bygge på forebyggende og reaktive tiltak. Ved å gjøre riktige investeringer og lage strategier for å oppnå vårt målbilde, samt de kapabiliteter dette krever, tar vi det første steget.

Til slutt må vi sørge for at næringslivet og samfunnet bygger på både forebyggende, adaptive og prediktive kapabiliteter, og drar oss sammen i en fremtidsrettet retning. Kun slik kan vi forsvare oss mot det ukjente-ukjente.