På en europeisk fagsamling for eksperter innen IT-sikkerhet i den spanske byen Malaga, Esorics 2008 (European Symposium on Research in Computer Security) har en gruppe forskere gått gjennom to metoder for å klone et av verdens mest utbredte smartkort, «Mifare Classic» fra Philips-selskapet NXP Semiconductors. At kortet kunne klones, ble kjent i juni i år. Nå er oppskriften publisert.

Mifare Classic har både smartkort- og RFID-funksjonaltet.

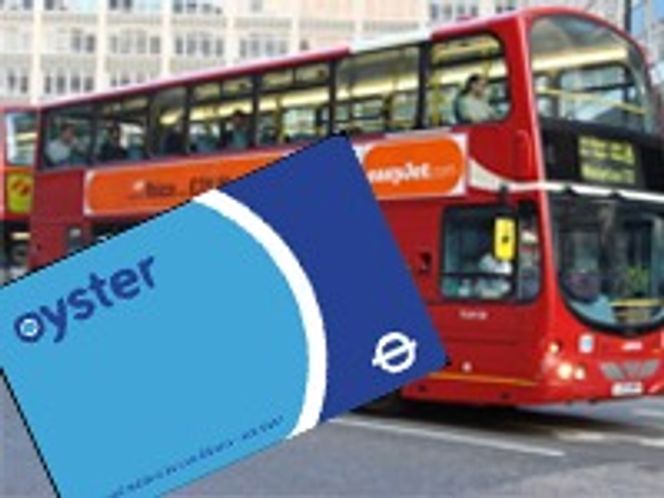

Det brukes kurant til adgangskontroll, blant annet ved universitet der forskerne arbeider, ved personalinngangen til den internasjonale flyplassen Schiphol i Amsterdam og ved nederlandske militære baser. Det brukes også som fleksibel billett og kontrollordning i store systemer for kollektivtransport, blant annet det berømte «Oyster Card» i Stor-London, samt i flere systemer i Nederland, Australia og Spania. NXP har hittil solgt over 200 millioner av sine Mifare Classic-kort, og dekker med det 85 prosent av verdensmarkedet for kontaktfrie smartkort, det vil si smartkort som leses uten fysisk kontakt.

Forskerne som demonstrerte sårbarhetene tilhører Institute for Computing and Information Sciences, ved det nederlandske Radboud University Nijmegen: professor Bart Jacobs ledet gruppen, som ellers består av Flavio D. Garcia, Gerhard de Koning Gans, Ruben Muijrers, Peter van Rossum, Roel Verdult og Ronny Wichers Schreur. Det var Garcia som holdt foredraget i Malaga.

Gruppen påviste sårbarhetene allerede i mars i år, og underrettet både NXP og de ansvarlige for systemene der Mifare Classic er i bruk. I juni varslet de at de ville gå offentlig ut med saken: NXP stemplet dette som «uansvarlig» og gikk rettens vei for å hindre dem. I juli avgjorde dommeren at forskerne hadde opptrådt ansvarlig, og at skaden på NXP var selvforskyldt. NXP anket ikke.

Den store svakheten ved Mifare Classic ligger i det proprietære krypteringssystemet. Nøkkelen er på bare 48 biter. Både leser og kort genererer såkalt tilfeldige tall: Leseren starter på den samme sekvensen av «tilfeldige tall» fra hver gang strømmen slås på. Generatoren i kortet leverer også «tilfeldige tall» i en fast sekvens som gjentas over tid.

Forskerne demonstrerte to angrep som begge er praktisk gjennomførbare i det fri.

Begge gir full gjenvinning av kryptonøkler, det ene på to minutter, det andre på 40 millisekunder (!). Kort kan klones bare ved å tappe data fra leseren, på under ett sekund.

Det nederlandske innenriksdepartementet beordret i våres en granskning av sikkerheten i Mifare Classic, og konkluderte med at kortene må erstattes. I systemer der kortet fortsatt brukes, anbefaler forskerne at man legger til kontrollordninger for å avdekke misbruk og svindel.

Forskerne brukte klonede Oyster-kort til å ta offentlig transport i London våres.

Da de la fram sine funn for ledelsen i Transport for London, fikk de vite at selskapets bakenforliggende kontrollsystemer hadde avslørt dem allerede. Til BBC sier selskapet at de nå er i ferd med å utvide denne overvåkningen. De mener man sikkerhet er avhengig av supplerende systemer, og at det lenge har gått ut fra at det var mulig, ikke bare for forskere, å finne måter å klone Mifare-kortene.

Forskerne har publisert både sin presentasjon på Esorics og en detaljert artikkel.

NXP har lagt ut egen informasjon på denne siden: Security and Mifare Classic.

Les også:

- [06.10.2008] Norge seint ute med smartkort

- [09.09.2008] Franske tog får USB-billetter

- [01.09.2008] Forbereder kortsvindel mot selvbetjente kasser

- [01.08.2008] Forskere tar knekken på krypterte disker

- [16.07.2008] Fnyser av BankID-kritikk

- [30.04.2008] Boom for RFID-smartkort