Mange pc-er beregnet for forbrukermarkedet leveres med det som kalles for «crapware», mer eller mindre elendig programvare fra tredjepartsleverandører som har betalt pc-leverandøren for at disse programmene skal være forhåndsinstallert på pc-en. Dette bidrar trolig til lavere utsalgspris for pc-en, men utover dette er denne programvaren svært sjelden til noen glede for kunden. I noen tilfeller er utgjør den også en risiko. I morgentimene i dag ble dette ekstra tydelig.

Superfish

Mange av Lenovos pc-er for forbrukermarkedet leveres med slik programvare. Blant denne programvaren finnes det programvare fra et selskap som heter Superfish. Allerede i fjor høst begynte kunder å klage på dette, fordi det Superfish tilbyr blir karakterisert som adware – en ondsinnet form for annonsefinansiert programvare. Det skal spesifikt dreie seg om et nettlesertillegg, Superfish Visual Discovery, som skal kunne hjelpe brukerne med å finne tilbud på produkter, angivelig ved å sette inn annonser i søkeresultater fra blant annet Google. Mot slutten av januar i år hadde Lenovo tydeligvis fått såpass mange klager at selskapet besluttet midlertidig å fjerne Superfish-programvaren fra nye pc-er.

Toppen av isfjellet

Tidligere i dag kom hackeren og sikkerhetsspesialisten Marc Rogers med et blogginnlegg som avslører at Superfish-programvaren ikke bare er plagsomt for brukerne, men tilsynelatende også et omfattende spionprogram som kompromitterer alle forbindelser som gjøres av nettlesere, både krypterte og ikke-krypterte.

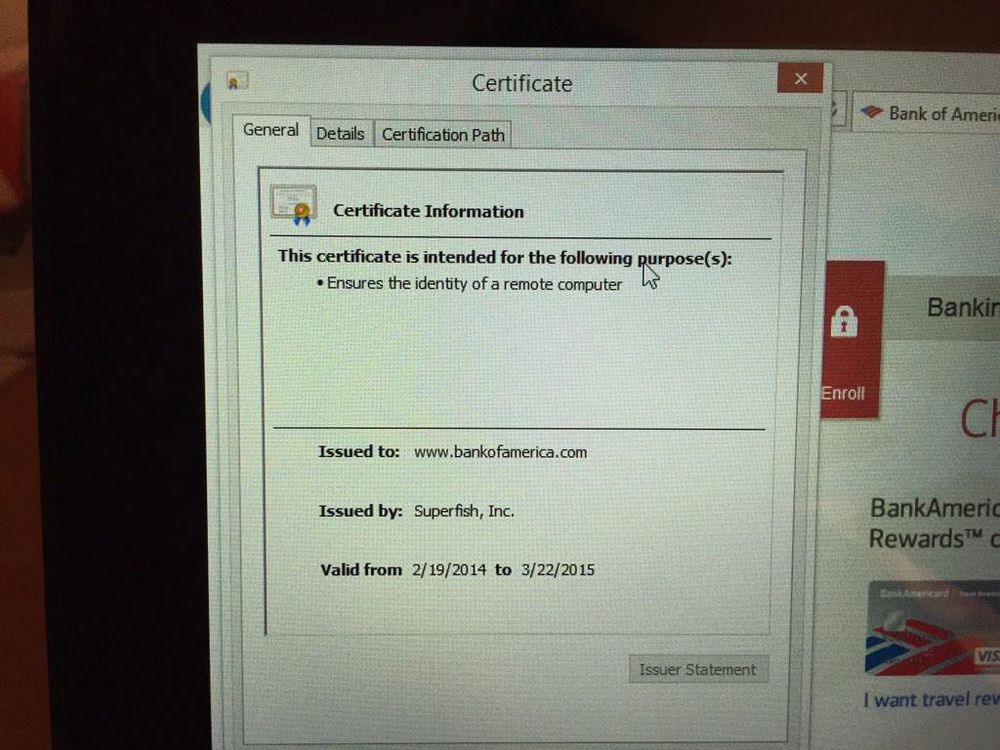

Det Superfish gjør, er først å installere en transparent proxy-tjeneste på pc-en. Denne avskjærer alle nettleserforbindelser, men dette alene gjør det ikke mulig for den å dekryptere SSL-krypterte forbindelser. Derfor installerer Superfish også et eget «root CA»-sertifikat (certificate authority) i Windows. Ifølge sikkerhetsbloggeren Robert Graham, som også omtaler saken, genereres det dermed sertifikater fortløpende for hver gang nettleseren forsøker å opprette en SSL-forbindelse. Dermed vil Superfish opptre som «root CA» for alle nettstedene som brukeren besøker. Programvaren kan dermed avskjære alle SSL-forbindelser, dekryptere dem og kryptere dem på nytt. Dette gjør det mulig for programvaren å injisere annonser på websider som har blitt levert over krypterte forbindelser, men det gjør det også mulig å overvåke brukerens aktivitet og i det hele tatt kapre antatt sikre forbindelser, for eksempel til brukerens nettbank i form av et «man-in-the-middle»-angrep.

Ubrukelig kryptering

Men Rogers påpeker enda flere problemer med løsningen. Blant annet brukes det samme sertifikatet på tvers av alle nettsteder. Dette kan enkelt utnyttes av andre med kanskje enda verre hensikter enn Superfish. Dessuten brukes det krypteringsløsninger, SHA1 og 1024-bit RSA, som begge anses for usikre.

– Dette er utrolig ansvarsløst gjort av dem. Det er muligens det verste jeg har sett en leverandør gjøre mot sin kundebase. Jeg vil nå anse at hver av de berørte pc-ene er potensielt kompromitterte og må reinstalleres fra bunnen av, skriver Rogers.

Det er dessuten slik at avinstallering av Superfish-programvaren ikke fjerner rot-sertifikatet i Windows. Ifølge Graham er ikke Firefox berørt av dette, fordi nettleseren har egne rotsertifikater. Men i alle fall Internet Explorer og Chrome bruker sertifikatene som er installert i Windows.

Ny uttalelse

Carina van Vlerken, kommunikasjonssjef for nord-regionen, kom i dag med en foreløpig offisiell uttalelse til pressen. Vi gjengir den på originalspråket for at ingen nyanser skal blir borte.

«Lenovo removed Superfish from the preloads of new consumer systems in January 2015. At the same time Superfish disabled existing Lenovo machines in market from activating Superfish. Superfish was preloaded onto a select number of consumer models only. Lenovo is thoroughly investigating all and any new concerns raised regarding Superfish.»

Oppdatert klokken 13.51: Uttalelse fra Lenovo har blitt lagt til på slutten av saken.