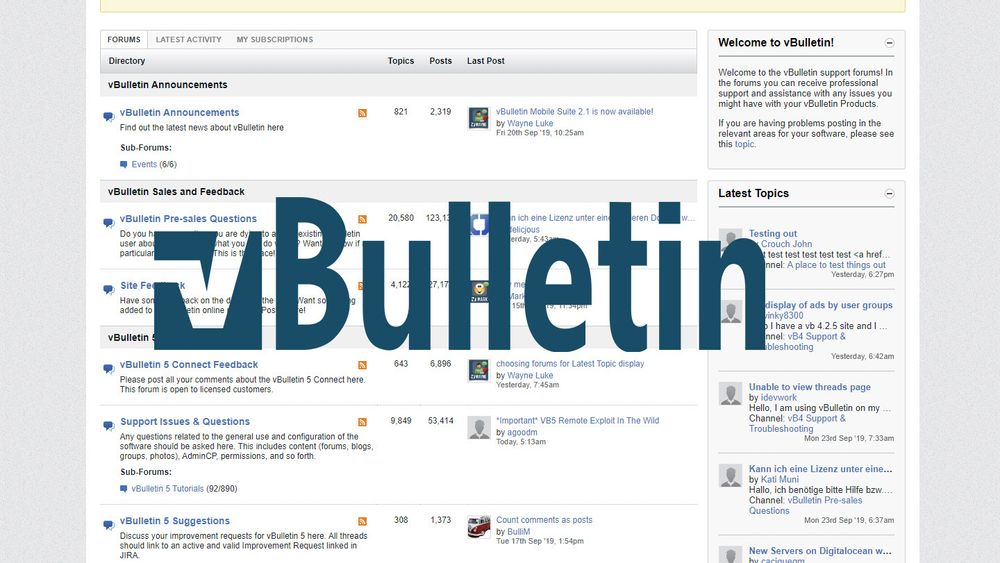

En sikkerhetsforsker kun kjent som notdan (egentlig uɐpʇou@ ✸) på Twitter, offentliggjorde i går eksempelkode på hvordan man kan utnytte en til nå ukjent RCE-sårbarhet (Remote Code Execution) i webforumprogramvaren vBulletin til å utføre vilkårlige kommandoer i operativsystemet på serveren som vBulletin kjøres på. Det skal ikke være nødvendig for angriperen å ha en brukerkonto på forumet som angripes.

Under angrep

Eksempelkoden, som består av knapt 20 linjer med Python-kode, er også publisert i Full Disclosure-listen. Den ser ut til å være svært enkel å utnytte mot ethvert vBulletin-basert forum, noe som gjør at det er lite overraskende at kunder forteller at de har registrert faktiske angrep. I ett av tilfellene skal angriperne ha slettet hele MySQL-databasen til en forumleverandør.

Det er kun versjonene 5.0.0 til og med 5.5.4 som er sårbare. Siden den førstnevnte kom i 2012 og den sistnevnte er den hittil nyeste, er det trolig mange kunder som er berørt, selv om det fortsatt er mange som benytter eldre generasjoner av vBulletin.

Selskapet som står bak vBulletin, MH Sub I, tilbyr forumløsningen både som en nettskybasert tjeneste og som en programvarepakke som kundene kan installere og kjøre på egne servere. VBulletin er basert på PHP og MySQL. Foreløpig finnes det ingen offisiell sikkerhetsfiks, men koden som er oppgitt i denne tvitringen skal kunne fjerne sårbarheten. Hvilke andre konsekvenser det har å ta den i bruk, er ukjent.

Taust

Foreløpig ser det ikke ut til at MH Sub I har kommet med noen uttalelse om sårbarheten.

I motsetning til mye annen programvare som driver weben, er ikke vBulletin gratis. Det skal likevel være titusenvis av nettsteder som bruker programvaren. Ifølge ZDNet er Steam, EA, Zynga, Nasa og Sony blant de mest kjente kundene.

Med søketjenesten Shodan har digi.no greid å finne sju nettsteder som benytter vBulletin. Ingen av disse er særlig kjente, flere ser ikke ut til å ha særlig aktivitet, og bare to benytter versjon 5.x. De øvrige benytter eldre utgaver som ikke har denne sårbarheten.