For en del innholdsleverandører på weben er det nyttig å kunne spore brukerne på tvers av nettsteder. Ikke minst gjelder dette annonseleverandører som delvis baserer sine brukerprofiler på hvilke sider brukerne faktisk besøker. Men også nettbutikker som forsøker å presentere kunden de varene den tror at kunden er mest interessert i. Av noen brukes sporingen som en ekstra sikkerhetsmekanisme.

Mange brukere misliker dette og blokkerer sporingen, typisk ved å installere nettleserutvidelser med nettopp slik funksjonalitet. Men det utvikles stadig nye sporingsteknikker, noe som gjør at disse nettleserutvidelsene ikke alltid er like effektive.

Les også: Krever at Facebook stopper sporingen av ikke-brukere

Nettlesersignatur

Den vanligste og enkleste måten å hindre sporing på, er å deaktivere støtten for cookies, eller ved å sørge for at de slettes etter en økt. Men det har lenge vært kjent at en gitt nettleserinstallasjon kan gjenkjennes med ganske stor nøyaktig selv uten bruk av cookies.

Rettighetsorganisasjonen Electronic Frontier Foundation har lenge tilbudt en tjeneste hvor man som nettleserbruker kan se den mer eller mindre unike signaturen til nettleseren. Den nyeste versjonen av denne tjenesten er tilgjengelig her. En tilsvarende tjeneste som skal være enda mer nøyaktig, er AmIUnique.

Men disse tjenestene gjør det bare mulig å spore brukeren så lenge brukeren benytter den samme nettleseren. Benyttes en annen nettleser i blant, blir ikke brukeren identifisert på annen måte enn at IP-adressen er den samme. Men hos mange skiftes IP-adressen skiftes ut i blant, ikke minst når man bruker en mobil enhet. Den kan også være delt av mange forskjellige brukere, så den er ingen pålitelig identifikator.

Mer nøyaktig

Men nå har forskeren Yinzhi Cao ved Lehigh University i Bethlehem, Pennsylvania, utviklet en ny metode som ikke bare skal kunne gjenkjenne unike nettlesere mer nøyaktig enn tidligere, men også kunne se at den samme brukeren benytter en annen nettleser på samme datamaskin.

Dette har blitt mulig ved hjelp av nyere webfunksjonalitet og ved at nettlesere i større grad enn tidligere kan videreformidle informasjon om systemet de kjøres på. Dette inkluderer blant annet informasjon om grafikkortet, lydprosesseringsegenskapene og CPU-en, noe som hentes ut ved hjelp av JavaScript og WebGL, AudioContext eller hardwareConcurrency.

Kan kjøres skjult

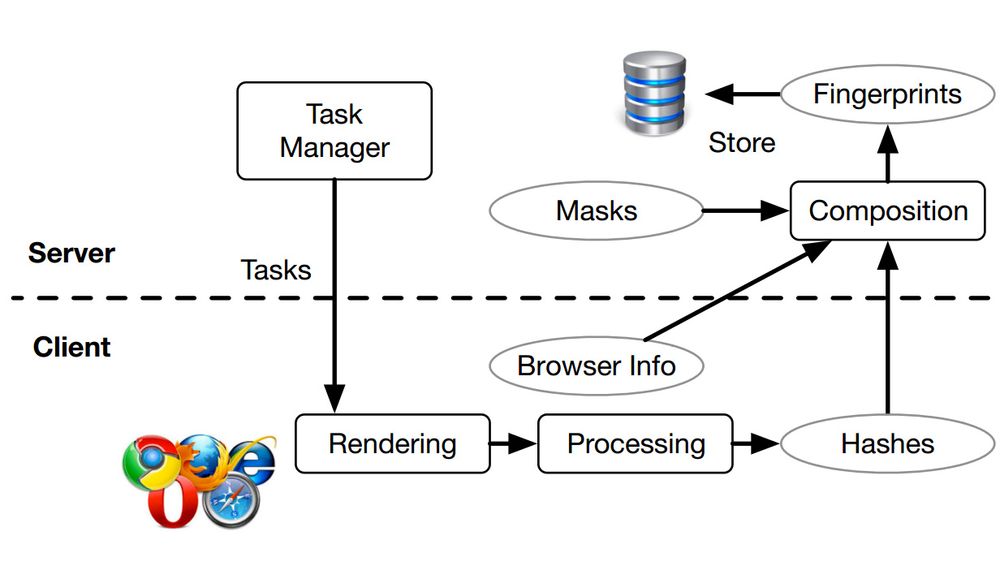

I løsningen som Cao har utviklet sammen med to studenter, bes nettleseren blant annet utføre mer enn 20 ulike grafikkoppgaver. Resultatene av disse og flere andre spørringer er uavhengig av nettleseren, men kan bidra til å lage en signatur av selve datamaskinen.

Skriptet som samler inn alle informasjonen kan kjøres ganske kjapt og i bakgrunnen, for eksempel etter at den synlige delen av websiden har blitt lastet.

Under en tre måneder lang test, samlet forskerne inn 3615 signaturer fra 1903 ulike brukere. 99,2 prosent av brukerne ble gjenkjent når de bare benyttet én nettleser. Andelen var på 83,24 prosent for brukere som vekslet mellom ulike nettlesere, når 91,44 prosent av egenskapene er stabile på tvers av nettlesere.

Ifølge forskerne hindres teknikken dersom man benytter Tor Browser, eventuelt ved å kjøre den vanlige nettleseren i et virtuelt miljø, noe som ikke er uten betydelige ulemper.

Forskerne mener for øvrig at for eksempel nettbanker kanskje bør ta i bruk denne tilnærmingen, som en del av flerfaktor-autentiseringen av brukerne.

Forskerne har opprettet et eget nettsted hvor man kan kjøre testen i nettleseren. Der finnes det også lenker til kildekoden og til den vitenskapelige artikkelen om forskningen.

Les også: HTTPS kan gi supercookie