Det slovakiske IT-sikkerhetsselskapet Eset melder at de har oppdaget et alvorlig tilfelle av digital industrispionasje, i form av en orm som fanger opp tegninger i formatet til konstruksjonsapplikasjonen AutoCad og sender dem til et antall e-postadresser hos to kinesiske leverandører av nettjenester. Ifølge Eset har ormen, døpt ACAD/Medre.A, antakelig kapret over ti tusen AutoCad-tegninger uten at ofrene har merket det.

Oppdatert informasjon legges ut på Esets offisielle blogg.

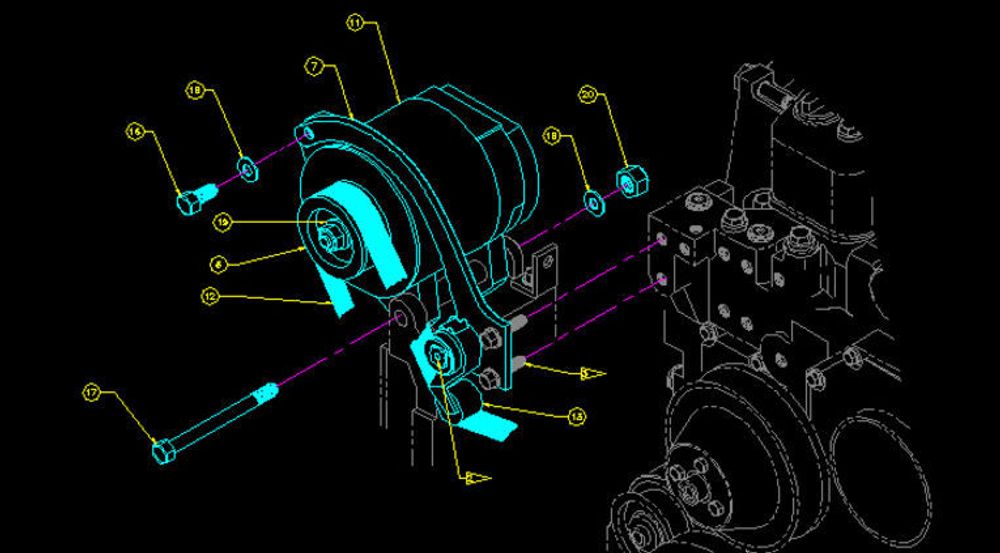

Ormen er skrevet dels i Visual Basic Script, dels i AutoLisp, skriptspråket til AutoCAD.

Det spesielle med spredningen av ormen er at de aller fleste infiserte maskinene er i Peru. De andre er fordelt på andre land i Latin-Amerika, samt USA og Kina. Versjoner av AutoCad fra 14.0 til 19.2 er utsatt for angrep. Ormen sprer seg gjennom nettverk, kopierer seg til flere mapper på pc-en, og søker særlig å infisere mapper med AutoCad-tegninger.

AutoCad-tegninger spres gjerne som komprimerte filer ved digital distribusjon. Medre-ormen overlever komprimeringen, og aktiveres når tegningen dekomprimeres.

Eset har avdekket at kaprede tegninger sendes til Kina gjennom port 25. At port 25 ikke stengt for annen e-post enn det som sendes gjennom egen nettilbyder, betraktes som en sikkerhetsbrist. En annen sak er at også ofrenes nettleverandører lot disse e-postmeldingene passere direkte.

Det dreier seg om store mengder e-post. Hver av de 22 mottakerkontoene i Kina var sprengt, med innbokser på over 100 000 meldinger hver.

De aktuelle mottakerkontoene i Kina skal nå være stengt: Kinas nasjonale datavirusresponssenter CVERC (China Virus Emergency Response Center) tok øyeblikkelig affære da Eset varslet dem, det samme gjorde Tencent, selskapet som eier e-postdomenene som meldingene ble sendt til. Eset har også samarbeidet med AutoDesk (leverandøren av AutoCad) om et botemiddel mot ormen, og for å varsle ofrene.

Eset peker på at ormen automatisk sendte hver ny AutoCAD-tegning som ble skapt i offerets nettverk, til e-postkontoene i Kina. Det betyr at kriminelle elementer hadde tilgang til ofrenes nyskapning i samme øyeblikk som ofrene selv.

AutoCad-kunder bruker applikasjonen til nyskapning som er nøkkelen til deres overlevelse og vekst. I dette tilfellet kunne ofrene risikert at patentsøknadene deres ble kjent ugyldige fordi andre hadde levert tilsvarende ideer før dem, uten mulighet til å avdekke eller bevise at de var ofre for industrispionasje. Skulle en tilsvarende orm smitte virkelig kreative miljøer, ville det gitt ormens bakmenn betydelig gevinst.