Sikkerhet

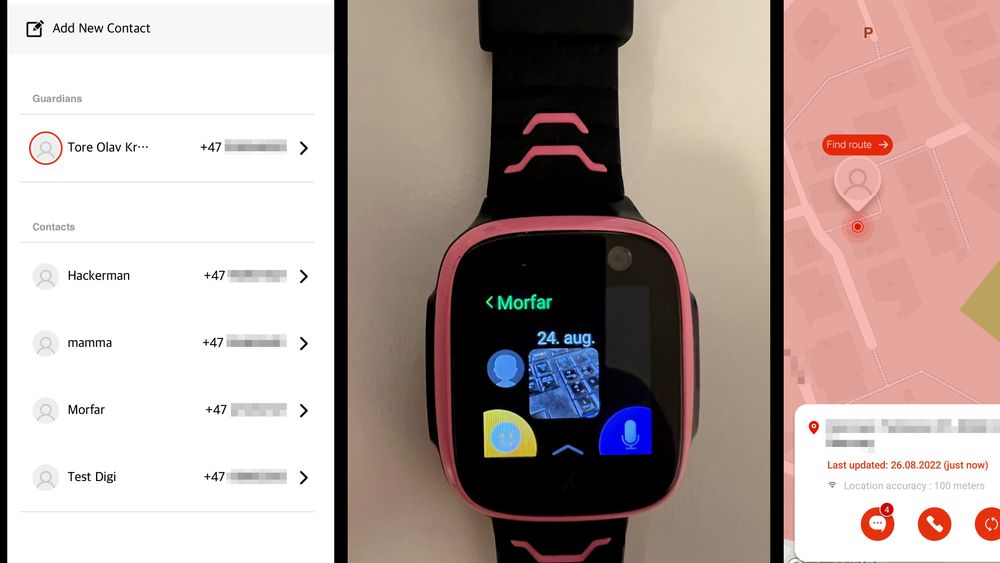

Sårbarhet i norskprodusert barneklokke lot hvem som helst kontakte barnet

Lukket sårbarheten snart etter at de fikk melding om den.

Kommentarer

Du må være innlogget hos Ifrågasätt for å kommentere. Bruk BankID for automatisk oppretting av brukerkonto. Du kan kommentere under fullt navn eller med kallenavn.