Bleepingcomputer.com meldte mandag om oppdagelsen av et gratis cookie-samtykke-script som setter i gang et innebygget, skjult kryptovalutautvinnings-script. De berørte nettstedene er de som som benytter seg av Javascript-koder fra nettstedet Cookie Consent Script.

Gratis cookie-samtykke-generator infisert

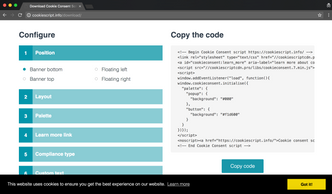

Nettstedet tilbyr en veiviser som genererer et gratis Javascript du kan kopiere inn i ditt nettsteds kode for å få et cookie-samtykke til å poppe opp.

Det var en ansatt hos det nederlandske teknologinettstedet Tweakers som først oppdaget cryptojacking-scriptet som var lagt inn hos en av nederlands største nettbutikker, ifølge Tweakers.com selv.

Tweakers.com kontaktet den nederlandske nettsikkerhets-eksperten Willem De Groot, som ifølge dem selv fant ut at infiseringen skyldtes filen «cookiescript.min.js»

De Groot skrev for kort tid siden på sin egen blogg om cryptojacking og hvor utbredt det er.

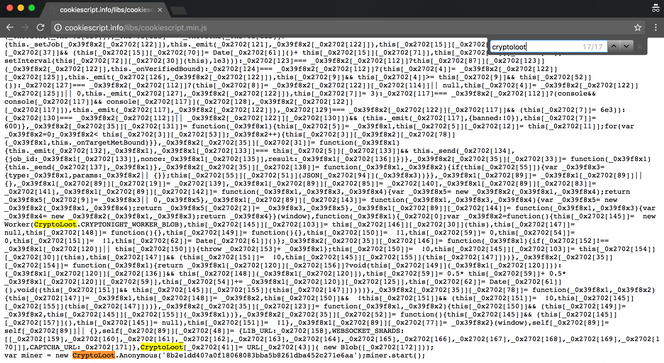

I kildekoden til filen cookiescript.min.js på Cookescript.info kan man se at «cryptolootingen» er et faktum.

(Artikkelen fortsetter under bildet.)

Fremdeles tilgjengelig som WP-plugin

De Groot fant ut via publicwww.com at dette bestemte scriptet fra Cookie Consent per nå kjører på 243 nettsteder.

Bleepingcomputer.com melder at den infiserte versjonen av Cookie Consent Script også fremdeles er tilgjengelig som en Wordpress-plugin.

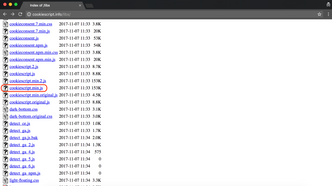

Ifølge Bleepingcomputer ser eierne av nettstedet Cookie Consent ut til å ha blitt klar over at deres generator la ved en infisert Javascript-fil – filen som nå følger med i koden som blir generert er nemlig «cookieconsent.7.min.js», som ikke har noen spor av cryptolooting i kildekoden.

Skjult utvinnelse av kryptovaluta stadig mer utbredt

Vi har tidligere skrevet om skjult utvinnelse av kryptovaluta:

«Ved å injisere modifiserte utgaver av skriptene i for eksempel andres blogger og nettbutikker, kan kriminelle tjene penger på andres nettsteders trafikk, uten at noen av de berørte egentlig legger merke til det. I disse tilfellene brukes det eldre utgaver av skriptene, som ikke krever samtykke fra brukerne. (...)

Seriøse aktører vil informere brukerne om at slik utvinning utføres på deres enhet så de er inne på aktørens nettsted, og nyere utgaver av noen av skriptene ber til og med om brukernes samtykke før utvinningen startes. Men dette er langt fra alltid tilfellet.»

I første halvldel av oktober fant annonseblokkerings-firmaet Adguard at 220 av verdens 100.000 største nettsteder allerede hadde tatt i bruk slike skript.

Kan blokkeres

Et tips i kommentarfeltet på Tweakers.com fra brukeren «AnonymousWP» er å benytte seg av forskjellige utvidelser for å hindre at du blir utsatt for såkalt cryptojacking.

Vedkommende tipser om at Chrome har en rekke utvidelser med dette formål.

AdBlock Plus har også beskrevet en fremgangsmåte for å lage et filter mot cryptojacking.