I sin oppsummering av hvordan trusselbildet utviklet seg i tredje kvartal, framhever Kaspersky Lab hvordan kriminelle miljøer er i ferd med å prøve ut de mange svakhetene i mobilplattformen Android.

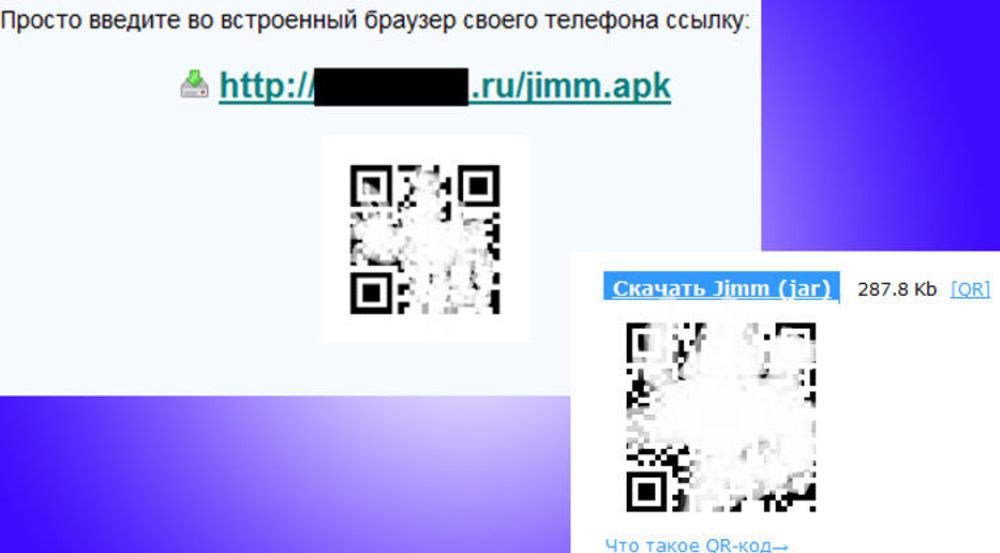

Kaspersky viser særlig til at en trussel som tidligere var kjent på teoristadiet, nå er blitt observert i praksis i Russland: QR-koder med råtne URL-er, som fører til at ondsinnet kode lastes ned til mobilen.

QR står for «quick response». En QR-kode er en todimensjonal strek kode som kan inneholde opptil 4 296 alfanumeriske tegn. Smartmobiler har gjerne applikasjoner som kan bruke telefonens kamera til å lese teksten skjult i QR-koden. Teksten er gjerne en URL, som applikasjonen sørger for å åpne automatisk.

En QR-kode er følgelig en enkel måte å kommunisere en URL til en smartmobil. QR-koder brukes i stadig større utstrekning på reklameplakater og i opplysningsvirksomhet, for eksempel i museer der QR-koder kan formidle URL-er med bakgrunnsinformasjon om et gitt emne.

Det er umulig for brukeren å kontrollere at det er noen sammenheng mellom innholdet i QR-koden og budskapet på plakaten der QR-koden står. Sikkerhetsmiljøer har følgelig lenge advart om muligheten for kriminelle elementer til å lage QR-koder som peker mot råtne nettadresser, og legger dem inn i plakater med ellers legitimt innhold.

I høst har Kaspersky avslørt flere tilfeller med denne typen svindel, i Russland. Plakatene lover legitime tjenester, for eksempel kjapp nedlasting av den allsidige lynmelderen Jimm. I tillegg til Jimm, får man en såkalt «SMS-trojaner». Det vil si at mobilen sender en bråte med tekstmeldinger til dyre betaltjenester.

– Det vi har sett hittil, er at kyberkriminelle tester konseptet. Forfalskede QR-koder i annonser og plakater, både på nett og ellers, utgjør en klar risiko, skriver Kaspersky.

De legger til at det finnes sikkerhetsløsninger – antivirus – for mobiltelefoner, som reduserer risikoen for smitte gjennom QR-koder.