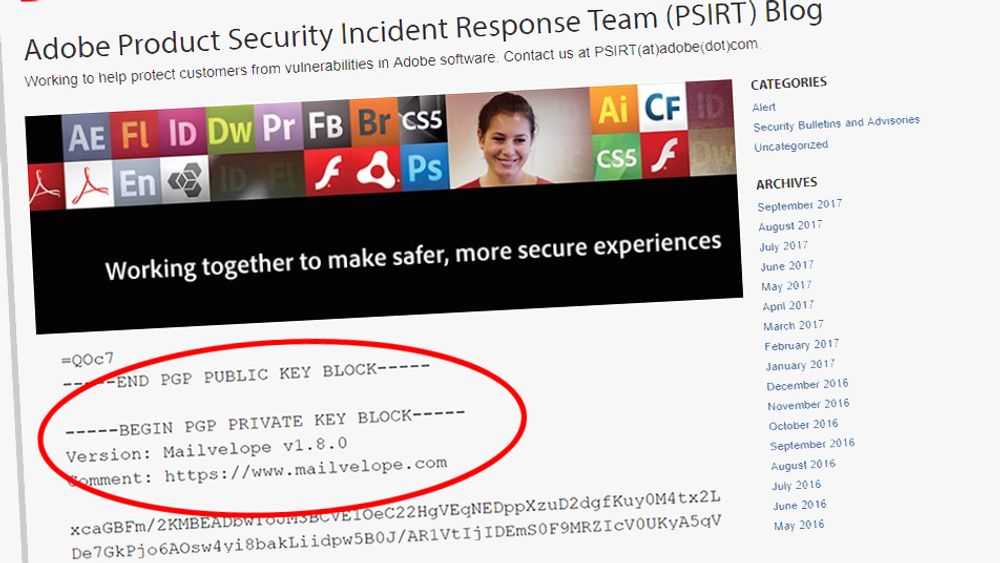

Adobes Product Security Incident Response Team (PSIRT) gjorde i forrige uke en skikkelig sikkerhetstabbe. I et blogginnlegg som for lengst har blitt fjernet fra PSIRTs blogg, skulle teamet publisere den offentlige PGP-nøkkelen som interesserte kan benytte dersom de ønsker å sende kryptert epost til teamet. Dessverre fulgte det litt mer med på lasset.

Nøkkelpar

Mange krypteringsteknologier, som PGP, benytter nøkkelpar hvor den ene krypteringsnøkkelen er offentlig kjent, mens den andre nøkkelen må holdes hemmelig.

Den offentlige nøkkelen brukes for å kryptere dataene. Dette kan alle gjøre. Men for å lese dataene, må mottakeren ha tilgang til den hemmelige, private nøkkelen. Sikkerheten i løsningen avhenger av at uvedkommende ikke får tilgang til denne nøkkelen.

I blogginnlegget som Adobe publiserte, var ikke bare den offentlige nøkkelen oppgitt, men også den private. Denne kunne potensielt brukes av uvedkommende til å lese den krypterte eposten sendt til Adobe PSIRT, dersom de hadde fått tilgang til de krypterte meldingene.

En kopi av det opprinnelige blogginnlegget, med begge nøklene, finnes her.

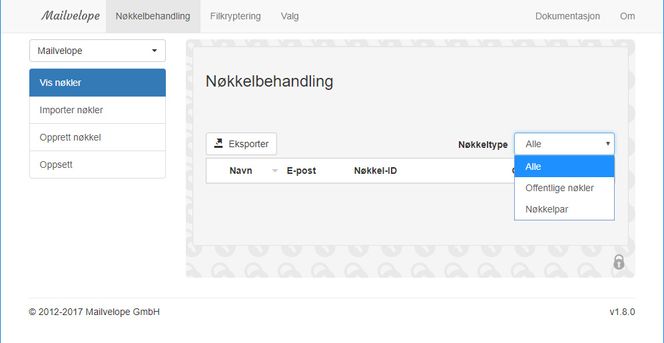

Det er tydelig at nøkkelparet har blitt eksportert fra nettleserutvidelsen Mailvelope. Der ser det ut til at standardvalget i utvidelsen er å eksportere alle nøkkeltypene. Ønsker man å eksportere bare den offentlige, må man aktivt velge dette.

Leste du denne? PGP-krypteringen er 25 år

Trolig var det den finske sikkerhetsforskeren Juho Nurminen som først omtalte tabben:

Han skriver at nøkkelen ble generert fire dager tidligere, så sannsynligheten for at det er mange som har sendt epost med det usikre nøkkelparet, er nok ganske liten. Fredag publiserte Adobe en ny, offentlig nøkkel.

I en senere tvitring skriver han at en del har lagt skylden på PGP, som ikke nødvendigvis er så enkel å få til for alle. Men Nurminen mener at Adobes offentliggjøring av nøkkelen egentlig har lite med PGP å gjøre. Bare en rask titt på det opprinnelige blogginnlegget hadde avslørt at det var mer enn den offentlige nøkkelen som var inkludert.

Les også: Slik tar du i bruk avlyttingssikker epost (Digi Ekstra)