Tidligere i år rapporterte Digi.no om en ny skadevare ved navn Sharkbot, som fungerte ved å stjele sensitive data forkledd som et knippe antivirus-programmer. Nå er skadevaren tilbake på Google Play, melder blant andre nettstedet Bleeping Computer.

Sikkerhetsselskapet NCC Group, som omtalte skadevaren allerede i mars i år, opplyser i et blogginnlegg at de har oppdaget en ny og oppgradert versjon av Sharkbot-programvaren på Google Play.

Farlige funksjoner

Selskapet har identifisert et par applikasjoner med legitim funksjonalitet som fungerer som «droppere» for Sharkbot –det vil si at de laster ned den ondsinnede programvaren i det skjulte etter at brukeren har installert den på enheten sin.

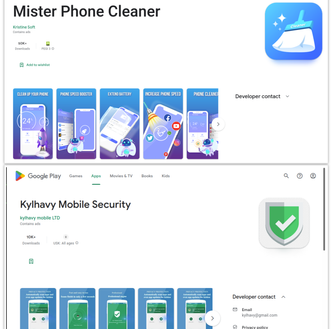

De to appene som sikkerhetsselskapet har identifisert så langt går under navnene «Mister Phone Cleaner» og «Kylhavy Mobile Security», som til sammen er lastet ned rundt 60 000 ganger. Det er imidlertid sannsynlig at skadevaren ikke begrenser seg til kun disse appene.

Denne nye versjonen av Sharkbot har mange av de samme egenskapene som den tidligere omtalte utgaven. Programvaren lurer ofre til å fylle inn data i vinduer som etterligner legitime utfyllingsskjemaer via Webview-funksjonaliteten, den kan loggføre alle tastetrykkene til brukeren, og den kan avskjære samtlige SMS-meldinger og sende dem til kontrollserveren.

I tillegg er den i stand til å la hackere fjernkontrollere Android-enheter via tilgjengelighetstjenestene (Accessibility Services).

Nye egenskaper

En av de nye egenskapene som den oppgraderte Sharbot-versjonen skilter med er ifølge NCC Group muligheten til å stjele informasjonskapsler (cookies). Når brukere logger inn på bankkontoen sin på nettet, vil skadevaren bruke denne funksjonaliteten til å laste informasjonskapslene fra nettsiden inn i et Webview-vindu og deretter sende dem til serveren som kontrolleres av bakmennene.

En annen ny funksjon er at skadevaren denne gangen ikke baserer seg på tilgjengelighetstillatelser for å installere Sharkbot automatisk, slik den forrige versjonen gjorde.

I stedet bes brukeren om å installere skadevaren manuelt på egen hånd via en falsk oppdatering til applikasjonen. Dette har både en fordel og en ulempe, ifølge sikkerhetsselskapet.

– På denne måten installerer den nye versjonen av Sharkbot-dropperen programvaren på en ikke-automatisk måte, som gjør den vanskeligere å installere siden den er avhengig av handling fra brukerens side. Men den er nå vanskeligere å oppdage før den publiseres på Google Play, siden den ikke trenger tilgjengelighetstillatelsene som alltid er mistenkelig, skriver NCC Group.

En annen urovekkende utvikling er at denne nye versjonen har utvidet antall land som skadevaren er rettet mot. Forrige gang, da sikkerhetsselskapet Check Point omtalte skadevaren, befant de fleste ofrene seg i Italia og Storbritannia. Denne gangen omfatter listen også Spania, Australia, Polen, Tyskland, USA og Østerrike.

Mer informasjon kan man finne hos NCC Group.

Disse antivirus-appene ble brukt til å stjele bankinformasjon