Det er korrekt slik flere debattanter har påpekt: Industrien trenger å øve på cyberhendelser, de må ha målbare krav til håndteringen, og leverandør-operatør-samarbeid er viktig. Tiltak skal være proporsjonalt med risiko, og tidligere innlegg her nyanserer ikke risikobildet.

Risikoen knyttet til cyberangrep på sokkelen er sannsynligvis lavere – og annerledes – enn du tror.

Thomas Rid har i boken Cyber War Will Not Take Place definert cyberangrep til å være sabotasje, spionasje eller påvirknings-operasjoner. Ikke krigføring. Som selvstendig virkemiddel har cyberangrep i beste fall begrenset destruktiv konsekvens. Dette stemmer med virkeligheten.

Cyberangrep er ikke destruktive våpen

I fire år har Russland vært i krig med Ukraina. Det er raketter som tar ut ukrainske kraftverk, det er droner som tar ut russiske oljeinstallasjoner. Mangel på kunder, fulle oljelagre, lave priser, utdatert utstyr og aldrende kompetanse er russernes største risiko knyttet til oljeindustrien.

Cyberangrep mot OT-installasjoner har vist seg å ha kortvarige effekter. Nedetiden er målt i timer.

- 23. desember 2015 stoppet russiske hackere strømforsyningen til 225.000 ukrainere, strømforsyningen var fult restaurert etter seks timer.

- 17. desember året etter tok russiske hackere ut strømmen i Ukrainas hovedstad Kyiv, strømmen var tilbake etter én time.

- I 2023 ble Danmark angrepet. Hackere infiltrerte danske energiselskaper. Angrepet ble stoppet før det påvirket strømforsyning til sluttbrukere.

- Russiske angripere frakoblet 600 husholdninger i Lviv fra fjernvarme og varmtvann i januar 2024, de fikk tjenestene tilbake etter 48 timer.

- I april 2025 åpnet russiske angripere en dam i Bremanger i Norge. Den eksterne kontrollen varte i fire timer.

Rask retur til normal drift

Oljeplattformer har lovpålagte sikkerhetssystemer som er isolert fra andre systemer og andre nettverk. Disse systemene er designet etter fail-safe-prinsipper. Dette sørger for sikker nedstenging av anlegget ved en hendelse. Derfra er det mulig å gjenoppta drift i lokal operasjonsmodus isolert fra omverden.

Om nødvendig kan det gjennomføres utstyrsbytter, rulles tilbake til historiske konfigurasjoner med mer. Prosess-sikkerheten er det viktigste sikkerhetslaget, og operatørene ute på sokkelen øver på dette ofte.

Russiske angripere visste at deres påvirkning på damanlegget i Bremanger ville være kortvarig, og de forsto at de ville bli oppdaget. Før vi trekker konklusjoner må vi prøve å forstå motivasjonen bak hendelsene.

Cyberangrep er kommunikasjon

Når Vemund Klausen i innlegget «Operasjonell teknologi er samfunnssikkerhet» sier at vi er under en falsk trygghetsfølelse, må vi spørre oss selv om han ubevisst forsterker det som var den ønskede effekten av OT-angrepet: påvirkning.

Det er ikke tilfeldig at russerne angriper strømforsyningen til ukrainere midt i julefeiringen, eller at Danmark ble angrepet etter massive våpenleveranser til Ukraina. Og det var ikke tilfeldig at Bremanger-hendelsen skjedde mot Norge.

Russerne bruker cyberdomenet for å påvirke vår politiske dagsorden, utfordre våre allianser, signalisere misnøye eller utøve press. Det er vår oppgave å motstå påvirkningene.

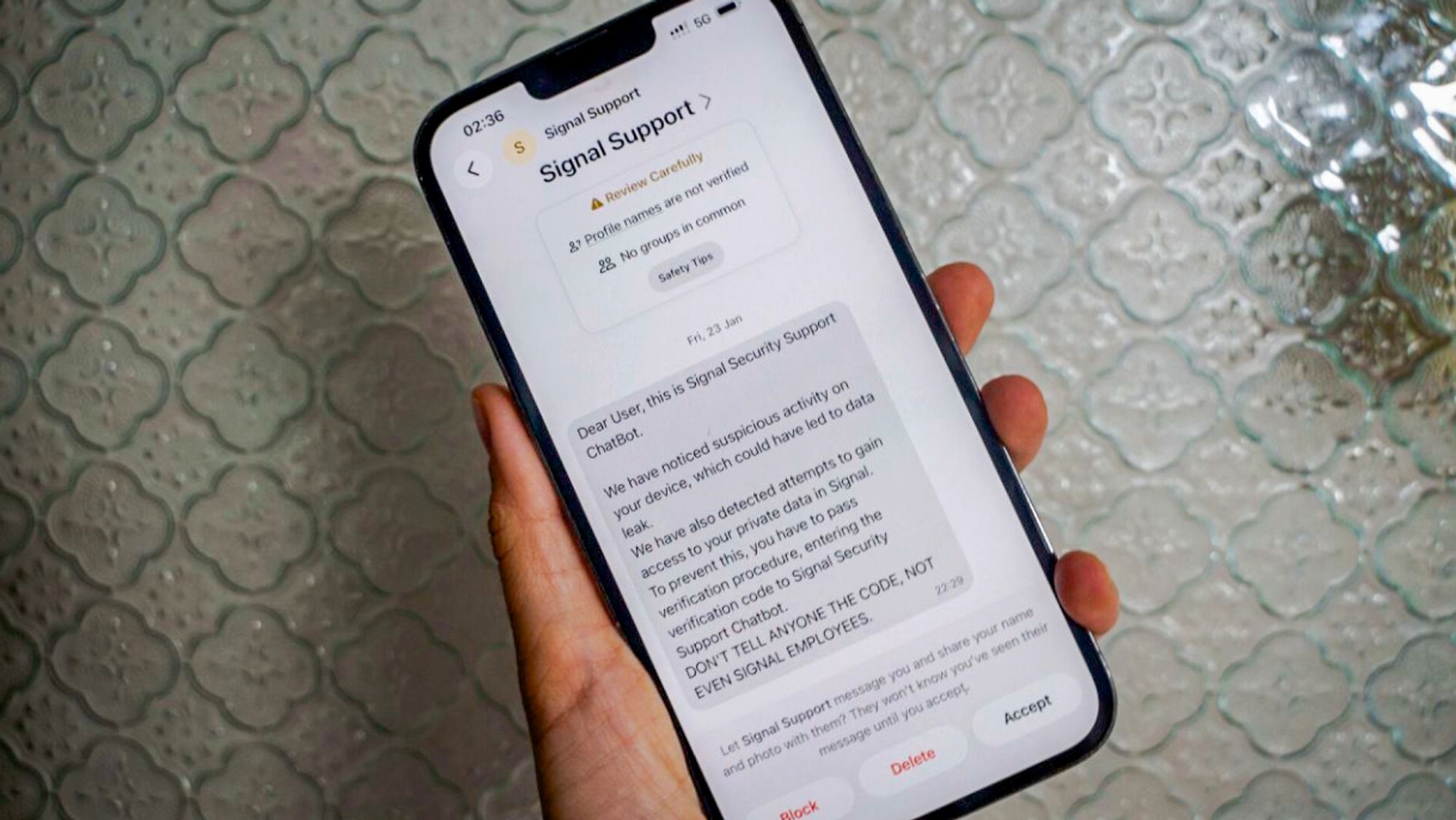

Spionsjef, politikere og myndigheter er ofre i stort angrep mot Signal og WhatsApp