Skadevare er et fenomen som i høyeste grad også har begynt å innta de mobile plattformene for alvor. Nå rapporterer sikkerhetsforskere om nye funn som gir Android-brukere enda flere grunner til å opptre varsomt når man shopper etter apper.

Det nederlandske sikkerhetsselskapet Threatfabric melder at de har identifisert en rekke banktrojanere som spres via Google Play-butikken. Banktrojanere er ondsinnede programmer designet for å blant annet stjele bankinformasjon.

300 000 nedlastninger

Kampanjen som omtales av Threatfabric skal ha infisert til sammen 300 000 brukere så langt. Flere europeiske land er rammet, deriblant Tyskland, Sveits og Østerrike, samt vårt eget naboland Danmark – som kan bety at også Norge er i faresonen.

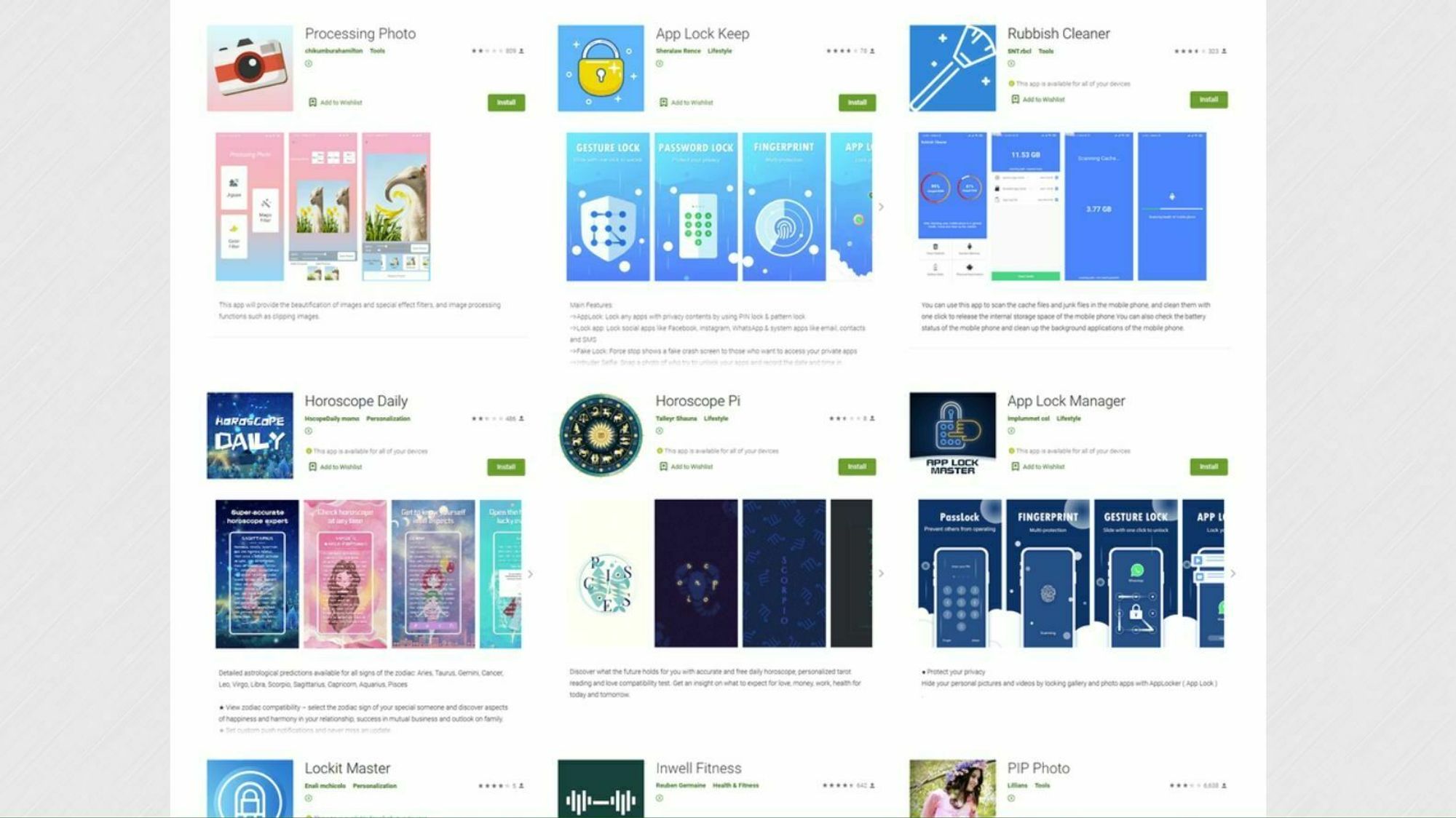

Trojanerne spres via såkalte «dropper»-programmer, altså tilsynelatende legitime applikasjoner som i det skjulte brukes til å installere den ondsinnede programvaren.

Dropper-applikasjonene er ofte genuint nyttige programmer som byr på funksjonaliteten som oppgis i app-butikken, og dermed unngår appene fjerne å vekke noe slags mistanke hos brukeren. Eksempler på apper som er brukt i dette tilfellet er ulike typer PDF-skannere, QR-kodeskannere, treningsapper og kryptoapper.

Blant de mange bankappene som de ondsinnede trojanerne retter seg mot finner vi den danske versjonen av Nordea Mobile-appen. Nordea har som kjent også norske kunder, men men norske app-versjonen er ikke spesifikt nevnt av sikkerhetsforskerne.

Meget vanskelige å oppdage

En fullstendig liste over både dropper-applikasjonene og bankappene som trojanerne retter seg mot finner du i Threatfabrics rapport.

I rapporten sin peker sikkerhetsselskapet på at dropper-applikasjoner blir stadig vanskeligere å oppdage, noe som også var tilfellet i denne seneste kampanjen.

I tillegg til å skjule seg bak legitim funksjonalitet bruker bakmennene en teknikk som innebærer å oppdatere den ondsinnede koden gradvis over tid, og flere andre sofistikerte teknikker.

– For å gjøre seg enda vanskeligere å oppdage, aktiverer aktørene bak disse dropper-appene installasjonen av banktrojaneren på en infisert enhet manuelt kun dersom de er ute etter flere ofre i en bestemt region i verden. Dette gjør automatisk deteksjon til en mye vanskeligere strategi å bruke av organisasjoner, skriver Threatfabric.

Ifølge sikkerhetsselskapet er bruk av dropper-applikasjoner med lite fotavtrykk i Google Play en pågående trend innen spredning av skadevare. Metoden er designet nettopp for å omgå automatiske og AI-baserte oppdagelsesteknologier som Google bruker.

Android-apper med flere millioner nedlastninger stjeler Facebook-passord med sleip metode