I februar annonserte Microsoft at Visual Basics for Applications (VBA)-makroer i office-filer ville bli automatisk blokkert fra og med april, men dette ble utsatt til denne uken. Dette har medført langt mindre skadevare i denne typen filer fra e-post vedlegg og lenker forteller sikkerhetsfirmaet Proofpoint.

Ulempen er at angriperne ikke har sluttet å angripe, men heller gå over til en annen taktikk.

Endret taktikk

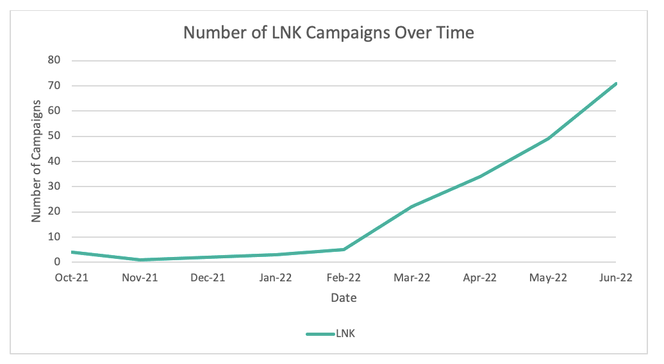

Rapporten forteller at angrep med office-filer med VBA- og XL4-makroer har gått ned med 66% fra Microsoft startet å slå ned på disse makroene, i oktober 2021, til juni 2022.

Angriperne har nå gått over til å bruke ISO- og RAR-kontainer filer som vedlegg, i tillegg til Windows sine snarvei (LNK)-filer. Denne type angrep har økt med 1675% fra oktober 2021 til nå. Proofpoint kaller det den største observerte endringen i e-post-baserte angrep i nyere tid, og de ser for seg at dette er en varig endring.

Disse filene spres gjerne med hensikt om å infisere mottakeren med skadevare, løsepengevirus, eller stjele data. Grunnen til at denne typen angrep er så populær er delvis fordi det gjerne er vanskelig å løse med tekniske virkemidler, siden angriperne forsøker å få offeret til å gjøre noe som ikke i seg selv er farlig, men siden kan utnyttes av angriperne.

Skadevare stjeler e-post fra Gmail i Chrome og Edge – sender videre til Nord-Korea