SSH (Secure Shell) er en protokoll og teknologi som i stor grad brukes til fjernadministrasjon av alt fra servere til IoT-enheter. Ikke minst på serverne kjøres det ofte tjenester som er viktige for eieren. Likevel er det ofte slik at det bare kreves et brukernavn og passord for å få tilgang, noe som ikke engang regnes som tilstrekkelig sikkerhet for vanlige brukerkontoer i sosiale medier.

Som digi.no tidligere har skrevet (for abonnenter), støtter SSH-implementeringer som OpenSSH autentisering med flere faktorer, inkludert engangskoder via apper. Dette gjør at ikke hele sikkerheten står og faller på om passordet kan gjettes.

Fysisk sikkerhetsnøkkel

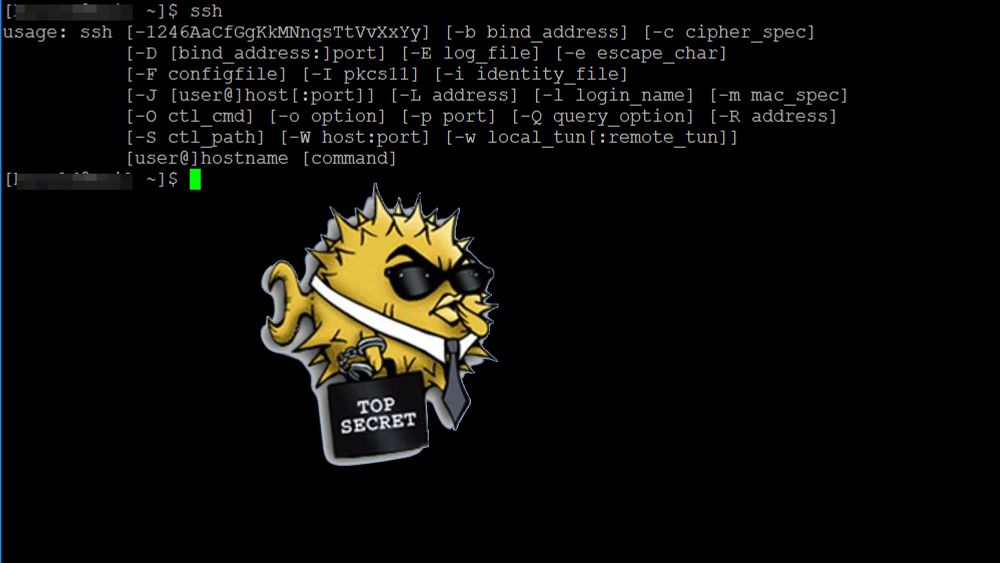

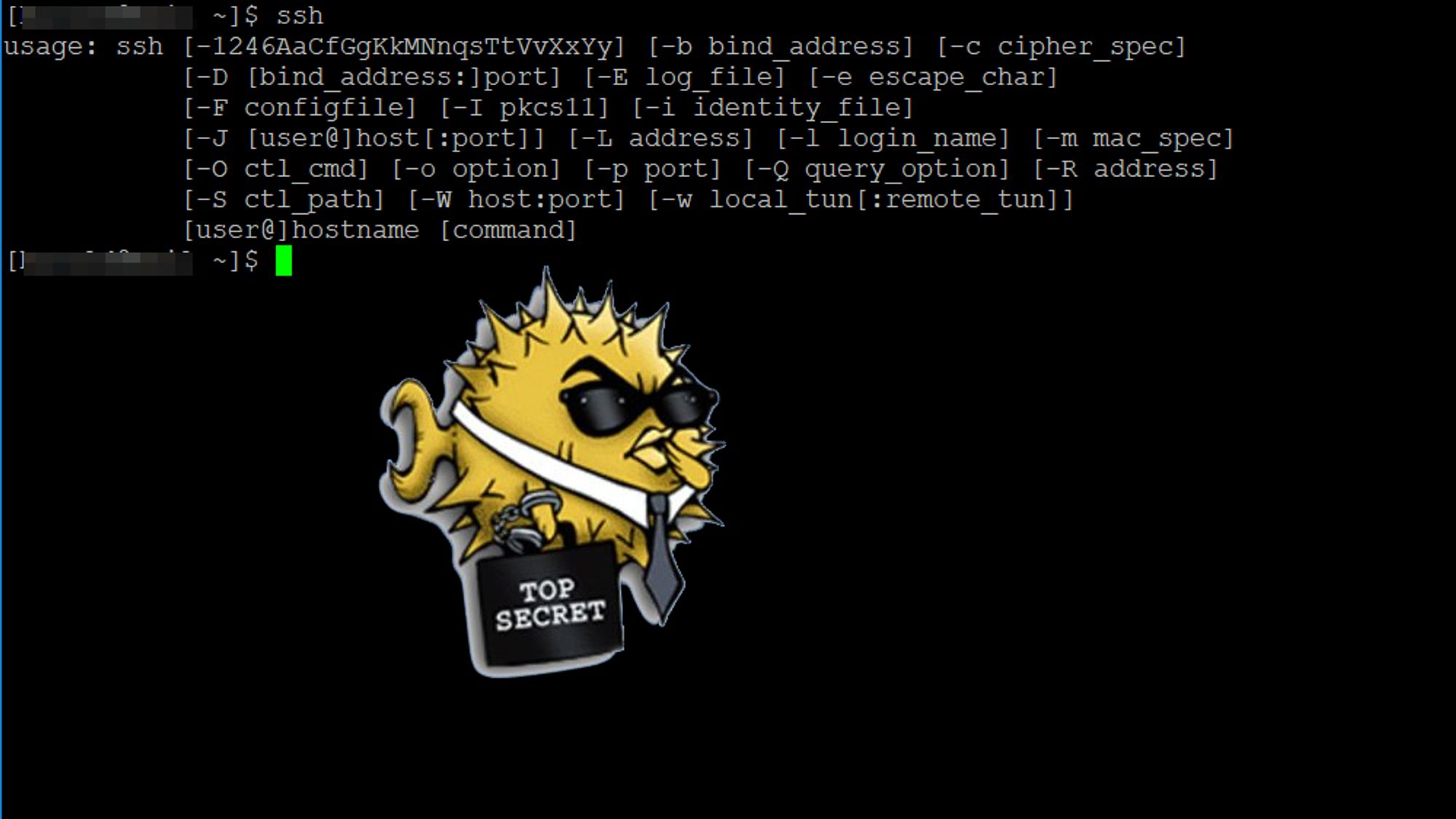

I forrige uke, med versjon 8.2, fikk OpenSSH støtte for ytterligere en autentiseringsfaktor, nemlig fysiske sikkerhetsnøkler basert på U2F-protokollen (Universal 2nd Factor) til FIDO Alliance. Dette skriver ZDNet.

Avhengig av leverandør og modell, kan FIDO-nøkler kobles til enheter via USB-A, USB-C, Lightning, Bluetooth eller NFC. Flere av disse kan dermed også brukes sammen med enheter som smartmobiler og nettbrett.

Fremgangsmåten for å ta i bruk en FIDO-nøkkel sammen med OpenSSH, er beskrevet her. Etter at oppsettet er klart og nøkkelparene har blitt generert, må brukere som vil logge seg inn, først taste inn brukernavn og passord. Deretter må den fysiske nøkkelen være tilkoblet brukerens enhet, og brukeren må i utgangspunktet trykke på knappen på den fysiske nøkkelen for at denne skal oppgi den nødvendige autentiseringsnøkkelen.

Det finnes også FIDO-nøkler med egen fingeravtrykkleser, noe som kan hindre misbruk dersom nøkkelen blir stjålet.

OpenSSH skal ha blitt kvanteresistent