Etterforskerne som skal finne ut hvem som står bak dataangrepet mot Hydro, ser etter likheter fra tidligere angrep i andre land og områder.

Sammen med PST, Europol, Kripos og E-tjenesten er Nasjonalt kybersikkerhetsmyndighet (NSM NorCERT) koblet inn i etterforskningen etter at Hydro ble rammet av et krypteringsvirus natt til tirsdag. Det er fremmet løsepengekrav for å låse opp selskapets systemer.

Så langt er fokuset i etterforskningen å finne ut hva som har skjedd og begrense skadene. Blant annet dreier etterforskningen seg om å finne kjennetegn ved løsepengeviruset og om det finnes noen likheter med tidligere angrep andre steder, skriver NRK.

– Det for tidlig å si om det er et mønster eller om det ligner på andre angrep, sier Bente Hoff, fungerende avdelingsdirektør i NSM NorCERT, til kanalen.

Går som normalt

Viruset har slått ut Hydros globale nettverk, og nettsiden deres var nede hele tirsdag. Onsdag morgen er nettsiden fortsatt nede.

Hydros aluminiumsverk i Norge går foreløpig som normalt, men med høyere grad av manuell drift. Det er ingen indikasjon på påvirkning på aluminiumsverkene utenfor Norge, og angrepet har ikke rammet energivirksomheten.

– Deler av systemet vårt er deaktivert. Men selve aluminiumsproduksjonen med renseanlegg er i drift, samt tilførsel av strøm, luft og vann virker som det skal. Det blir mer manuelt arbeid, og det blir mer intensivt for enkelte, sier fabrikksjef Roar Ørsund ved Hydro Sunndal til Adresseavisen.

Rammet USA først

Ørsund sier støperiet stoppet opp natt til tirsdag som følge av dataangrepet, men er nå tilbake i vanlig drift.

Viruset ser ut til å ha rammet selskapets amerikanske virksomhet først.

– Dette startet i en av våre fabrikker i USA. Deretter har viruset spredt seg ut i organisasjonen og rammet flere deler av virksomheten både i USA og Europa, sa Hydros finansdirektør Eivind Kallevik til NTB tirsdag.

Selskapet har brukt tid på å isolere fabrikkene for å hindre ytterligere spredning av viruset.

Advarer ansatte

Kallevik vil ikke spekulere på hvor mye penger angriperne krever eller kommentere om selskapet vurderer å betale.

Ifølge NRK har NSM NorCERT slått fast at angriperne har brukt løsepengeviruset LockerGoga, som gjør alt innhold på datamaskinen utilgjengelig, samtidig som det foregår angrep mot selskapets bruker- og påloggingssystemer.

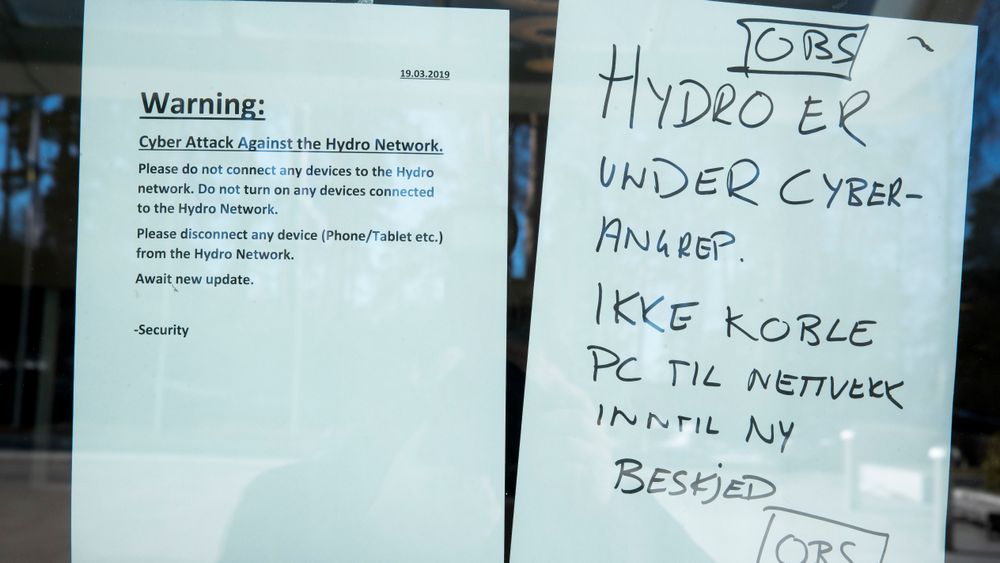

Rundt om i Hydros kontorer i Oslo var det tirsdag satt opp lapper der de ansatte bes om å ikke koble PC-er til nettverk før det gis ny beskjed.

- Hydro under hackerangrep: – Utbrudd av kryptovirus og målrettet angrep mot Active Directory