Sikkerhetsselskapet Palo Alto Networks kom i går med en rapport om en ny familie med iOS-skadevare som angripere har greid å lure gjennom samtlige av Apples sikkerhetstiltak. Skadevarefamilien, som kalles for AceDeceiver, har siden i fjor sommer dukket opp flere ganger i App Store, men bare i enkelte land. Det hittil sist kjente tilfellet ble fjernet fra App Store den 25. februar.

Det hjelper selvfølgelig at AceDeceiver har blitt fjernet fra App Store, men det at skadevaren i det hele tatt har sluppet inn, åpner også for en annen angrepsvektor som til nå har blitt brukt for å spre piratkopierte apper til iOS-enheter, FairPlay MITM (Man-In-The-Middle).

Autoriseringskode

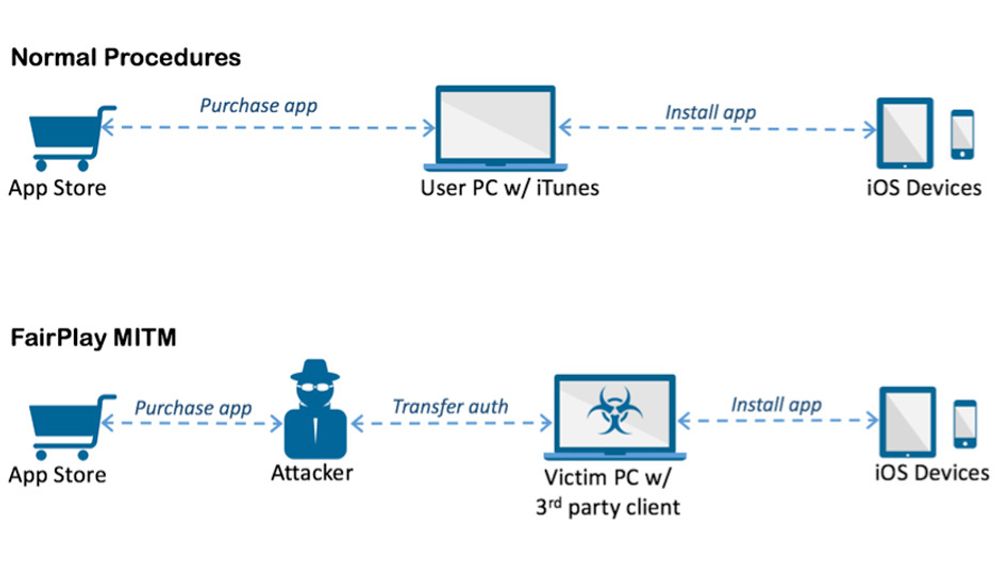

Når en iOS-bruker iTunes-klienten til å kjøpe og laste ned apper, vil iOS-enheten be om en autoriseringskode for her app for å bekrefte at appen faktisk har blitt kjøpt. Men med FairPlay MITM-metoden kan denne koden avskjæres og lagres.

Ved hjelp av pc-programvare som simulerer atferden til iTunes, kan iOS-enheten narres til å tro at appen som forsøkes installert faktisk stammer fra App Store og er kjøpt av iOS-brukeren.

Så lenge denne autoriseringskoden er tilgjengelig for en angriper, betyr det ingenting at appen har blitt fjernet fra App Store. I stedet kan den installeres på offerets iOS-enhet ved hjelp av pc-verktøy som i bakgrunnen etterligner iTunes-klienten, men som tilsynelatende har annen funksjonalitet.

Aisi Helper

En kinesisk Windows-trojaner, som oversatt til engelsk heter Aisi Helper, skal offisielt kunne tilby brukeren hjelp til slik som reinstallasjon, jailbreaking, sikkerhetskopiering og annet. Men i smug kan de installere iOS-skadevaren, uten at det kreves noen form for enterprise-sertifikat, jailbreaking eller bekreftelser fra brukeren.

De ondsinnede appene tilbyr brukeren tilgang til en tredjepart app-butikk som angriperen kontroller. Appen forsøker å oppmuntre brukeren til å oppgi sin Apple-ID og -passord for å få tilgang til mer funksjonalitet.

Ifølge Palo Alto Networks utnytter angriperne det som kan være en alvorlig sprekk i App Store-sikkerheten til Apple, nemlig at de bare tilbys i visse regioner, og at den skjulte funksjonaliteten bare berører enheter i Kina. I alt tre ulike AceDeceiver-apper har kommet seg gjennom kontrollen til Apple, i tillegg til fire runder med kodeoppdatering, som alle har forårsaket ny koderevidering av Apple.

Kjent i over tre år

FairPlay MITM-metoden har blitt brukt i alle fall siden januar 2013. Det faktum at metoden også kan brukes sammen med helt oppdaterte iOS-enheter, mer enn tre år etter, kan tyde på at feilen, som Palo Alto Networks beskriver som en designfeil, ikke er enkel å fjerne.

Så lenge Apple greier å luke ut AceDeceiver-appene fra App Store, kan appene bare spres via pc-trojanere. Det skjer hver eneste dag at pc-brukere lar seg lokke til å installere og kjøre trojanere.

Den nevnte Aisi Helper-programvaren har tydelig benyttet en annen framgangsmåte. Den opprinnelige utgaven ble utgitt i januar 2014 og skal fra starten av ikke ha hatt noen ondsinnet funksjonalitet. Allerede i desember 2014 skal programvaren ha blitt installert mer enn 15 millioner ganger, og 6,6 millioner skal ha vært månedlige brukere.

Den ondsinnede funksjonaliteten skal først ha blitt lagt i fjor, gjennom en oppdatering. Dermed har trolig Aisi Helper opparbeidet seg et godt omdømme hos brukerne og blitt tatt i bruk og anbefalt av mange, før den virkelige hensikten med programvaren har blitt rullet ut.

Flere detaljer om AceDeceiver finnes her.