Da Facebook-sjef Mark Zuckerberg nylig ble grillet under en høring i det amerikanske senatet angående den mye omtalte personvernskandalen, ble Zuckerberg spurt av senator Dick Durbin om han ville være komfortabel med å fortelle tilhørerne navnet på hotellet hvor han bodde natten i forveien.

Etter en smule nervøs latter og en liten tenkepause, svarte Zuckerberg tydelig «Nei». Et opptak av akkurat dette kan sees hos blant annet Business Insider.

Zuckerberg er trolig ikke alene om ikke å ville dele slik informasjon med uvedkommende. Det kan være mange årsaker til dette.

Det samme gjelder trolig også mange av dem som de siste årene har reservert rom ved hoteller som bruker systemet Ariane.

Tilgjengelig for alle

Som NRKbeta nylig omtalte, har det inntil helt nylig vært mulig for uvedkommende å se tilsynelatende alle hotellreservasjonene i dette systemet, bare ved å endre på et løpende ID-nummer i en gitt URL.

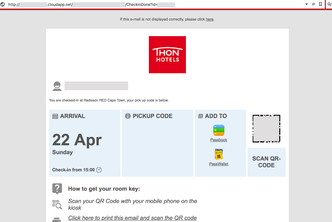

Den som oppdaget dette var Roy Solberg, en utvikler digi.no har omtalt en rekke ganger tidligere. Nylig deltok han på et arrangement i Oslo, som digi.no har skrevet om her (Digi ekstra). I forbindelse med dette arrangementet overnattet Solberg på et hotell i Thon-kjeden.

Nye detaljer

Solberg har det som vane å kikke webbaserte tjenester som han bruker, litt i kortene. Dette gjorde han også denne gangen. Nå har han skrevet et blogginnlegg om hva som skjedde.

Solberg bestilte hotelloppholdet direkte fra Thon, og fikk en bekreftelse per epost. I denne var det en lenke som gjorde det mulig å se bekreftelsen også i nettleseren. Det dreide seg om en lang URL til en webside som ikke ble levert kryptert, men via ukryptert HTTP.

URL-en inkludert blant annet Solbergs epostadresse og et stort ID-nummer, i form av «query-parametere».

Solberg forsøkte først å fjerne epost-parameteren fra URL-en og fikk til sin overraskelse opp akkurat den samme siden. Deretter forsøkte han å endre på det store ID-nummeret, ved å trekke fra 1. Da fikk han opp reservasjonen til en annen person.

Disse inneholdt navnet på gjesten, epostadresse, reservasjonsnummer, ankomst- og avreisedatoer, navnet på hotellet og romnummeret.

Ved å endre litt på URL-en fikk Solberg mulighet til å se forhåndsvisninger av ulike epostmaler til en lang rekke hoteller.

Mer enn 1 million

For å danne seg et bilde av omfanget, testet han ulike ID-er og konkludert med at det dreide seg om reservasjoner fra 2016 og fram til et stykke fram i tid. Ut fra ID-numrene han testet, fikk han inntrykk av at det kunne dreie seg om mer enn 1,5 millioner reservasjoner.

Ariane, selskapet bak reservasjonssystemet med samme navn, har opplyst til NRKbeta at antallet berørte hotellopphold trolig er lavere enn estimatet til Solberg.

I Norge benyttes Ariane av Thon Hotels og Nordic Choice Hotels. Men løsningen benyttes også av hoteller i en rekke andre land, med hovedtyngden i Frankrike og Tyskland.

.jpg)

En viktig del av rapportene som Solberg skriver om sårbarhetene han finner, er hvordan han blir møtt når han varsler de berørte partene.

Raskt rettet

I dette tilfellet sendte han en epost til Thon Hotels, samt tok kontakt med selskapet på Twitter. Etter et par timer fikk han svar om at henvendelsen var blitt videresendt til webutviklingsavdelingen.

Etter rundt fem dager testet Solberg lenken på nytt. Da så han at det ikke lenger var mulig å få opp andres reservasjon uten også å kjenne den oppgitte epostadressen.

Et par dager senere fikk han en epost fra Thon-gruppen hvor sikkerhetssjefen blant annet takket han for varselet. Ytterligere et par dager senere mottok Solberg et gavekort for overnatting på et Thon-hotell.

Alvorlig

Selv om det kanskje ikke dreide seg om de aller mest sensitive personopplysningene, kunne en reell lekkasje av disse dataene ha ført til nokså strenge reaksjoner fra tilsynsmyndighetene, ikke minst etter den 25. mai i år. Dette er datoen når GDPR trer i kraft i det meste av Europa.

Solberg anser sårbarheten som ganske alvorlig, ikke minst fordi det dreier seg om en temmelig stor mengde reservasjoner.

Det finnes ingen garanti for at ingen andre har oppdaget den samme sårbarheten tidligere. Det samme bekreftes av en representant for Ariane, Miles Gaudoin, som sier til NRKbeta at selskapet ikke kan være sikre på at sårbarheten ikke har blitt utnyttet av andre.

Leste du denne? Nytt verktøy gjør «hacking» enda enklere. Mange stiller seg kritiske til utgivelsen