Man skulle kanskje tro at PC-er som ikke er koblet til internett burde være sikre mot skadevare som forsøker å stjele informasjon og overføre dette til uvedkommende.

Nå har imidlertid Mordechai Guri, sjef for forsknings- og utviklingsavdelingen ved Ben-Gurion-universitetet i Negev i Israel, publisert en forskningsrapport som viser hvordan en angriper kan få en strømforsyning til å fungere som en slags enkel «høyttaler» som i all hemmelighet overfører data via lydbølger. Det skriver ZDNet.

Guri har kalt teknikken for POWER-SUPPLaY, og selv om det nok skal veldig mye til for at noen skal klare å utnytte den til noe fornuftig er det likevel interessant hvordan det fungerer. Den israelske forskeren har i lang tid sett på ulike måter stjele data fra datamaskiner som er «air-gapped», altså isolert på et lokalnett som ikke er koblet til internett.

«Syngende» kondensatorer

«Air-gapped» datasystemer er typisk noe man bruker i miljøer der det er svært strenge krav til sikkerhet, som for eksempel innenfor forsvaret. Ofte er sikkerheten tatt veldig langt, og man kan for eksempel ha fjernet høyttalere i PC-er for å unngå at informasjon skal lekke via lydbølger utenfor det hørbare frekvensområdet.

Guri har imidlertid funnet en måte å bruke kondensatorer i PC-ers strømforsyninger til å gi fra seg lydbølger, gjennom et fenomen som kalles «syngende kondensatorer». Med det menes at kondensatorene kan vibrere når det går strøm gjennom dem, og ved å manipulere strømmen er det mulig å få kondensatorene til å gi fra seg lyd i ulike frekvenser. Ondsinnet programvare plantet på den aktuelle PC-en kan kontrollere dette, og på den måten sende for eksempel passord eller tastetrykk som kodede lydsignaler utenfor det hørbare frekvensområdet.

Guri har i sin forskning ikke fokusert på selve skadevaren og hvordan den kan plantes på en PC, men kun på selve teknikken.

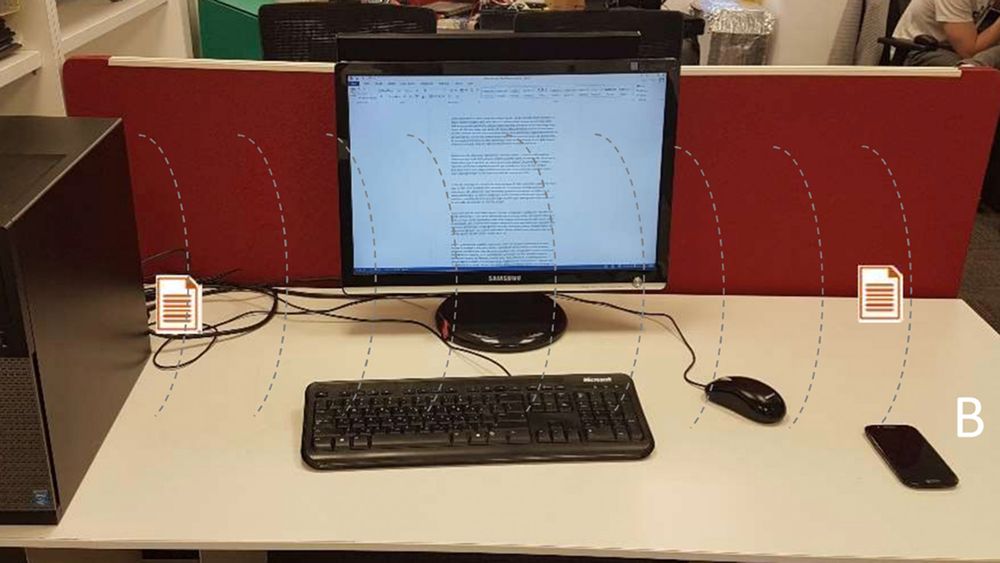

«Binære data kan moduleres og overføres ut via akustiske signaler. De akustiske signalene kan så fanges opp av en mottaker i nærheten (for eksempel en smartmobil), som demodulerer og dekoder dataene og sender den til angriperen via internett», forklarer Guri til ZDNet.

Kort rekkevidde og lav hastighet

POWER-SUPPLaY-teknikken krever ikke at skadevaren har noen spesielle privilegier på PC-en for at den skal fungere. Det kan gjøre det lettere for en utro tjener å plante skadevaren på PC-en, og så overføre data til en mobiltelefon vedkommende har i lommen.

Teknikken har temmelig begrenset rekkevidde og hastighet. Hastigheten kan ifølge Guri ligge på mellom 0 og 40 bits i sekundet på avstander opp til 1 meter, eller 0–10 bit i sekundet hvis avstanden er mer enn 2 meter. I eksperimentet var maks avstand 6 meter.

Her viser forskeren hvordan teknikken fungerer:

Hele rapporten ligger her.